Confucius Attack! แฮกเกอร์สายลับซัดปากีสถานด้วยมัลแวร์ใหม่ WooperStealer และ Anondoor

กลุ่ม Confucius: จากสปายแวร์สู่ Backdoor Python

กลุ่มภัยคุกคามที่มีชื่อว่า

Confucius ซึ่งคาดการณ์ว่าเคลื่อนไหวมาตั้งแต่ปี 2013 และปฏิบัติการในภูมิภาคเอเชียใต้ ได้ถูกระบุว่าอยู่เบื้องหลังการโจมตีแบบ

Spear-phishing ครั้งใหม่ที่มุ่งเป้าไปยังประเทศ

ปากีสถาน การโจมตีนี้มีการใช้ตระกูลมัลแวร์ตัวใหม่ล่าสุดอย่าง

WooperStealer และ

Anondoor

Cara Lin นักวิจัยจาก

Fortinet FortiGuard Labs เปิดเผยว่า ในช่วงทศวรรษที่ผ่านมา

Confucius ได้พุ่งเป้าซ้ำ ๆ ไปที่

หน่วยงานรัฐบาล องค์กรทางทหาร ผู้รับเหมาด้านการป้องกันประเทศ และอุตสาหกรรมสำคัญในปากีสถาน โดยใช้อีเมลหลอกลวง (Spear-phishing) และเอกสารอันตรายเป็นช่องทางในการเข้าถึงเริ่มต้น

สิ่งที่น่ากังวลคือ การโจมตีล่าสุดของ

Confucius แสดงให้เห็นถึง

พัฒนาการทางเทคนิค ที่ชัดเจน โดยมีการนำ

Anondoor ซึ่งเป็น

Backdoor ที่เขียนด้วยภาษา

Python เข้ามาใช้ ซึ่งบ่งบอกถึงความคล่องตัวที่เพิ่มขึ้นของกลุ่มแฮกเกอร์นี้

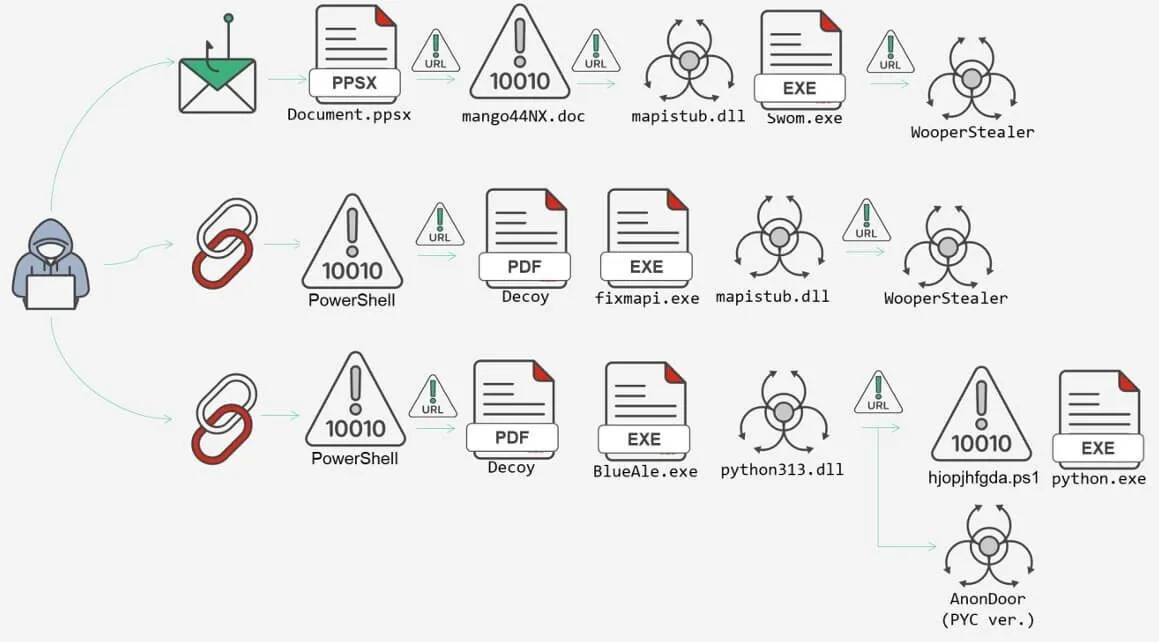

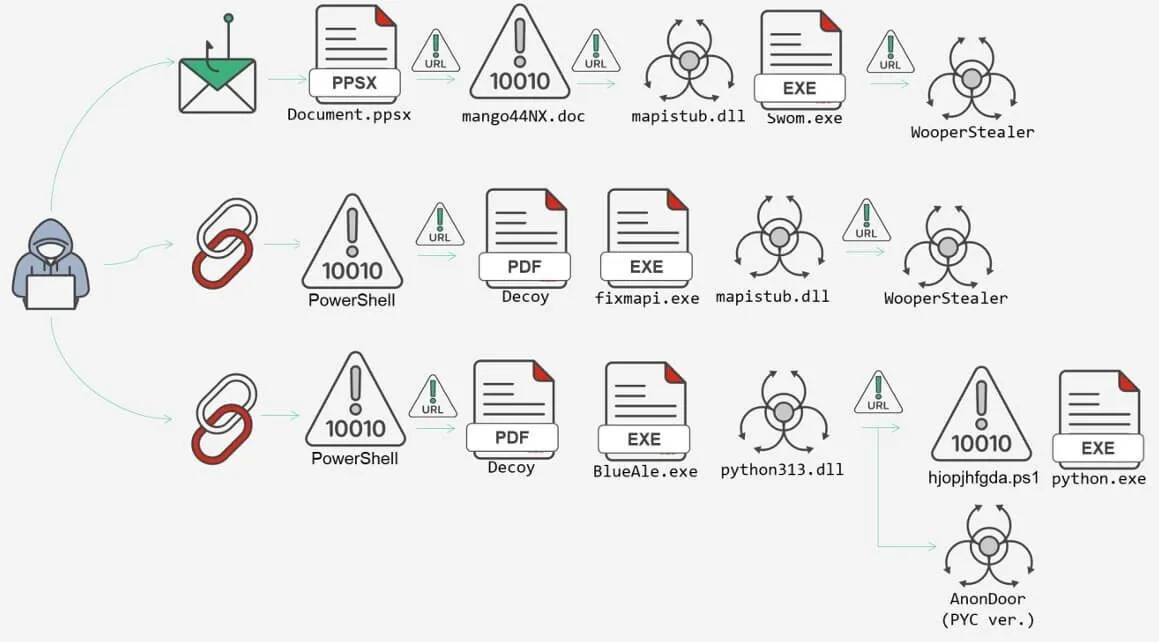

วิเคราะห์ห่วงโซ่การโจมตี: จาก .PPSX สู่ DLL Side-loading

Fortinet ได้บันทึกรูปแบบการโจมตีที่หลากหลายในช่วงหลายเดือนที่ผ่านมา ซึ่งเน้นการหลีกเลี่ยงการตรวจจับโดยใช้เทคนิคซับซ้อน:

1. ธันวาคม 2024: การเริ่มต้นด้วย .PPSX

ในระลอกแรกของการโจมตี ผู้ใช้งานในปากีสถานถูกหลอกให้เปิดไฟล์

.PPSX (ไฟล์พรีเซนเทชัน) ซึ่งเป็นกลไกในการส่งมัลแวร์

WooperStealer เข้าสู่เครื่อง โดยใช้เทคนิคที่เรียกว่า

DLL Side-loading (การโหลด DLL ปลอมเพื่อหลอกให้โปรแกรมถูกกฎหมายรันโค้ดอันตราย) เพื่อขโมยข้อมูลที่ละเอียดอ่อน

2. มีนาคม 2025: การเปลี่ยนไปใช้ไฟล์ .LNK

ระลอกที่สองมีการปรับเปลี่ยน โดยใช้ไฟล์

Windows Shortcut (.LNK) แทนไฟล์พรีเซนเทชัน ไฟล์ .LNK ดังกล่าวถูกออกแบบมาเพื่อโหลด

WooperStealer DLL ที่เป็นอันตรายอีกครั้งผ่านเทคนิค

DLL Side-loading เพื่อขโมยข้อมูลสำคัญจากโฮสต์ที่ถูกบุกรุก

3. สิงหาคม 2025: การมาถึงของ Anondoor

รูปแบบล่าสุดที่ถูกตรวจพบในเดือนสิงหาคม 2025 ยังคงใช้ไฟล์

.LNK และเทคนิค

Sideloading คล้ายเดิม แต่ปลายทางของมันคือการติดตั้ง

Anondoor ซึ่งเป็น Python Implant ที่ถูกออกแบบมาเพื่อ

สอดแนมในระยะยาว

Anondoor มีความสามารถในการรวบรวมข้อมูลอุปกรณ์, ส่งข้อมูลออกไปยังเซิร์ฟเวอร์ภายนอก, รอรับคำสั่งเพิ่มเติมเพื่อสั่งรันโค้ด, จับภาพหน้าจอ, นับไฟล์และไดเรกทอรี, และที่ร้ายแรงคือ

ขโมยรหัสผ่านจาก Google Chrome

การปรับตัวสู่การสอดแนมระยะยาว (Long-Term Monitoring)

การเปลี่ยนจากการใช้มัลแวร์ที่เน้นการขโมยข้อมูลทันที (

Information Stealers) ไปสู่การใช้

Backdoor เช่น

Anondoor นั้น เป็นสัญญาณสำคัญที่บ่งชี้ว่ากลุ่ม

Confucius กำลังเปลี่ยนเป้าหมายไปสู่

การเฝ้าระวังและการคงอยู่ระยะยาว (Persistence) ในเครือข่ายของเหยื่อ

Fortinet ระบุว่า กลุ่มนี้แสดงให้เห็นถึงความสามารถในการปรับตัวที่แข็งแกร่ง มีการใช้เทคนิค

การอำพราง (Obfuscation) หลายชั้นเพื่อหลีกเลี่ยงการตรวจจับ และปรับเปลี่ยนเครื่องมือเพื่อให้สอดคล้องกับความต้องการในการรวบรวมข่าวกรองที่เปลี่ยนแปลงไป การโจมตีล่าสุดไม่เพียงแต่แสดงให้เห็นถึงความ

คงเส้นคงวา (persistence) ของ

Confucius เท่านั้น แต่ยังรวมถึงความสามารถในการ

เปลี่ยนกลยุทธ์ ระหว่างเทคนิค โครงสร้างพื้นฐาน และตระกูลมัลแวร์ได้อย่างรวดเร็ว

นอกจากนี้ ยังมีการเปรียบเทียบกับกลุ่มแฮกเกอร์อื่นอย่าง

Patchwork ที่ใช้การโจมตีแบบ Macro อันตรายเพื่อดาวน์โหลดไฟล์

.LNK และใช้เทคนิค

DLL Side-loading คล้ายคลึงกัน ซึ่งแสดงให้เห็นว่าเทคนิคเหล่านี้กำลังเป็นที่นิยมในกลุ่มภัยคุกคามที่มุ่งเป้าไปที่การจารกรรมข้อมูล

คำถามที่พบบ่อย (FAQs)

- Q: กลุ่ม Confucius โจมตีใครเป็นหลัก?

- A: หน่วยงานรัฐบาล, องค์กรทหาร, และอุตสาหกรรมสำคัญในปากีสถาน

- Q: WooperStealer และ Anondoor คือมัลแวร์ประเภทใด?

- A: WooperStealer เป็นมัลแวร์ขโมยข้อมูล และ Anondoor เป็น Backdoor ที่เขียนด้วยภาษา Python

- Q: เทคนิคที่ใช้ในการโจมตีคืออะไร?

- A: ส่วนใหญ่ใช้ Spear-phishing ร่วมกับเทคนิค DLL Side-loading ผ่านไฟล์ .PPSX หรือ .LNK

- Q: Anondoor มีความสามารถอะไรบ้าง?

- A: รวบรวมข้อมูล, จับภาพหน้าจอ, สั่งรันคำสั่ง, และ ขโมยรหัสผ่านจาก Google Chrome

สรุปบทความ: ยกระดับการป้องกันภัยคุกคาม APT

การโจมตีของ

Confucius ด้วยมัลแวร์ใหม่

WooperStealer และ

Anondoor ที่มุ่งเป้าไปที่

ปากีสถาน เป็นเครื่องเตือนใจที่สำคัญว่า ภัยคุกคามระยะยาว (

APT) ยังคงพัฒนาเครื่องมือและเทคนิคอย่างต่อเนื่อง ผู้ดูแลระบบและผู้เชี่ยวชาญด้าน

Cyber Security โดยเฉพาะในหน่วยงานสำคัญ ควรให้ความสำคัญกับการตรวจสอบไฟล์ประเภท

.PPSX และ

.LNK และเสริมความแข็งแกร่งในการป้องกันเทคนิค

DLL Side-loading การทำความเข้าใจการเปลี่ยนแปลงกลยุทธ์ของ

Confucius จากการโจมตีฉาบฉวยไปสู่การสอดแนมระยะยาวจะช่วยให้องค์กรสามารถปรับปรุงมาตรการรักษาความมั่นคงปลอดภัยได้อย่างมีประสิทธิภาพ

CTA BLOG TTT-WEBSITE: ป้องกันตัวเองจากภัยคุกคาม APT!

- แสดงความคิดเห็น: คุณมีประสบการณ์รับมือกับเทคนิค DLL Side-loading หรือไม่? มาแชร์ประสบการณ์การป้องกันภัยคุกคาม APT กัน!

- แชร์บทความนี้: แจ้งเตือน Security Team! ข้อมูลเชิงลึกเกี่ยวกับการโจมตีของ Confucius นี้เป็นสิ่งสำคัญที่เพื่อนร่วมงานของคุณต้องรู้เพื่อยกระดับการป้องกัน! แชร์บทความนี้!

- สมัครรับข่าวสาร: รับการแจ้งเตือนภัย APT! ติดตามข่าวสารการพัฒนาเทคนิคของกลุ่ม Confucius และภัยคุกคามอื่น ๆ ได้ก่อนใคร! [BLOG TTT-WEBSITE]