Chinese Hackers โจมตี SAP ด้วยช่องโหว่ CVE-2025-31324: SuperShell ภัยร้ายตัวใหม่

ในโลกที่ระบบธุรกิจพึ่งพาเทคโนโลยีอย่าง SAP NetWeaver การโจมตีไซเบอร์ที่รุนแรงอาจสร้างความเสียหายมหาศาล เมื่อวันที่ 10 พฤษภาคม 2568 ข่าวจาก The Hacker News เผยว่า แฮกเกอร์จากจีน ที่ใช้ชื่อกลุ่ม Chaya_004 ได้ใช้ช่องโหว่ร้ายแรง CVE-2025-31324 เพื่อฝัง SuperShell มัลแวร์ที่เขียนด้วยภาษา Go (Golang) เข้าสู่ระบบ SAP ทั่วโลก บทความนี้จะพาคุณไปรู้จักภัยคุกคามนี้ พร้อมวิธีป้องกันที่คุณทำได้ทันที

CVE-2025-31324: ช่องโหว่ที่อันตรายถึงขีดสุด

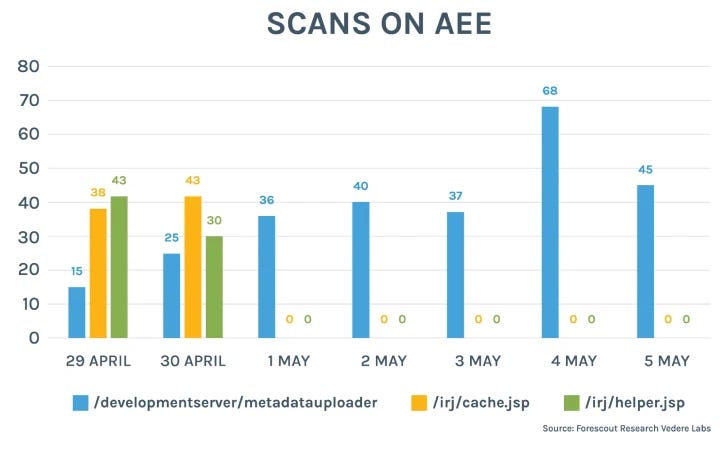

CVE-2025-31324 คือช่องโหว่แบบ Remote Code Execution (RCE) ใน SAP NetWeaver Visual Composer 7.x ที่มีคะแนนความรุนแรง CVSS สูงสุดถึง 10.0 ช่องโหว่นี้อยู่ในส่วนของ /developmentserver/metadatauploader ซึ่งขาดการตรวจสอบสิทธิ์ (authorization check) ทำให้แฮกเกอร์สามารถอัปโหลดไฟล์มัลแวร์ เช่น Web Shell ได้โดยไม่ต้องยืนยันตัวตน

-

เริ่มโจมตีเมื่อไหร่?: Onapsis รายงานว่ามีการสแกนช่องโหว่นี้ตั้งแต่วันที่ 20 มกราคม 2568 และการโจมตีจริงเริ่มตั้งแต่ 12 มีนาคม 2568 โดย Mandiant

-

เป้าหมาย: อุตสาหกรรม พลังงาน, การผลิต, สื่อ, น้ำมันและก๊าซ, ยา, ค้าปลีก, และ หน่วยงานรัฐ

-

ผลกระทบ: แฮกเกอร์สามารถควบคุมระบบ SAP ได้เต็มรูปแบบ อาจนำไปสู่ การขโมยข้อมูล, การรบกวนการทำงาน, หรือ การติดตั้งมัลแวร์เพิ่มเติม

SuperShell: อาวุธลับของ Chaya_004

กลุ่มแฮกเกอร์ Chaya_004 ซึ่งคาดว่าเชื่อมโยงกับจีน ใช้ช่องโหว่นี้เพื่อติดตั้ง SuperShell มัลแวร์ที่เขียนด้วย Go และโฮสต์บน IP 47.97.42.177

SuperShell เป็น Web-based Reverse Shell ที่ให้แฮกเกอร์ควบคุมระบบจากระยะไกลได้อย่างสมบูรณ์

ความสามารถของ SuperShell

-

รันคำสั่งในระบบเป้าหมาย

-

ขโมยข้อมูลสำคัญ เช่น รหัสผ่านหรือข้อมูลลูกค้า

-

สร้างการเชื่อมต่อกลับไปยังเซิร์ฟเวอร์ของแฮกเกอร์

โครงสร้างที่ซับซ้อน

Forescout พบว่า Chaya_004 ใช้โครงสร้างพื้นฐานที่โฮสต์บนผู้ให้บริการจีน เช่น Alibaba และ Tencent รวมถึงเครื่องมืออย่าง Cobalt Strike และ SoftEther VPN เพื่อขยายการโจมตี

โพสต์บน X แสดงความกังวลเกี่ยวกับภัยคุกคามนี้ โดยผู้ใช้บางคนเรียกมันว่า "ฝันร้ายของทีมไอที" เนื่องจากความซับซ้อนและผลกระทบที่อาจเกิดขึ้น

การโจมตีนี้เกิดขึ้นได้อย่างไร?

การโจมตีเริ่มจาก Web Shell เช่น helper.jsp และ cache.jsp ที่ถูกอัปโหลดไปยังไดเรกทอรีของ SAP เช่น

/j2ee/cluster/apps/sap.com/irj/servlet_jsp/irj/root/

จากนั้น แฮกเกอร์ใช้เครื่องมืออย่าง Brute Ratel C4 และเทคนิค Heaven’s Gate เพื่อหลบเลี่ยงการตรวจจับ บางกรณีมีการติดตั้งมัลแวร์ ขุดคริปโต ซึ่งเพิ่มภาระให้กับระบบที่ถูกโจมตี

วิธีป้องกัน: คุณทำอะไรได้บ้าง?

SAP ออกแพตช์แก้ไขช่องโหว่นี้เมื่อวันที่ 24 เมษายน 2568 ผ่าน Security Note 3594142 นี่คือขั้นตอนที่คุณควรทำทันที

-

อัปเดตแพตช์ทันที: ติดตั้งแพตช์ล่าสุดสำหรับ SAP NetWeaver Visual Composer

-

จำกัดการเข้าถึง: ปิดกั้น endpoint /developmentserver/metadatauploader ด้วย ไฟร์วอลล์ หรือ SAP Web Dispatcher

-

ตรวจสอบระบบ: ค้นหาไฟล์ JSP ที่ไม่รู้จักในไดเรกทอรี เช่น

.jsp,.java, หรือ.classและตรวจสอบ บันทึกการเข้าถึงเว็บเซิร์ฟเวอร์ -

ปิดการใช้งาน Visual Composer: หากไม่จำเป็น ให้ปิดฟีเจอร์นี้เพื่อลดความเสี่ยง

-

ใช้เครื่องมือสแกน: Onapsis และ ProjectDiscovery มีเครื่องมือสแกนฟรีสำหรับตรวจจับช่องโหว่นี้

คำถามที่พบบ่อย (FAQ)

| คำถาม | คำตอบ |

|---|---|

| CVE-2025-31324 คืออะไร? | ช่องโหว่ RCE ใน SAP NetWeaver Visual Composer ที่อนุญาตให้อัปโหลด Web Shell โดยไม่ต้องยืนยันตัวตน |

| SuperShell ทำอะไรได้บ้าง? | เป็นมัลแวร์ Go-based ที่ให้แฮกเกอร์ควบคุมระบบจากระยะไกล รันคำสั่ง และขโมยข้อมูล |

| จะป้องกัน CVE-2025-31324 ได้อย่างไร? | อัปเดตแพตช์, จำกัดการเข้าถึง endpoint, ตรวจสอบระบบ, และปิด Visual Composer หากไม่ใช้ |

ทำไมเรื่องนี้ถึงสำคัญ?

CVE-2025-31324 ไม่ใช่แค่ภัยคุกคามทางเทคนิค แต่เป็น ความเสี่ยงต่อธุรกิจทั่วโลก อุตสาหกรรมที่พึ่งพา SAP เช่น การผลิต และ พลังงาน อาจเผชิญกับการหยุดชะงักหรือการสูญเสียข้อมูล

การโจมตีนี้ยังแสดงให้เห็นถึง ความสามารถของกลุ่มแฮกเกอร์อย่าง Chaya_004 ที่ใช้โครงสร้างพื้นฐานในจีนอย่างชาญฉลาด การป้องกันทันท่วงทีจึงเป็นสิ่งสำคัญ

สรุป

CVE-2025-31324 เป็นช่องโหว่ร้ายแรงที่ถูก Chinese Hackers กลุ่ม Chaya_004 ใช้เพื่อฝัง SuperShell เข้าสู่ระบบ SAP ทั่วโลก การโจมตีนี้เริ่มตั้งแต่มีนาคม 2568 และส่งผลกระทบต่ออุตสาหกรรมหลากหลาย

การอัปเดตแพตช์และตรวจสอบระบบ เป็นสิ่งที่ต้องทำทันทีเพื่อปกป้ององค์กรของคุณจากภัยคุกคามนี้

อย่ารอช้า – เริ่มป้องกันวันนี้!