อันตรายใหม่! มัลแวร์ Stealit ใช้ Node.js SEA ปลอมเป็น Installer เกมและ VPN ขโมยข้อมูล—คุณเสี่ยงแค่ไหน?

Stealit คืออะไร? มัลแวร์ที่มาพร้อมกับ "เทคโนโลยีใหม่"

นักวิจัยด้านความมั่นคงปลอดภัยทางไซเบอร์จาก

Fortinet FortiGuard Labs ได้เปิดเผยรายละเอียดของแคมเปญมัลแวร์ที่กำลังระบาดและเป็นภัยคุกคามใหม่ชื่อว่า

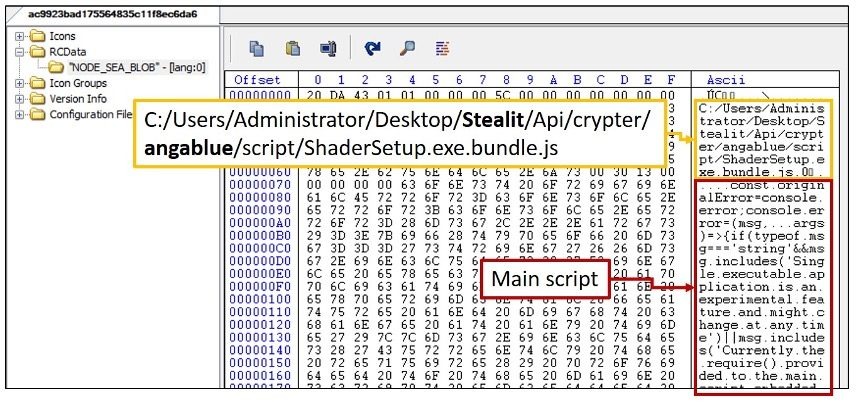

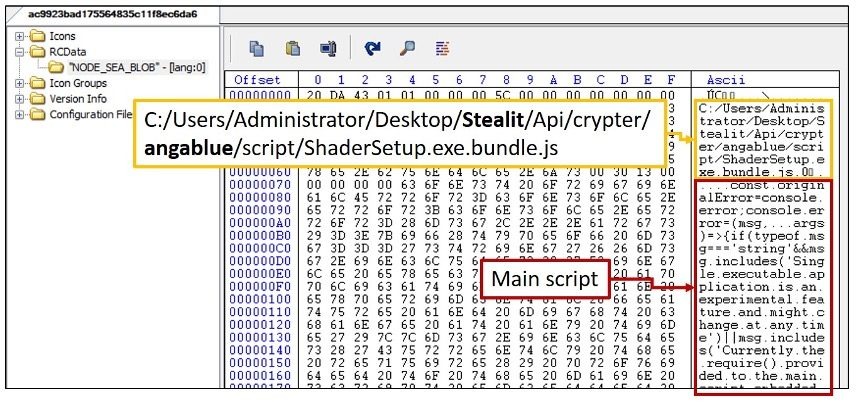

Stealit มัลแวร์นี้ไม่ได้มาในรูปแบบเดิมๆ แต่เลือกใช้ฟีเจอร์ที่ค่อนข้างใหม่ของ

Node.js ที่เรียกว่า

Single Executable Application (SEA) เป็นช่องทางหลักในการกระจายไฟล์อันตราย

ทำไม Node.js SEA ถึงอันตราย?

SEA เป็นฟีเจอร์ที่ออกแบบมาเพื่ออำนวยความสะดวกให้นักพัฒนาสามารถรวมแอปพลิเคชันที่เขียนด้วย

Node.js และไฟล์รันไทม์ (

Runtime) เข้าไว้ใน

ไฟล์ Executable ตัวเดียว (Standalone Executable) ซึ่งหมายความว่าแอปพลิเคชันนั้นสามารถทำงานได้ทันทีบนเครื่องคอมพิวเตอร์ที่

ไม่มี การติดตั้ง

Node.js ไว้ก่อน

แฮกเกอร์จึงใช้ประโยชน์จากความสะดวกนี้ โดยบรรจุโค้ดมัลแวร์เข้าไปในไฟล์เดียว และทำให้มัลแวร์สามารถทำงานได้อย่างง่ายดาย โดยไม่ต้องพึ่งพาการติดตั้ง

Dependency เพิ่มเติมใดๆ

กลยุทธ์การแพร่กระจาย: ซ่อนตัวในเกมฟรีและ VPN เถื่อน

Stealit ถูกเผยแพร่ผ่าน

Installer ปลอม สำหรับ

เกม (Game Installers) และ

แอปพลิเคชัน VPN ที่มักจะถูกอัปโหลดไปยังเว็บไซต์แบ่งปันไฟล์สาธารณะ เช่น

Mediafire และ

Discord

- เหยื่อหลัก: ผู้ที่กำลังมองหา เกมฟรี หรือ VPN เถื่อน โดยเฉพาะผู้ที่ไม่ได้ตรวจสอบแหล่งที่มาของไฟล์อย่างรอบคอบ

- เทคนิคเสริม: มัลแวร์บางเวอร์ชันยังใช้เฟรมเวิร์ก Electron (ซึ่งเป็นที่นิยมในการสร้างแอปพลิเคชันเดสก์ท็อป) เพื่อช่วยในการส่งมอบโค้ดอันตราย ซึ่งทำให้การโจมตีซับซ้อนและตรวจจับยากยิ่งขึ้น

Fortinet ระบุว่าแฮกเกอร์ที่อยู่เบื้องหลัง

Stealit ถึงกับมี

เว็บไซต์เฉพาะ ที่อ้างว่าให้บริการ

"โซลูชันการดึงข้อมูลอย่างมืออาชีพ" ผ่านแผนการสมัครสมาชิก (Subscription Plans) ต่างๆ ซึ่งแสดงให้เห็นว่านี่คือ

ธุรกิจมัลแวร์ (Malware-as-a-Service) ที่มีการจัดการอย่างเป็นระบบ

การทำงานของ Stealit: จาก Installer สู่ Remote Access Trojan

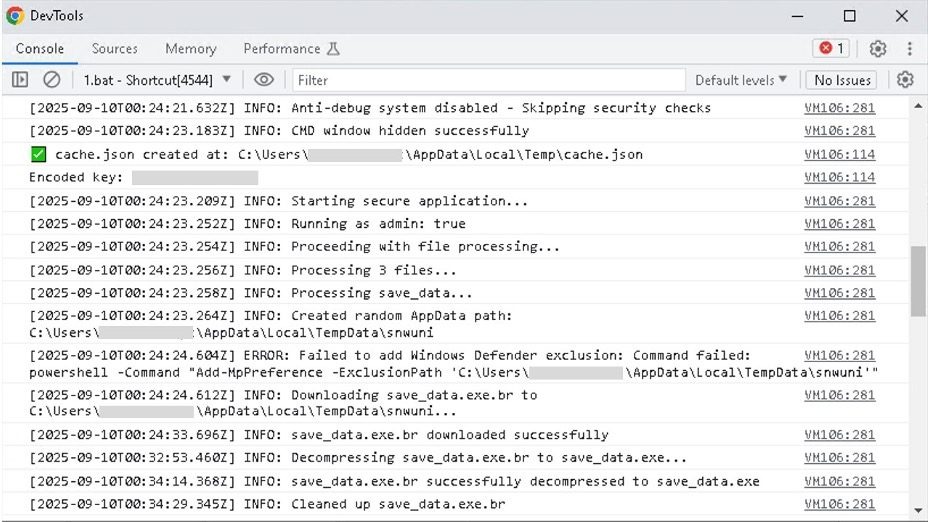

ไฟล์ปลอมที่เหยื่อดาวน์โหลดมานั้น เป็นเพียงตัวติดตั้งที่ออกแบบมาเพื่อ

หลบเลี่ยงการวิเคราะห์ (Anti-analysis checks) และตรวจสอบสภาพแวดล้อม

Sandbox/Virtual Machine ก่อน จากนั้นจึงดึงส่วนประกอบหลักของมัลแวร์จากเซิร์ฟเวอร์ควบคุม (

Command-and-Control หรือ

C2) มาติดตั้ง

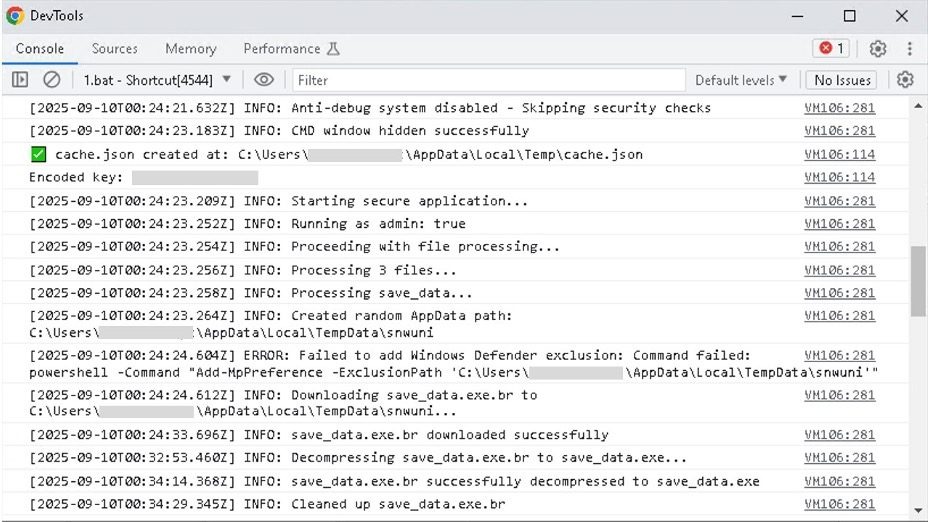

กระบวนการที่สำคัญประกอบด้วย:

- การยืนยันตัวตน (Authentication): มัลแวร์จะเขียน รหัสยืนยันตัวตน (Authentication Key) ที่เข้ารหัสแบบ Base64 ลงในไฟล์ชื่อ

%temp%cache.json รหัสนี้จะถูกใช้ทั้งในการยืนยันตัวตนกับเซิร์ฟเวอร์ C2 และให้สมาชิกมัลแวร์ใช้ในการเข้าสู่ Dashboard เพื่อควบคุมเหยื่อ

- ยกเว้น Microsoft Defender: มัลแวร์นี้ฉลาดพอที่จะกำหนด การยกเว้น (Exclusions) ใน Microsoft Defender Antivirus เพื่อป้องกันไม่ให้โฟลเดอร์ที่มีส่วนประกอบอันตรายถูกตรวจจับ

เป้าหมายหลักในการโจรกรรมข้อมูล

Stealit ประกอบด้วย

Executables สามตัวหลักที่มีหน้าที่แตกต่างกัน โดยมุ่งเน้นการโจรกรรมข้อมูลที่มีมูลค่าสูง:

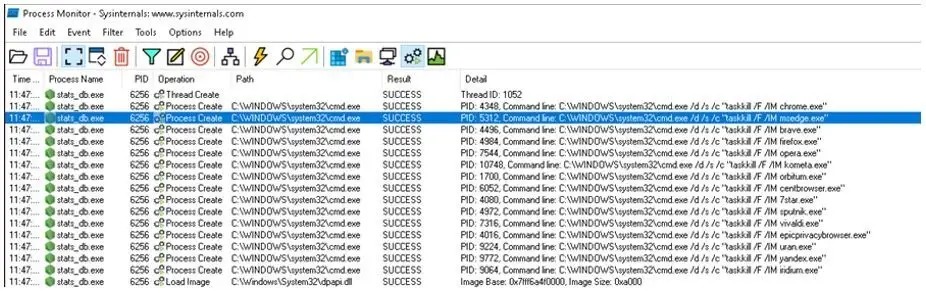

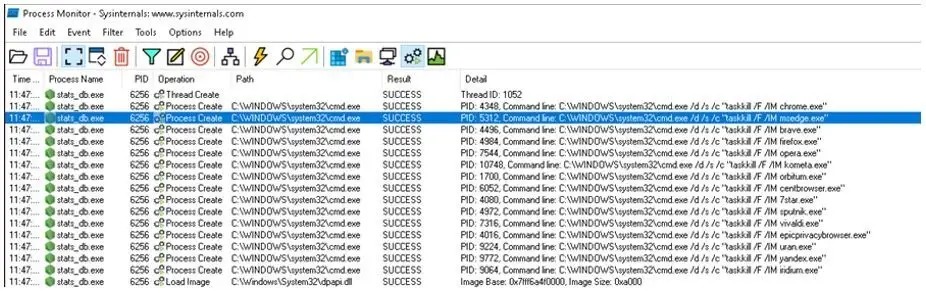

- stats_db.exe: มีหน้าที่ขโมยข้อมูลจาก Wallet คริปโต (เช่น Atomic และ Exodus), ส่วนขยายเบราว์เซอร์ Wallet, แอป Messenger (เช่น Telegram, WhatsApp) และแอปพลิเคชันเกมยอดนิยมอย่าง Steam, Minecraft, GrowTopia และ Epic Games Launcher

- save_data.exe: ทำงานด้วยสิทธิ์ที่สูงขึ้น (Elevated Privileges) เพื่อใช้เครื่องมือ ChromElevator ดึงข้อมูลละเอียดอ่อนจาก Chromium-based browsers (เช่น รหัสผ่าน, คุกกี้)

- game_cache.exe: มีหน้าที่สร้างความคงทนบนระบบ (Persistence) เช่น การรันตัวเองทุกครั้งที่เปิดเครื่องใหม่ผ่าน Visual Basic Script และทำหน้าที่เป็น Remote Access Trojan (RAT) เต็มรูปแบบ: สตรีมหน้าจอ, ควบคุมคำสั่งระยะไกล, อัปโหลด/ดาวน์โหลดไฟล์, และเปลี่ยนภาพพื้นหลัง

นอกจากนี้

Stealit ยังมีการเสนอขาย

RAT เวอร์ชัน

Android ที่รองรับการควบคุมเว็บแคม, การตรวจสอบหน้าจอแบบสด, และแม้แต่การติดตั้ง

Ransomware อีกด้วย

การป้องกัน: อย่าตกเป็นเหยื่อของเทคโนโลยีใหม่

Fortinet ชี้ว่าแฮกเกอร์กำลังอาศัยความใหม่ของฟีเจอร์

Node.js SEA ที่ยังอยู่ระหว่างการพัฒนา โดยหวังที่จะหลีกเลี่ยงการตรวจจับจากแอปพลิเคชันความปลอดภัยและนักวิเคราะห์มัลแวร์

คำแนะนำด้านความปลอดภัย:

- ดาวน์โหลดจากแหล่งที่เชื่อถือได้เท่านั้น: หลีกเลี่ยงการดาวน์โหลด Installer ของเกม VPN หรือโปรแกรมใดๆ จากเว็บไซต์ File-Sharing หรือ Discord ที่ไม่ใช่ช่องทางอย่างเป็นทางการของผู้พัฒนา

- ระวังไฟล์ .exe ที่น่าสงสัย: หากไฟล์ที่คุณดาวน์โหลดมามีชื่อแปลกๆ หรือพยายามขอสิทธิ์ Administrator มากเกินความจำเป็น ควรระงับการติดตั้งทันที

- อัปเดตซอฟต์แวร์ป้องกันไวรัส: ตรวจสอบให้แน่ใจว่าโปรแกรม Antivirus และระบบปฏิบัติการของคุณได้รับการอัปเดตอยู่เสมอเพื่อป้องกันภัยคุกคามล่าสุด

คำถามที่พบบ่อย (FAQs)

- Q: Stealit โจมตีระบบปฏิบัติการใดบ้าง?

- A: Stealit เวอร์ชันปัจจุบันเน้นโจมตี Windows แต่แฮกเกอร์ก็เสนอขาย RAT ที่สามารถโจมตี Android ได้เช่นกัน

- Q: SEA คืออะไรและทำไมถึงเป็นช่องทางโจมตี?

- A: SEA คือ Node.js Single Executable Application ซึ่งช่วยให้นักพัฒนาสามารถรวมโค้ดและ Runtime เข้าไว้ในไฟล์ .exe เดียวได้ มัลแวร์จึงใช้ประโยชน์นี้เพื่อให้สามารถทำงานได้บนเครื่องที่ไม่มี Node.js ติดตั้ง

CTA BLOG TTT-WEBSITE: เพื่อความปลอดภัยของคุณ

- แชร์บทความนี้: ปกป้องเพื่อนของคุณ! แชร์คำเตือนเกี่ยวกับมัลแวร์ Stealit และวิธีการแพร่กระจายใหม่นี้ให้เพื่อน ๆ ที่ชอบดาวน์โหลด เกม หรือ VPN ฟรี!

- แสดงความคิดเห็น: คุณกังวลเกี่ยวกับมัลแวร์ Stealit แค่ไหน? แชร์มาตรการป้องกันที่คุณใช้เพื่อปกป้อง Wallet คริปโต ของคุณ!

- สมัครรับข่าวสาร: รับอัปเดต Cybersecurity! สมัครรับข่าวสารเพื่อรับคำแนะนำล่าสุดเกี่ยวกับภัยคุกคามทางไซเบอร์ และวิธีป้องกันตัวเองจาก RAT และ Installer ปลอม! - BLOG TTT-WEBSITE