ShinyHunters: เจาะลึกกลุ่มแฮกเกอร์ที่เล่นงาน Google และใช้ AI ปลอมเสียงหลอกเหยื่อ!

เมื่อเร็วๆ นี้

Google ได้ออกประกาศเตือนผู้ใช้งานกว่า

2.5 พันล้านคน ให้เพิ่มความระมัดระวังด้านความปลอดภัย หลังเกิดเหตุการณ์

ข้อมูลรั่วไหล ครั้งใหญ่ผ่านแพลตฟอร์มจัดการลูกค้าอย่าง

Salesforce ซึ่งกลุ่ม

อาชญากรรมไซเบอร์ ที่อยู่เบื้องหลังการโจมตีครั้งนี้คือ

ShinyHunters ที่กำลังได้รับความสนใจไปทั่วโลก บทความนี้จะพาคุณไปทำความรู้จักกับกลุ่ม

แฮกเกอร์ นี้ และเรียนรู้ว่าพวกเขามีวิธีที่แนบเนียนในการหลอกลวงได้อย่างไร

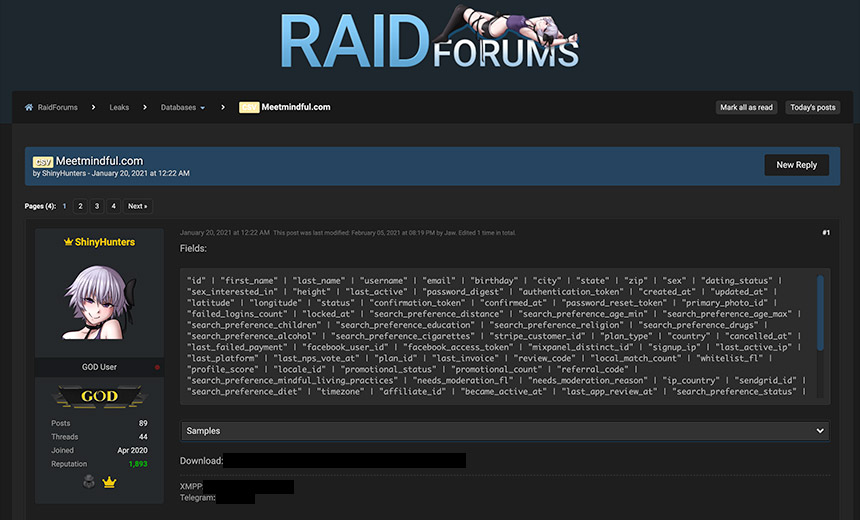

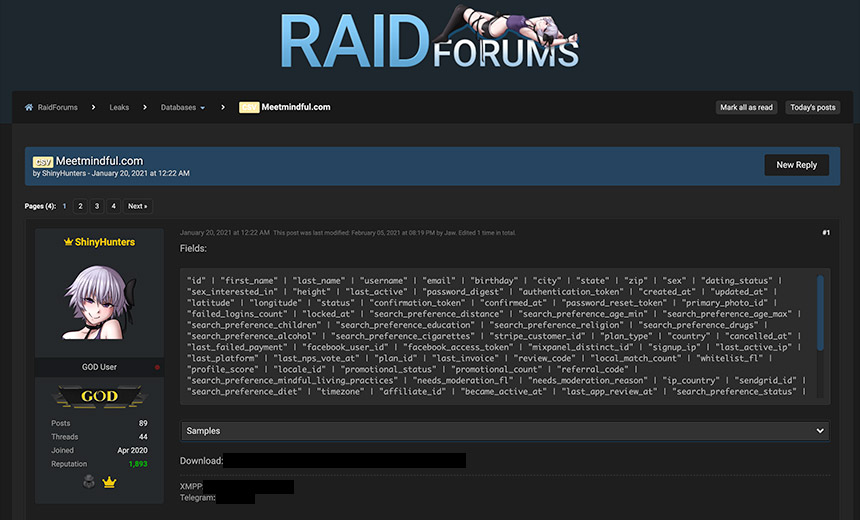

ShinyHunters คือใคร? จากปี 2020 ถึง 91 เหยื่อ

ShinyHunters เป็นกลุ่ม

อาชญากรรมไซเบอร์ ที่เริ่มปรากฏตัวในปี

2020 และอ้างว่าสามารถโจมตีเหยื่อได้แล้วถึง

91 ราย เป้าหมายหลักของพวกเขาคือการหาเงิน แต่ก็ไม่ลังเลที่จะสร้างความเสียหายต่อชื่อเสียงของบริษัทที่ตกเป็นเหยื่อด้วยเช่นกัน

ก่อนหน้านี้

ShinyHunters มักจะใช้ช่องโหว่ทางเทคนิคในแอปพลิเคชันคลาวด์หรือฐานข้อมูลเว็บไซต์เพื่อเข้าถึง

ข้อมูลส่วนตัว แต่ล่าสุด พวกเขาได้เปลี่ยนกลยุทธ์มาใช้เทคนิคที่อันตรายกว่ามาก นั่นคือ

Social Engineering ซึ่งเป็นการหลอกลวงคนให้เปิดเผยข้อมูลเอง

การโจมตีรูปแบบใหม่: หลอกคนไม่ใช่ระบบ

Social Engineering คือศิลปะการหลอกลวงที่อาศัยจุดอ่อนด้านจิตวิทยาของมนุษย์ เพื่อให้เหยื่อทำในสิ่งที่ไม่ควรทำ เช่น การบอกรหัสผ่านหรือรหัสยืนยันตัวตน เทคนิคที่

ShinyHunters ใช้ในปัจจุบันเรียกว่า

"Vishing" ซึ่งย่อมาจาก

Voice Phishing หรือการหลอกลวงผ่านเสียง

ในกรณีของการโจมตี

Google ผ่าน

Salesforce อาชญากรจะปลอมตัวเป็นเจ้าหน้าที่ฝ่ายไอทีของบริษัท แล้วหลอกให้พนักงานเชื่อใจและยอมให้ข้อมูลสำคัญ รวมถึงรหัสยืนยันตัวตนหลายขั้นตอน (MFA) ซึ่งสิ่งที่ทำให้การหลอกลวงแบบ

Vishing น่ากลัวยิ่งขึ้นในยุคนี้คือการนำเทคโนโลยี

Deepfake และ

AI มาใช้ในการเลียนแบบเสียง ทำให้เสียงของอาชญากรฟังดูเหมือนเป็นคนที่เราไว้ใจได้จริงๆ

บริษัทใหญ่อย่าง

Qantas,

Pandora,

Adidas,

Chanel,

Tiffany & Co. และ

Cisco ต่างก็เคยตกเป็นเป้าหมายของการโจมตีด้วยกลวิธีที่คล้ายคลึงกันนี้มาแล้วในช่วงปีที่ผ่านมา

เมื่อมังกรสองหัวรวมร่าง: การจับมือของ ShinyHunters และ Scattered Spider

เมื่อไม่นานมานี้

ShinyHunters ได้ประกาศว่าพวกเขาได้ร่วมงานกับกลุ่ม

แฮกเกอร์ ชื่อดังอย่าง

Scattered Spider และ

Lapsus$ ซึ่งกลุ่มใหม่นี้ได้เปลี่ยนชื่อเป็น

Scattered Lapsus$ Hunters และเริ่มให้บริการ

"Ransomware as a Service" หรือการรับจ้างโจมตีด้วยมัลแวร์เรียกค่าไถ่ให้กับกลุ่มอื่นๆ โดยพวกเขาอ้างว่าบริการของตนเหนือกว่าคู่แข่งอย่าง

LockBit และ

Dragonforce ด้วยซ้ำ ซึ่งการรวมกลุ่มกันนี้แสดงให้เห็นถึงการยกระดับของ

อาชญากรรมไซเบอร์ ที่อันตรายกว่าที่เคยเป็นมา

วิธีป้องกันตัวเองจากการหลอกลวงที่แนบเนียน

ในฐานะผู้ใช้งานทั่วไปและองค์กร เราสามารถป้องกันตัวเองจากภัยคุกคามเหล่านี้ได้:

- สำหรับผู้ใช้งานทั่วไป

- ตั้งข้อสงสัยอยู่เสมอ: หากมีคนโทรมาขอข้อมูลส่วนตัวหรือรหัสผ่าน ให้สงสัยไว้ก่อน

- อย่าให้ข้อมูลที่สำคัญ: ไม่มีบริษัทที่น่าเชื่อถือแห่งไหนจะขอรหัสผ่านหรือข้อมูลส่วนตัวผ่านการโทรศัพท์

- ใช้การยืนยันตัวตนสองขั้นตอน (MFA): การใช้ MFA ที่ต้องใช้แอปพลิเคชันยืนยันตัวตน เช่น การจับคู่ตัวเลข หรือการยืนยันตำแหน่งที่ตั้ง จะช่วยเพิ่มความปลอดภัยได้มาก

- สำหรับองค์กรและบริษัท

- ฝึกอบรมพนักงาน: จัดอบรมให้พนักงานรู้จักเทคนิค Social Engineering และมีสถานการณ์จำลองให้ฝึกฝน

- ใช้มาตรการยืนยันตัวตนเพิ่มเติม: เช่น การขอให้พนักงานโชว์บัตรประจำตัวผ่านกล้อง หรือถามคำถามที่ไม่สามารถหาคำตอบได้ง่ายๆ จากข้อมูลสาธารณะ

- ลงทุนในความปลอดภัย: ใช้ระบบยืนยันตัวตนหลายขั้นตอนที่ป้องกัน phishing ได้จริง

คำถามที่พบบ่อย

- Q: ShinyHunters แฮก Google ได้อย่างไร?

- A: พวกเขาโจมตีผ่านช่องโหว่ของแพลตฟอร์ม Salesforce ซึ่งเป็นพันธมิตรของ Google โดยใช้วิธีหลอกลวงพนักงาน

- Q: ข้อมูลส่วนตัวของเราที่ใช้บริการ Google ปลอดภัยหรือไม่?

- A: ทางที่ดีควรเปลี่ยนรหัสผ่านและเปิดใช้งานการยืนยันตัวตนแบบหลายขั้นตอน (MFA) เพื่อเพิ่มความปลอดภัย

- Q: Social Engineering คืออะไร?

- A: เป็นเทคนิคการหลอกลวงทางจิตวิทยาเพื่อหลอกให้บุคคลเปิดเผยข้อมูลที่เป็นความลับหรือทำตามคำสั่งที่ไม่ถูกต้อง

บทสรุป

การโจมตีของ

ShinyHunters ครั้งนี้ เป็นเครื่องเตือนใจที่สำคัญว่า

อาชญากรรมไซเบอร์ ไม่ได้จำกัดอยู่แค่การเจาะระบบที่ซับซ้อนอีกต่อไป แต่ได้พัฒนามาเป็นการโจมตีจุดอ่อนที่สำคัญที่สุด นั่นคือ

มนุษย์ การสร้างความตระหนักรู้และเตรียมพร้อมรับมือจึงเป็นเกราะป้องกันที่ดีที่สุดในยุคที่

AI เข้ามามีบทบาทในโลกดิจิทัล

แชร์บทความนี้ ให้เพื่อนๆ เพื่อช่วยกันรู้ทัน ภัยไซเบอร์! และ

แสดงความคิดเห็น ว่าคุณเคยเจอการหลอกลวงออนไลน์ในรูปแบบไหนบ้าง?