Microsoft ค้นพบ "SesameOp" Backdoor ลึกลับ! ใช้ OpenAI API เป็นช่องทาง C2 สุดแยบยล – เผยวิธีการโจมตีแบบใหม่ ห้ามพลาด!

สวัสดีเพื่อนๆ สาย

cybersecurity และ

tech ทุกคน! ลองนึกภาพ

malware ที่ไม่ใช้ server ธรรมดา แต่แอบใช้

OpenAI Assistants API ส่งคำสั่งลับ-รับผลลัพธ์แบบ

stealth โดยไม่ทิ้งร่องรอย – นี่คือ

SesameOp backdoor ที่

Microsoft DART (Detection and Response Team) ค้นพบเมื่อ

กรกฎาคม 2025! มันแทรกซึมระบบนานหลายเดือน ใช้

.NET AppDomainManager injection แทรก

malicious DLL แล้วโทรหา

OpenAI เป็น

C2 channel – วันนี้เราจะพาไปเจาะลึกวิธีการทำงาน วิธีตรวจจับ และบทเรียนสำหรับผู้ดูแลระบบ โดยอิงข้อมูลจริงจาก

Microsoft IR report เพื่อให้คุณป้องกันได้ทันที โดยไม่ต้องกลัว

jargon ซับซ้อน

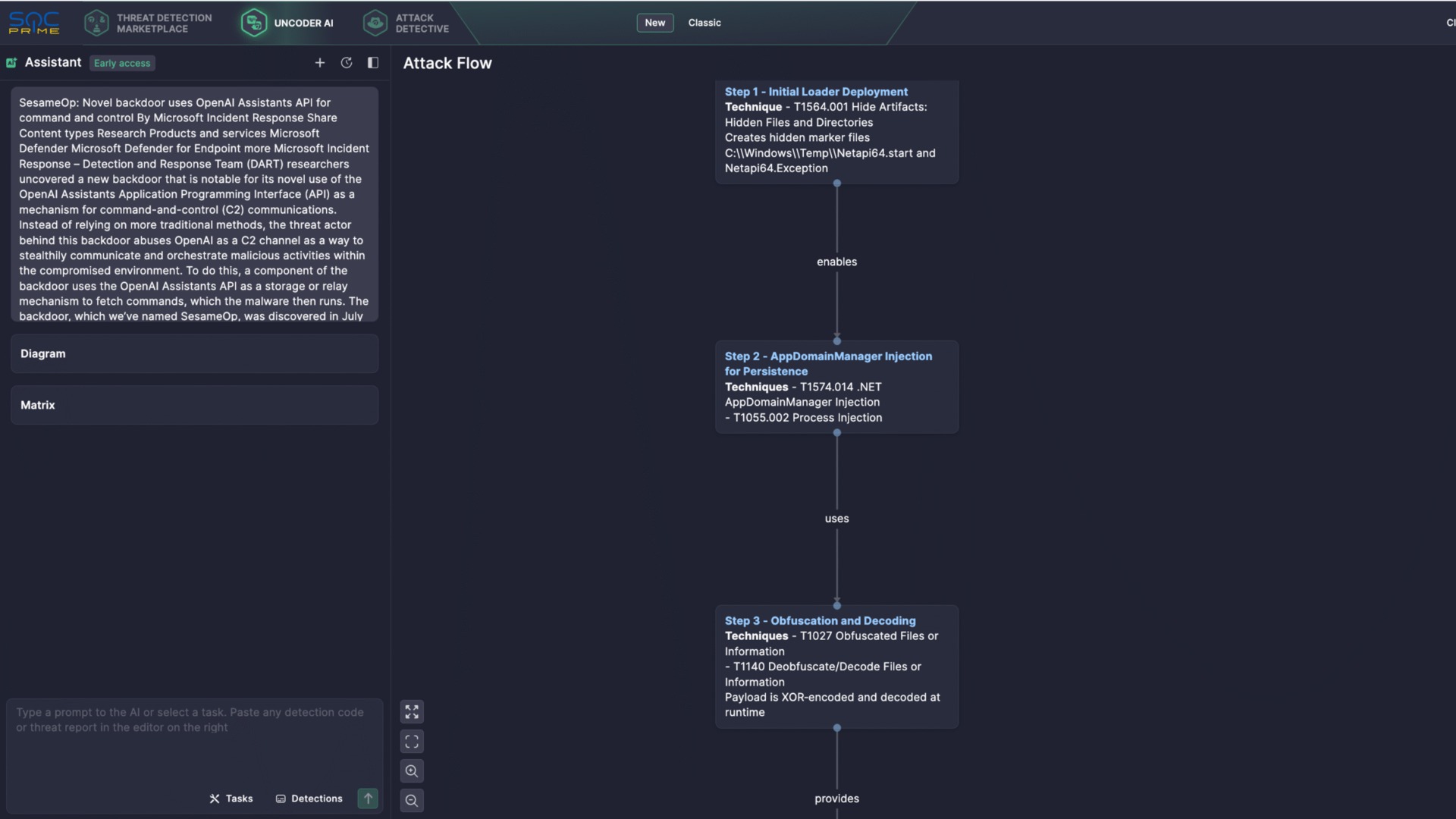

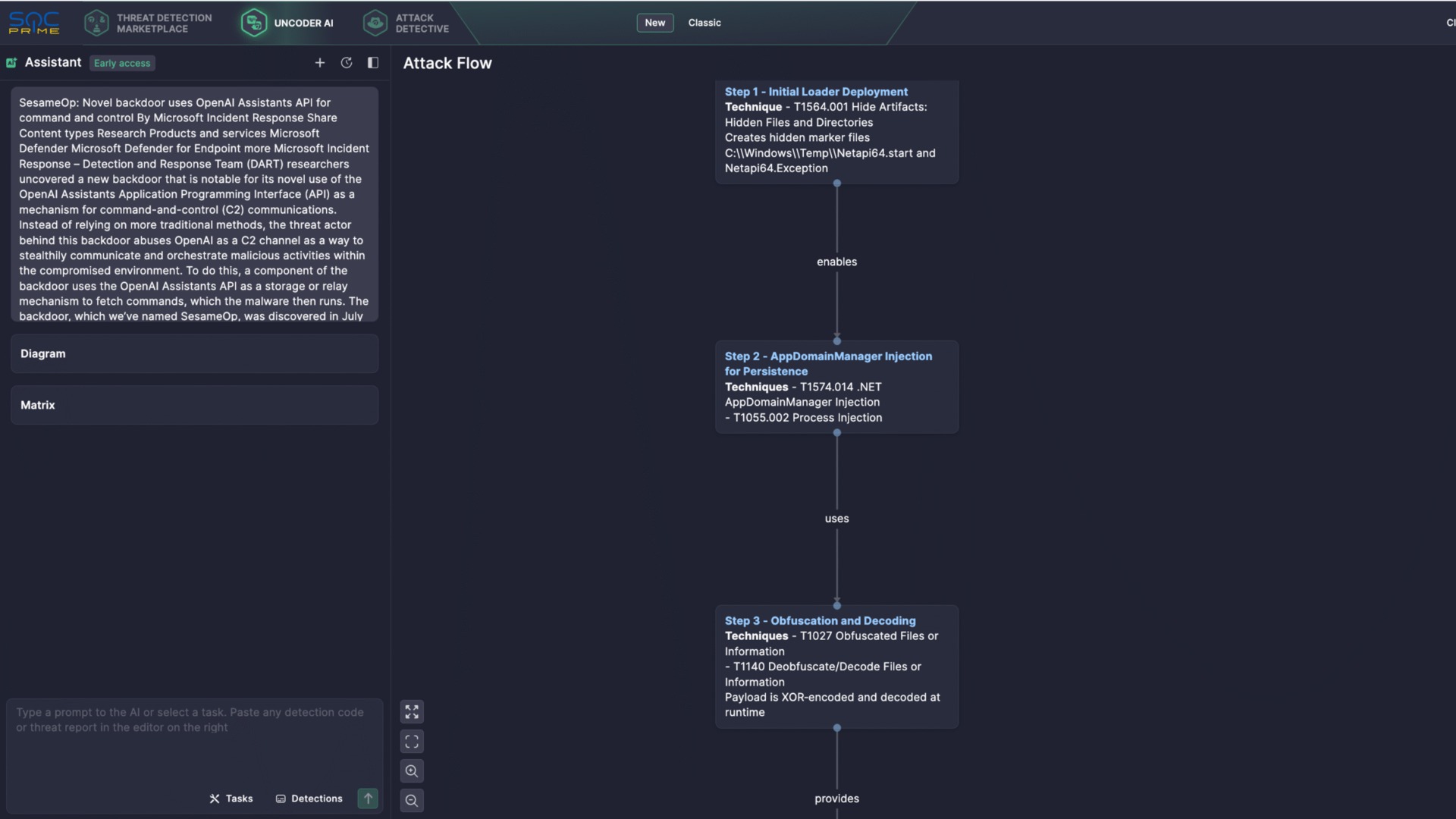

SesameOp ทำงานยังไง? Backdoor .NET ที่แยบยล ใช้ OpenAI ซ่อนตัว

SesameOp เป็น

custom backdoor เน้น

persistence +

espionage: แทรกผ่าน

web shells ในระบบ (

strategically placed) แล้วใช้

Visual Studio utilities แทรก

malicious libraries ผ่าน

AppDomainManager injection (ตาม

.config file) Loader

"Netapi64.dll" (

obfuscated ด้วย

Eazfuscator.NET) โหลด

.NET backdoor "OpenAIAgent.Netapi64" ที่ใช้

OpenAI API ส่ง/รับคำสั่งลับ

ขั้นตอนหลัก:

- Fetch Commands: ดึงรายการ Assistants จาก OpenAI – description field มี SLEEP (นอนรอ), Payload (ดึง instructions มาทำ thread ใหม่), Result (ส่งผลลัพธ์กลับเป็น message ใหม่ description "Result")

- Encrypted Comms: คำสั่ง เข้ารหัส – หลัง decode ทำใน thread แยก ผลลัพธ์ส่งกลับ OpenAI (deprecated Aug 2026 เปลี่ยน Responses API)

- Stealth: ผสมกับ traffic ปกติ (OpenAI dev) – หลบ detection ดีกว่า traditional C2

Microsoft พบใน

incident ใหญ่: ผู้โจมตีรอ

หลายเดือน เพื่อ

espionage – ไม่ใช่

ransomware แต่เน้น

access ยาวๆ

Microsoft DART ค้นพบ-ตอบโต้ยังไง? แชร์ข้อมูล OpenAI ปิด API Key ทันที

DART ค้นพบ

กรกฎาคม 2025 ใน

security incident (ไม่เปิดเผย

victim) จาก

body of observations:

web shells +

malicious processes +

OpenAI API abuse พวกเขาสรุป

"body of observations reveals natural backdoor" แล้วแชร์กับ

OpenAI: ปิด

API key +

account ที่สงสัยทันที

บทเรียน:

- Detection: ตรวจ traffic OpenAI ผิดปกติ (assistants list frequent) + .NET injection ใน VS tools

- Mitigation: Disable AppDomainManager injection + monitor DLL obfuscated (Eazfuscator) + revoke API keys suspicious

- Trend: Living off the land (ใช้ tool ถูกกฎหมายอย่าง OpenAI) – หลบ antivirus ดี

- OpenAI ยืนยัน: "Body of observations reveals natural backdoor" – ช่วย mitigate เร็ว

คำถามยอดฮิต (FAQ) เกี่ยวกับ SesameOp Backdoor

ตอบ

Voice Search อย่าง

"SesameOp backdoor คืออะไร" หรือ

"OpenAI API ถูกใช้ malware ไหม":

- SesameOp คืออะไร? Backdoor .NET ที่ใช้ OpenAI API เป็น C2 channel – persistence ผ่าน AppDomainManager injection

- ทำงานยังไง? ดึงคำสั่งจาก OpenAI Assistants (SLEEP/Payload/Result) – encrypted, stealth

- ค้นพบเมื่อไหร่? ก.ค. 2025 โดย Microsoft DART – แชร์ OpenAI ปิด key ทันที

- ป้องกันยังไง? ตรวจ traffic OpenAI, monitor .NET injection, revoke suspicious API

ข้อมูลจาก

Microsoft DART Report The Hacker News เช็คขอมูลบทความเนื้อหาเกี่ยวกับ

Protect Website Security บนเว็บไซต์ของเราได้

เตรียมระบบป้องกัน SesameOp ยังไง? Monitor API + Patch .NET

อัปเดต

anti-malware ตรวจ

OpenAI traffic (SIEM tools) และ

revoke API key สงสัย – ถ้า

dev ใช้

OpenAI,

audit assistants list Trend นี้จะพุ่ง:

malware ใช้

AI legit หลบ

detection

คุณเคยเจอ

OpenAI abuse ไหม? คิด

SesameOp เปลี่ยน

cybersecurity ยังไง บอก

คอมเมนต์ ด้านล่างเลย จะได้แชร์

tip กัน!

แชร์บทความ ให้เพื่อนสาย

security ด้วยสิ จะได้อัปเดต

threat ใหม่ สมัครรับข่าวสาร เว็บเราวันนี้ เพื่ออัปเดต

malware +

patch ก่อนใคร

BLOG TTT-WEBSITE (บริการออกแบบเว็บไซต์)

ความปลอดภัยคือรากฐานของความน่าเชื่อถือ! ภัยคุกคามอย่าง

SesameOp แสดงให้เห็นว่าความปลอดภัยในโลกดิจิทัลมีความซับซ้อนแค่ไหน อย่าปล่อยให้เว็บไซต์ที่

ราคาถูก ของคุณกลายเป็นช่องโหว่ในการโจมตี!

👉 มั่นใจในความปลอดภัยของเว็บไซต์คุณ! หากคุณต้องการเว็บไซต์ที่ออกแบบมาพร้อมรากฐานด้าน

Security ที่แข็งแกร่ง และ

Technical SEO ที่ดีเยี่ยม เพื่อหลีกเลี่ยงความเสี่ยงและเพิ่มความน่าเชื่อถือ!

📞 รับทำเว็บไซต์ รับออกแบบเว็บไซต์ ทำเว็บไซต์ ราคาถูก เว็บไซต์สำเร็จรูป รับออกแบบเว็บไซต์ราคาประหยัด –

ปรึกษาทีม RAMPAGESOFT เพื่อประเมินมาตรการความปลอดภัยเว็บไซต์ของคุณ ฟรี! [

RAMPAGESOFT /

BLOG TTT-WEBSITE]