เจาะลึก RedNovember: แฮกเกอร์จีนพุ่งเป้าหน่วยงานรัฐทั่วโลก ด้วย Pantegana และ Cobalt Strike

กลุ่มแฮกเกอร์ที่น่าจะได้รับการสนับสนุนจากรัฐบาลจีน ซึ่งก่อนหน้านี้ถูกติดตามภายใต้ชื่อ

TAG-100 โดย

Recorded Future ได้รับการยกระดับความร้ายแรงและเปลี่ยนชื่อเป็น

RedNovember (และถูก

Microsoft เรียกว่า

Storm-2077 ด้วย) กลุ่มนี้ได้กลายเป็นภัยคุกคามต่อความมั่นคงไซเบอร์ระดับโลก โดยมีเป้าหมายที่ขยายวงกว้างออกไปอย่างน่าตกใจ ตั้งแต่หน่วยงานรัฐบาล องค์กรเอกชน ไปจนถึงบริษัทด้านกลาโหมและอวกาศในทวีปต่าง ๆ ทั้ง

เอเชีย แอฟริกา อเมริกาเหนือ อเมริกาใต้ และ

โอเชียเนีย

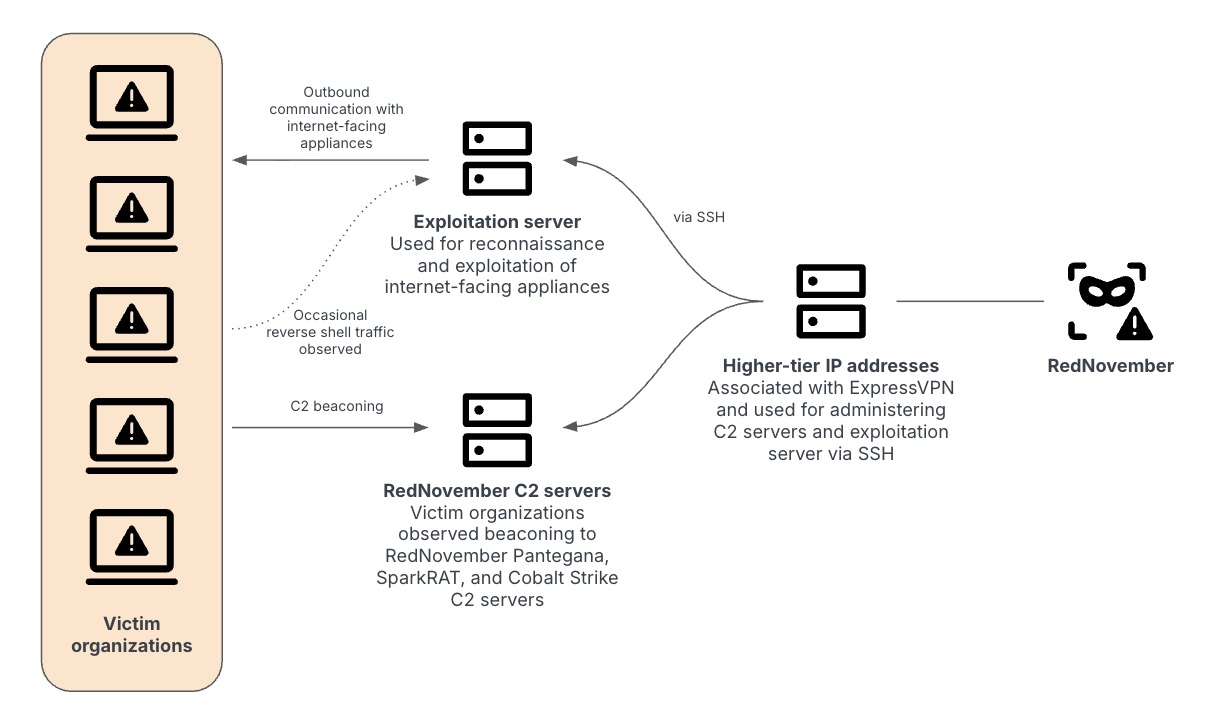

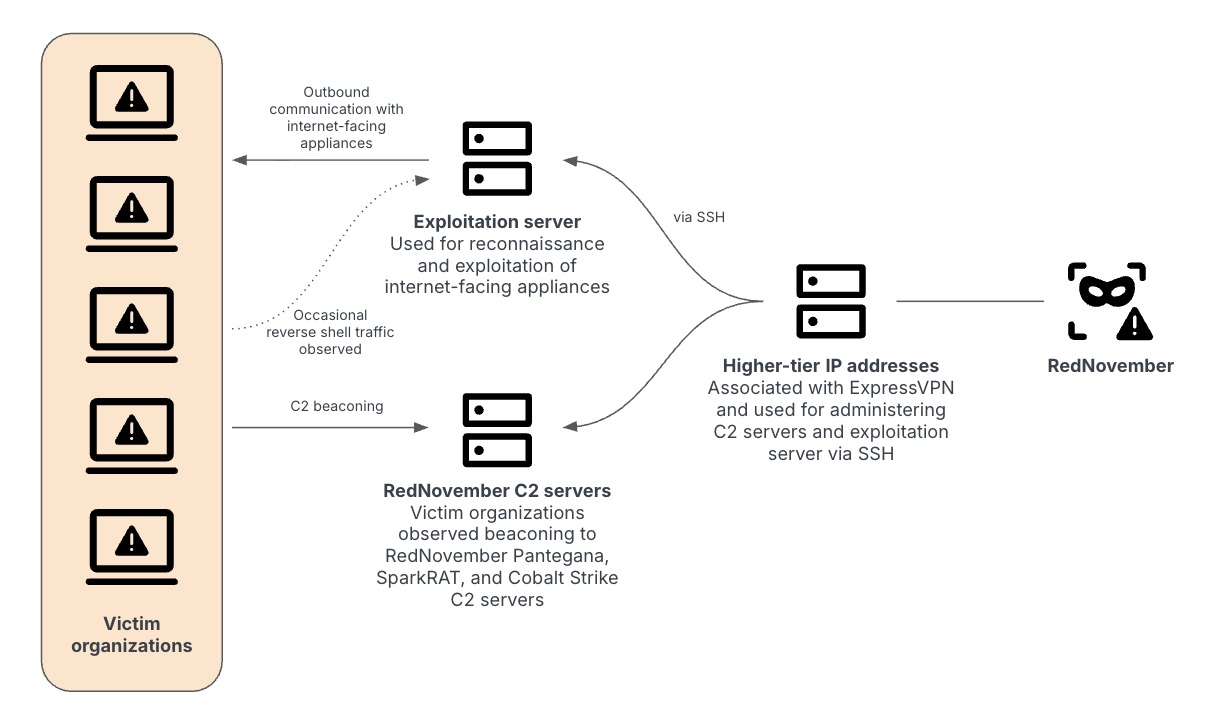

รายงานจาก

Recorded Future ระบุว่า ระหว่างเดือน

มิถุนายน 2567 ถึง กรกฎาคม 2568 RedNovember ได้มุ่งเป้าโจมตีอุปกรณ์รักษาความปลอดภัยที่เชื่อมต่ออินเทอร์เน็ต (

Perimeter Appliances) และใช้อุปกรณ์หลักในการสอดแนมคือ

Pantegana (

Go-based backdoor) และเครื่องมือที่ถูกนำมาใช้ในทางที่ผิดอย่าง

Cobalt Strike

กลยุทธ์การโจมตี: เน้นเจาะอุปกรณ์ป้องกัน (Perimeter Appliances)

สิ่งที่น่ากังวลที่สุดเกี่ยวกับ

RedNovember คือการมุ่งเน้นไปที่การใช้ประโยชน์จากช่องโหว่ความปลอดภัยที่ทราบกันดี (

Known Security Flaws) ในอุปกรณ์ป้องกันเครือข่ายที่สำคัญ ซึ่งรวมถึง

VPN,

Firewall,

Load Balancer,

Virtualization Infrastructure และ

Email Server จากผู้ผลิตชั้นนำ เช่น

Check Point (CVE-2024-24919),

Palo Alto Networks (CVE-2024-3400),

Cisco,

Citrix,

F5,

Fortinet,

Ivanti และ

SonicWall

- Initial Access: แฮกเกอร์ใช้ช่องโหว่ในอุปกรณ์เหล่านี้เพื่อเข้าถึงเครือข่ายเบื้องต้น (Initial Access)

- Persistent Presence: การเน้นเจาะอุปกรณ์ความปลอดภัยทำให้กลุ่มนี้สามารถรักษาการเข้าถึงในเครือข่ายของเหยื่อได้อย่างต่อเนื่องและยาวนาน

- เป้าหมายใหม่ที่น่าจับตา: RedNovember มีการขยายเป้าหมายไปสู่กระทรวงการต่างประเทศใน เอเชียกลาง องค์กรความมั่นคงแห่งรัฐใน แอฟริกา หน่วยงานรัฐบาลยุโรป และองค์กรใน เอเชียตะวันออกเฉียงใต้ รวมถึงบริษัทรับเหมาด้านกลาโหมใน สหรัฐอเมริกา (U.S. defense contractors)

เครื่องมือหลัก: Pantegana และ Cobalt Strike

RedNovember แสดงให้เห็นถึงความชาญฉลาดในการเลือกใช้เครื่องมือที่สามารถพรางตัวและทำให้การระบุแหล่งที่มา (

Attribution) สับสนได้

- Pantegana Backdoor: เป็น Go-based backdoor ที่พัฒนามาจากการดัดแปลงเครื่องมือ Open-Source (โอเพนซอร์ส) เพื่อใช้ในการปฏิบัติการหลังการเจาะระบบ (Post-Exploitation)

- Cobalt Strike: เป็นเครื่องมือทางกฎหมายที่ใช้สำหรับจำลองการโจมตี (Penetration Testing) แต่ถูกแฮกเกอร์นำมาใช้ในทางที่ผิดอย่างแพร่หลายเพื่อควบคุมเครื่องที่ถูกบุกรุก (Beacon)

- Spark RAT และ LESLIELOADER: กลุ่มนี้ยังใช้ Spark RAT ซึ่งเป็นเครื่องมือโอเพนซอร์สอีกตัว ร่วมกับ LESLIELOADER (Go-based loader) เพื่อติดตั้ง Spark RAT หรือ Cobalt Strike Beacons

การเลือกใช้เครื่องมือโอเพนซอร์สที่ดัดแปลงมาใช้ในการจารกรรมไซเบอร์เป็นเทคนิคที่กลุ่มที่ได้รับการสนับสนุนจากรัฐบาลนิยมใช้ เพื่อพยายามหลีกเลี่ยงการเชื่อมโยงกับประเทศใดประเทศหนึ่งโดยตรง

พื้นที่เป้าหมายและความเคลื่อนไหวล่าสุด

ในช่วงเวลาตั้งแต่เดือน

มิถุนายน 2567 ถึง พฤษภาคม 2568 กลุ่ม

RedNovember มุ่งเป้าไปที่ประเทศต่าง ๆ อย่างต่อเนื่อง โดยเฉพาะ

ปานามา,

สหรัฐอเมริกา,

ไต้หวัน และ

เกาหลีใต้

- การโจมตีก่อนการเยือนรัฐบาล: Recorded Future ยังพบความเคลื่อนไหวที่น่าสนใจ คือการโจมตีพอร์ทัล Microsoft Outlook Web Access (OWA) ของประเทศใน อเมริกาใต้ ก่อนที่ประเทศนั้นจะมีการเยือนรัฐบาลจีน

- ขอบเขตเป้าหมายที่หลากหลาย: ข้อมูลบ่งชี้ว่า RedNovember มี "ความต้องการด้านข่าวกรองที่กว้างและเปลี่ยนแปลงตลอดเวลา" โดยเน้นย้ำถึงภูมิภาคสำคัญ เช่น สหรัฐอเมริกา, เอเชียตะวันออกเฉียงใต้, แปซิฟิก และ อเมริกาใต้

คำถามที่พบบ่อย (FAQ)

| คำถาม (AEO Friendly) |

คำตอบสั้นๆ (Featured Snippet Format) |

| RedNovember คือกลุ่มแฮกเกอร์อะไร? |

กลุ่มแฮกเกอร์ที่คาดว่าได้รับการสนับสนุนจากรัฐบาล จีน ถูกติดตามโดย Recorded Future และ Microsoft (Storm-2077) |

| Pantegana คืออะไร? |

เป็น Go-based backdoor ที่ RedNovember ใช้ในการปฏิบัติการหลังการเจาะระบบ (Post-Exploitation) |

| RedNovember มุ่งเป้าโจมตีอะไรเป็นหลัก? |

อุปกรณ์รักษาความปลอดภัยที่เชื่อมต่ออินเทอร์เน็ต (Perimeter Appliances) เช่น VPN, Firewall, Load Balancer ที่มีช่องโหว่ |

บทสรุป: ถึงเวลาที่องค์กรต้องอุดช่องโหว่เร่งด่วน

การยกระดับภัยคุกคามจาก

TAG-100 สู่

RedNovember เป็นสัญญาณเตือนที่ชัดเจนว่าการจารกรรมไซเบอร์ที่ได้รับการสนับสนุนจากรัฐบาลกำลังขยายตัวและพัฒนาเทคนิคอย่างต่อเนื่อง การที่กลุ่มนี้มุ่งเป้าไปที่

Perimeter Appliances (อุปกรณ์ป้องกันขอบเขตเครือข่าย) และใช้เครื่องมือที่ซับซ้อนอย่าง

Pantegana และ

Cobalt Strike แสดงให้เห็นว่าพวกเขาแสวงหาการเข้าถึงที่ลึกและยาวนาน

สำหรับหน่วยงานรัฐบาลและองค์กรเอกชนทั่วโลก โดยเฉพาะใน

เอเชียตะวันออกเฉียงใต้ ที่เป็นเป้าหมายสำคัญ นี่คือช่วงเวลาสำคัญที่ต้องเร่งตรวจสอบและอัปเดตช่องโหว่ความปลอดภัยที่ถูกเปิดเผยแล้ว (

Known Vulnerabilities) ในอุปกรณ์หลักของคุณ การพึ่งพาเพียงแค่การป้องกันมาตรฐานอาจไม่เพียงพออีกต่อไป การมีมาตรการเชิงรุกในการตรวจจับและตอบสนองต่อภัยคุกคามอย่าง

RedNovember เท่านั้นที่จะช่วยปกป้องข้อมูลเชิงกลยุทธ์ของชาติและองค์กรได้

CTA BLOG TTT-WEBSITE:

- ตรวจสอบทันที: องค์กรของคุณ ได้ตรวจสอบและแพตช์ช่องโหว่ CVE-2024-24919 และ CVE-2024-3400 ที่ RedNovember ใช้เป็นช่องทางหลักแล้วหรือยัง?

- สมัครรับข่าวสาร เพื่อรับการแจ้งเตือนภัยคุกคามไซเบอร์ระดับสูง หรือ แชร์บทความนี้ ให้ทีม IT Security ของคุณเพื่อรับมือกับภัยคุกคาม RedNovember ทันที!