สัญญาณอันตราย! การสแกนพอร์ทัล Palo Alto Networks พุ่ง 500% ในวันเดียว—เตรียมรับมือช่องโหว่ใหม่?

การสแกนพอร์ทัล Palo Alto Networks เพิ่มขึ้นเกือบ 500%

บริษัทข่าวกรองภัยคุกคาม

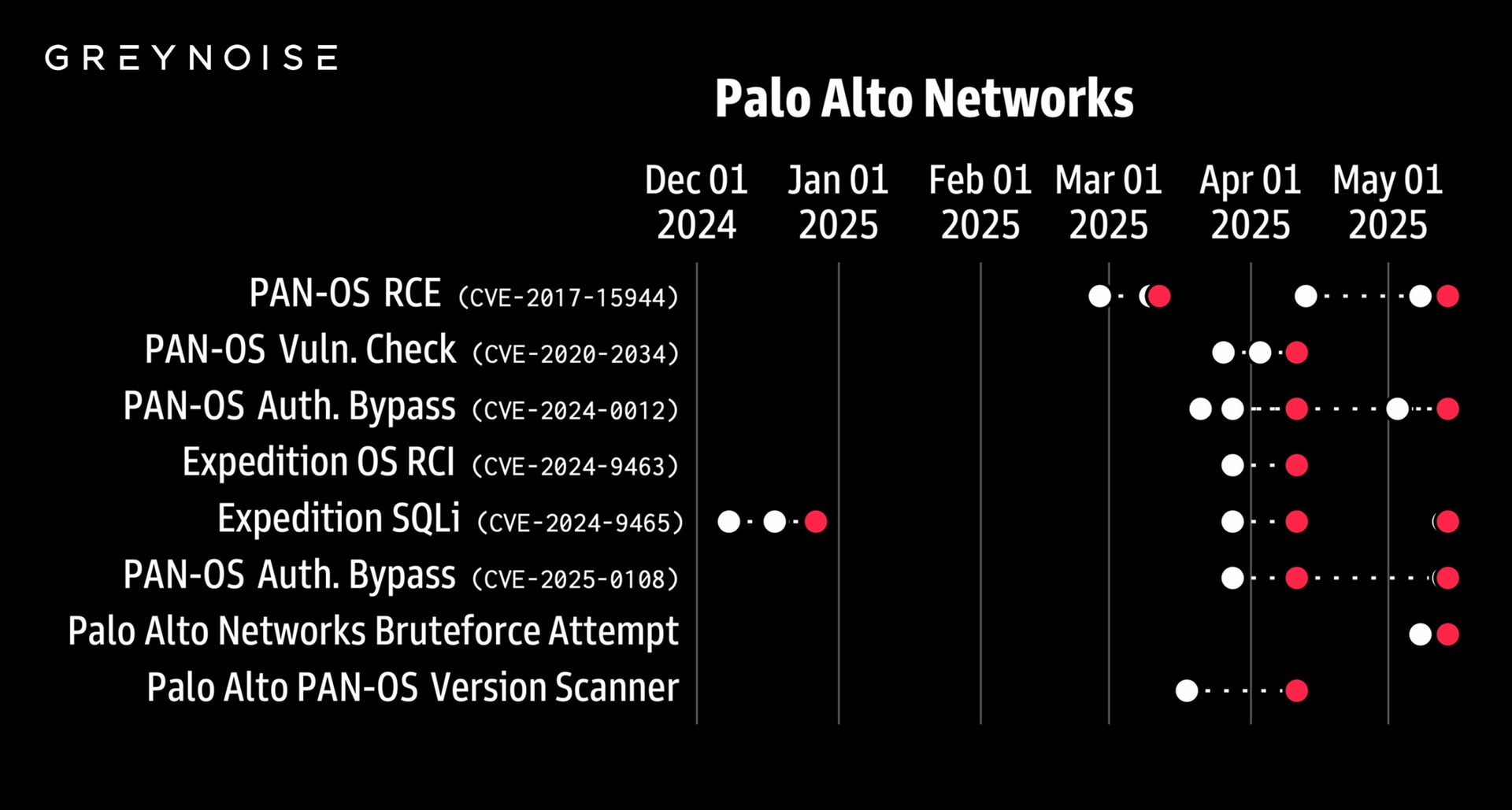

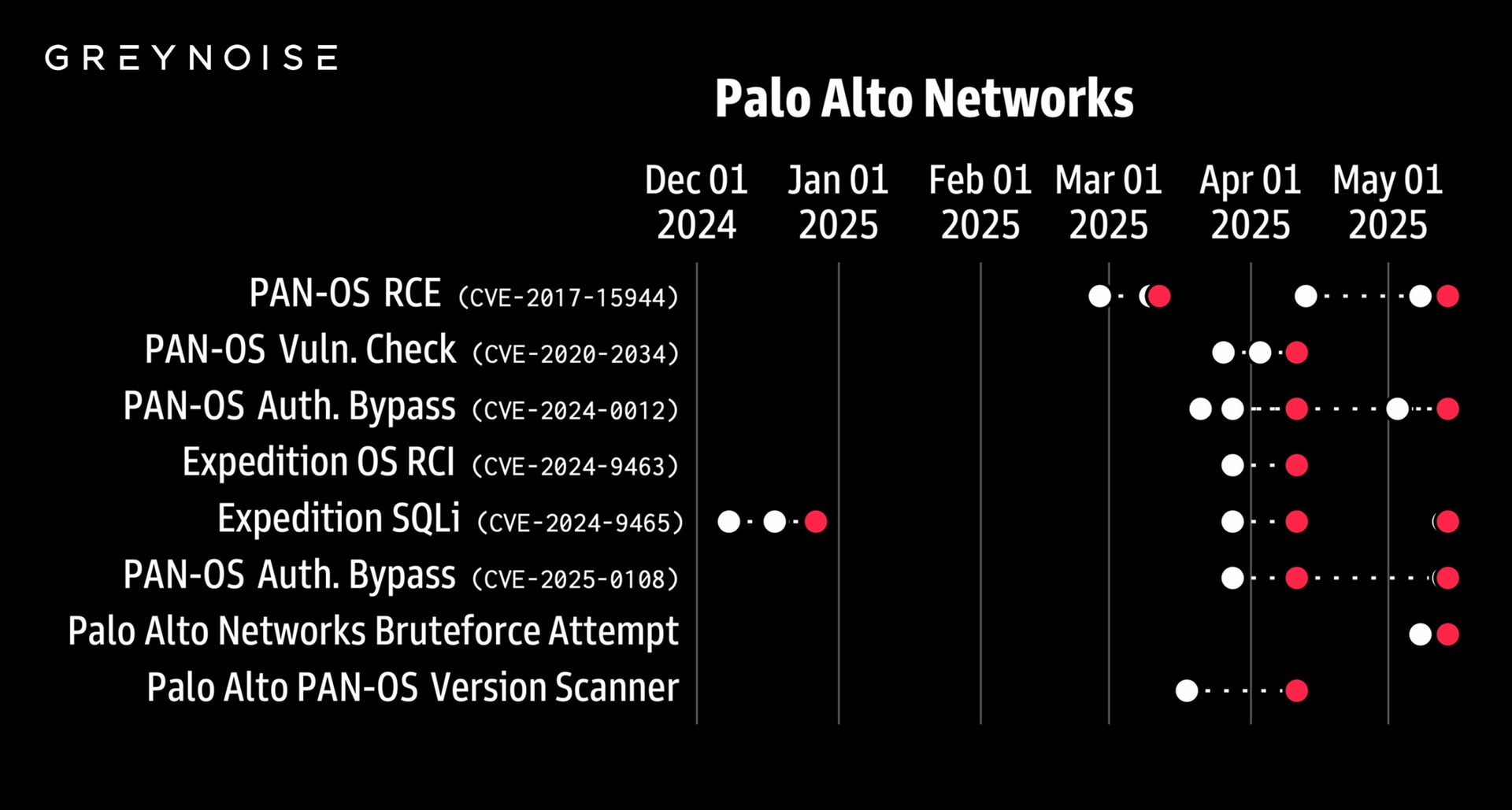

GreyNoise ได้เปิดเผยข้อมูลที่น่าตกใจเมื่อวันศุกร์ที่ผ่านมาว่า พวกเขาตรวจพบการเพิ่มขึ้นอย่างมหาศาลของกิจกรรม

การสแกน (Scanning Activity) ที่มุ่งเป้าไปที่พอร์ทัลล็อกอินของ

Palo Alto Networks

GreyNoise ระบุว่า เมื่อวันที่

3 ตุลาคม 2025 ปริมาณ

IP Address ที่ใช้ในการสแกนพอร์ทัลล็อกอินของ

Palo Alto Networks นั้น

พุ่งสูงขึ้นเกือบ 500% เมื่อเทียบกับค่าเฉลี่ยปกติ ซึ่งนับเป็นระดับสูงสุดในรอบสามเดือนที่ผ่านมา

กิจกรรมที่เพิ่มขึ้นนี้ถือเป็น

การสแกนแบบเจาะจงและมีโครงสร้าง (targeted and structured) โดยมี IP Address ที่ไม่ซ้ำกันมากถึง

1,300 แห่ง เข้ามามีส่วนร่วม ซึ่งถือเป็นการก้าวกระโดดจากเดิมที่มีเพียงประมาณ 200 แห่งเท่านั้น

- 93% ของ IP Address เหล่านี้ถูกจัดอยู่ในกลุ่ม น่าสงสัย (suspicious)

- 7% ถูกจัดอยู่ในกลุ่ม มุ่งร้าย (malicious)

แม้ว่า IP ส่วนใหญ่จะถูกระบุตำแหน่งทางภูมิศาสตร์อยู่ใน

สหรัฐอเมริกา แต่ก็พบกลุ่มย่อยที่น่าสังเกตใน

สหราชอาณาจักร,

เนเธอร์แลนด์,

แคนาดา, และ

รัสเซีย

เชื่อมโยงกับวิกฤต Cisco ASA: รูปแบบการโจมตีที่คล้ายคลึง

GreyNoise ชี้ให้เห็นว่า การสแกนที่พุ่งสูงของ

Palo Alto ครั้งนี้ มีลักษณะที่คล้ายคลึงกับการสแกนอุปกรณ์

Cisco ASA ที่เกิดขึ้นเมื่อ 48 ชั่วโมงก่อนหน้าอย่างน่าประหลาดใจ

- การกระจุกตัวในภูมิภาค: พบว่ามีกลุ่ม IP Address ที่กระจุกตัวในบางภูมิภาคทั้งสองกรณี

- Fingerprinting ที่ซ้อนทับกัน: เครื่องมือที่ใช้ในการสแกนมี TLS Fingerprint ที่โดดเด่นและเหมือนกัน โดยส่วนใหญ่เชื่อมโยงกับโครงสร้างพื้นฐานใน เนเธอร์แลนด์

การเปรียบเทียบนี้สร้างความกังวลอย่างยิ่ง เนื่องจากประวัติที่ผ่านมาของ

GreyNoise แสดงให้เห็นถึงความสัมพันธ์ระหว่างการสแกนที่ผิดปกติกับการเปิดเผย

ช่องโหว่ (CVE) ใหม่ในเทคโนโลยีนั้น ๆ

บทเรียนจากวิกฤต Cisco ASA

ย้อนกลับไปเมื่อต้นเดือนกันยายน

GreyNoise เคยเตือนเกี่ยวกับการสแกนอุปกรณ์

Cisco ASA ที่ผิดปกติ ซึ่งเกิดขึ้นตั้งแต่ปลายเดือนสิงหาคม การสแกนครั้งนั้นเริ่มต้นจาก IP Address กว่า 25,100 แห่ง และต่อมาเพียงไม่กี่สัปดาห์

Cisco ก็ได้เปิดเผยช่องโหว่

Zero-day ใหม่สองรายการในอุปกรณ์

Cisco ASA (ได้แก่

CVE-2025-20333 และ

CVE-2025-20362) ซึ่งถูกนำไปใช้ในการโจมตีจริงเพื่อติดตั้ง

มัลแวร์ ตระกูล

RayInitiator และ

LINE VIPER

ข้อมูลล่าสุดจาก

Shadowserver Foundation ยืนยันว่า ยังมีอุปกรณ์

Cisco ASA/FTD มากกว่า 45,000 อินสแตนซ์ที่ยังคงมีความเสี่ยงต่อช่องโหว่ดังกล่าว

Palo Alto Networks ยืนยัน 'ไม่มีการถูกบุกรุก' และข้อแนะนำเร่งด่วน

แม้จะมีความตื่นตระหนกจากข้อมูลของ

GreyNoise ทาง

Palo Alto Networks ก็ได้ออกแถลงการณ์หลังการสอบสวน โดยยืนยันว่า

"ไม่มีหลักฐานของการถูกบุกรุก (no evidence of a compromise)" เกิดขึ้นกับโครงสร้างพื้นฐานของพวกเขา

โฆษกของบริษัทระบุว่า: "

Palo Alto Networks ได้รับการปกป้องโดยแพลตฟอร์ม

Cortex XSIAM ของเรา ซึ่งสามารถหยุดยั้งการโจมตีใหม่ได้ถึง 1.5 ล้านครั้งต่อวัน... เรายังคงมั่นใจในสถานะความมั่นคงปลอดภัยที่แข็งแกร่งของเรา"

ทั้งนี้ การสแกนที่น่าสงสัยในลักษณะเดียวกันนี้เคยถูกรายงานโดย

GreyNoise มาแล้วในเดือนเมษายน 2025 ซึ่งมุ่งเป้าไปที่เกตเวย์

PAN-OS GlobalProtect ของบริษัท

- คำแนะนำเร่งด่วน: ควรตรวจสอบให้แน่ใจว่าซอฟต์แวร์ PAN-OS และ GlobalProtect ที่ใช้งานอยู่นั้นเป็น เวอร์ชันล่าสุด (Latest Versions) เสมอ เพื่อลดความเสี่ยงจากช่องโหว่ที่อาจถูกเปิดเผยในอนาคตอันใกล้

คำถามที่พบบ่อย (FAQs)

- Q: การสแกนพอร์ทัล Palo Alto Networks เพิ่มขึ้นกี่เปอร์เซ็นต์?

- A: เกือบ 500% ในวันที่ 3 ตุลาคม 2025

- Q: มีหลักฐานการถูกบุกรุกหรือไม่?

- A: Palo Alto Networks ยืนยันว่า ไม่มี หลักฐานการถูกบุกรุกในตอนนี้

- Q: การสแกนครั้งนี้คล้ายกับอุปกรณ์ใด?

- A: อุปกรณ์ Cisco ASA ที่เคยถูกสแกนก่อนการเปิดเผยช่องโหว่ Zero-day

สรุปบทความ: ความกังวลที่ไม่ควรมองข้าม

การพุ่งขึ้นอย่างผิดปกติของกิจกรรม

การสแกนพอร์ทัล Palo Alto Networks ถึงเกือบ

500% เป็นสัญญาณเตือนภัยที่ชัดเจนในโลก

Cyber Security แม้ว่าทาง

Palo Alto Networks จะยืนยันว่าไม่มีการถูกบุกรุกเกิดขึ้นในขณะนี้ แต่ประสบการณ์ในอดีตกับกรณี

Cisco ASA แสดงให้เห็นว่า การสแกนลักษณะนี้มักจะเป็น

สัญญาณนำ (Precursor) ก่อนการเปิดเผยช่องโหว่ร้ายแรงประเภท

Zero-day

สำหรับผู้ดูแลระบบ

IT ทั่วโลก นี่คือช่วงเวลาสำคัญที่ต้องยกระดับการเฝ้าระวังและการตรวจสอบพอร์ทัลล็อกอินของ

Palo Alto Networks ขององค์กรอย่างเข้มงวด การอัปเดตแพตช์และเวอร์ชันล่าสุดจึงเป็นมาตรการป้องกันที่ต้องทำโดยเร่งด่วนที่สุดเพื่อปกป้องโครงข่ายของคุณจากภัยคุกคามที่กำลังจะมาถึง

CTA BLOG TTT-WEBSITE: ป้องกันตัวเองก่อนสายเกินไป!

- แสดงความคิดเห็น: คุณคิดว่าการเพิ่มขึ้นของกิจกรรมสแกนนี้ จะนำไปสู่การเปิดเผยช่องโหว่ Zero-day ใหม่ของ Palo Alto Networks หรือไม่? ร่วมแสดงความเห็นด้านล่าง!

- แชร์บทความนี้: แจ้งเตือนเพื่อน IT Security ของคุณ! อย่าปล่อยให้โครงข่ายของคุณตกอยู่ในความเสี่ยง แชร์บทความนี้ เพื่อกระตุ้นให้มีการตรวจสอบและอัปเดตระบบด่วน!

- สมัครรับข่าวสาร: ไม่พลาดทุกการแจ้งเตือนช่องโหว่ร้ายแรง! สมัครรับข่าวสาร เพื่อรับการอัปเดตด้าน Cyber Security โดยเฉพาะ Zero-day ก่อนใคร!