แฮกเกอร์ใช้ Microsoft Teams แพร่ Matanbuchus 3.0 มัลแวร์โจมตีบริษัทเป้าหมาย!

ในยุคดิจิทัลที่การทำงานออนไลน์กลายเป็นเรื่องปกติ

Microsoft Teams กลายเป็นเครื่องมือหลักในการสื่อสารสำหรับบริษัททั่วโลก แต่ล่าสุดภัยคุกคามใหม่ได้เกิดขึ้นเมื่อ

แฮกเกอร์ ใช้แพลตฟอร์มนี้เป็นช่องทางแพร่กระจาย

Matanbuchus 3.0 มัลแวร์ รุ่นล่าสุดที่ออกแบบมาให้หลบเลี่ยงการตรวจจับได้อย่างแนบเนียน การโจมตีนี้เริ่มพบในช่วงต้นเดือนกรกฎาคม 2025 และส่งผลกระทบต่อบริษัทต่างๆ โดยเฉพาะองค์กรที่พึ่งพา

เทคโนโลยีการทำงานระยะไกล มาดูกันว่ามันทำงานยังไง ทำไมถึงอันตราย และเราจะรับมือได้อย่างไรในโลกที่เชื่อมต่อกันมากขึ้น!

Matanbuchus 3.0 คืออะไร?

Matanbuchus 3.0 เป็น

มัลแวร์ประเภท

Malware-as-a-Service (MaaS) ที่เริ่มปรากฏครั้งแรกในปี 2021 และพัฒนามาอย่างต่อเนื่อง จากราคาเช่าเริ่มต้นเพียง

2,500 ดอลลาร์ ปัจจุบันรุ่น

3.0 ถูกโฆษณาในตลาดมืดด้วยราคาสูงถึง

10,000-15,000 ดอลลาร์ต่อเดือน! มันถูกออกแบบมาเพื่อทำหน้าที่เป็นสะพานเชื่อมให้โหลด

มัลแวร์ร้ายแรงอื่นๆ เช่น

ransomware, Cobalt Strike หรือแม้แต่

DanaBot เข้าสู่ระบบเป้าหมาย รุ่นนี้มาพร้อมการอัปเกรดที่น่ากลัว เช่น การทำงานในหน่วยความจำ (

in-memory) เพื่อซ่อนตัวจากการสแกนของ

แอนตี้ไวรัส การใช้

PowerShell ในการควบคุมระยะไกล และการอำพรางโค้ดให้ซับซ้อนขึ้น ซึ่งทำให้มันกลายเป็นเครื่องมืออันตรายที่แม้แต่ระบบป้องกันขั้นสูงก็อาจจับได้ยาก

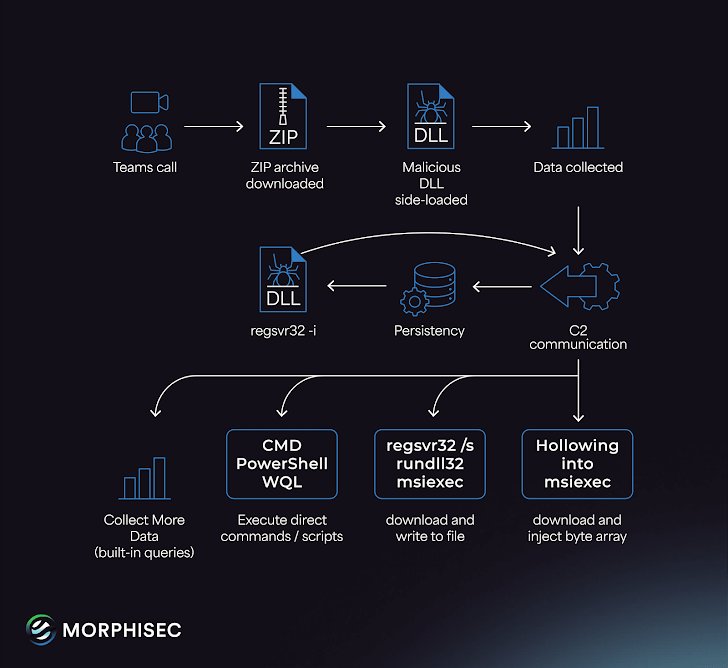

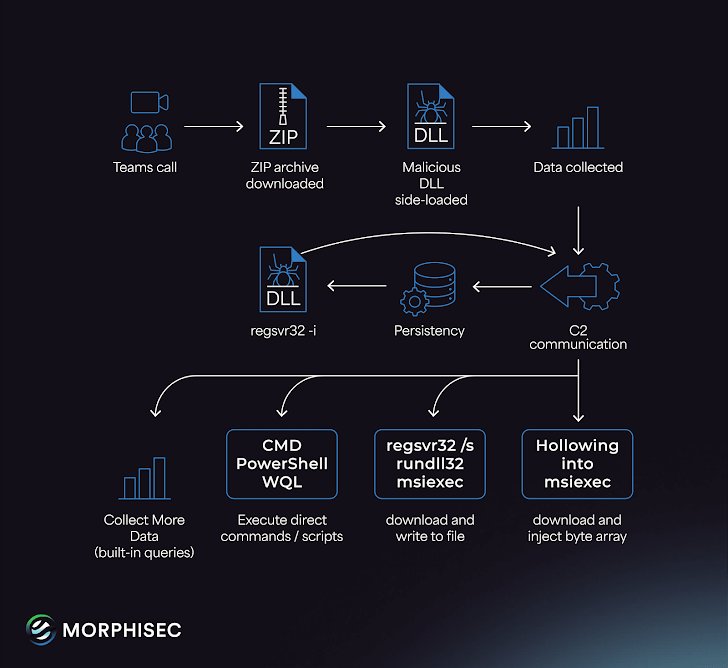

วิธีการโจมตีผ่าน Microsoft Teams

แฮกเกอร์ ใช้กลยุทธ์หลอกลวงทางสังคม (

social engineering) ที่ชาญฉลาด โดยปลอมตัวเป็นเจ้าหน้าที่

IT ผ่านการโทรจาก

Microsoft Teams พวกเขาจะติดต่อพนักงานด้วยข้อความที่ดูน่าเชื่อถือ เช่น การแจ้งปัญหาเกี่ยวกับระบบหรือการอัปเดตด่วน จากนั้นชักชวนให้เปิด

Quick Assist ซึ่งเป็นเครื่องมือที่อนุญาตให้

แฮกเกอร์เข้าถึงเครื่องจากระยะไกลได้ เมื่อสำเร็จ พวกเขาจะรันสคริปต์

PowerShell ที่ซ่อนอยู่ในไฟล์อัปเดต

Notepad++ ที่ถูกดัดแปลงให้ดูเหมือนไฟล์ธรรมดา วิธีนี้ใช้ประโยชน์จากความน่าเชื่อถือของ

Teams และความไม่ระวังของพนักงาน ทำให้

มัลแวร์แทรกซึมเข้ามาได้โดยไม่ทิ้งร่องรอยชัดเจน

5 สิ่งที่ต้องรู้เกี่ยวกับ Matanbuchus 3.0

- ราคาสูง: เช่าได้ในราคา 10,000-15,000 ดอลลาร์ต่อเดือน แสดงถึงความสามารถระดับสูง

- เป้าหมาย: บริษัทที่พึ่งพา Teams โดยเฉพาะองค์กรขนาดกลาง-ใหญ่

- เทคนิค: ใช้ in-memory, PowerShell และ COM object เพื่อหลบเลี่ยง

- ผลกระทบ: อาจนำไปสู่การสูญเสียข้อมูลหรือการล็อกระบบด้วย ransomware

- การป้องกัน: ฝึกอบรมพนักงานและตั้งค่าความปลอดภัยอย่างเข้มงวด

คำถามที่พบบ่อย (FAQ)

- Matanbuchus 3.0 ทำงานยังไง? หลอกให้พนักงานรันสคริปต์ผ่าน Teams เพื่อโหลดมัลแวร์

- อันตรายแค่ไหน? สามารถเปิดช่องให้ ransomware เข้าสู่ระบบและขโมยข้อมูล

- ป้องกันได้ไหม? ใช้นโยบาย Teams ที่เข้มงวดและเพิ่มความตระหนักให้พนักงาน

ความไว้ใจอาจเป็นจุดอ่อน

ต่างจากข้อมูลที่เน้นเทคนิคการโจมตี บทความนี้ชี้ว่า

Microsoft Teams ซึ่งเรามองว่าเป็นเครื่องมือทำงานที่ปลอดภัย อาจกลายเป็นช่องโหว่ถ้าพนักงานไม่ตื่นตัว การโจมตีนี้พิสูจน์ว่ามนุษย์คือเป้าหมายหลัก ไม่ใช่แค่

เทคโนโลยี ลองนึกภาพสถานการณ์ที่คุณได้รับสายจาก “

IT” ที่อ้างว่าต้องแก้ปัญหา

urgency คุณจะรีบยอมให้เข้าถึงเครื่องทันทีหรือไม่? นี่คือจุดที่เราต้องฝึกฝนความระวังและสร้างเกราะป้องกันจากภายในองค์กร

สรุป: รับมือ Matanbuchus 3.0 ด้วยความตระหนัก

การโจมตีด้วย

Matanbuchus 3.0 ผ่าน

Microsoft Teams แสดงให้เห็นว่า

แฮกเกอร์ฉวยโอกาสจากเครื่องมือที่เราใช้ทุกวันเพื่อเจาะระบบ ความอันตรายไม่เพียงอยู่ที่เทคนิคซับซ้อน เช่น การทำงานในหน่วยความจำหรือการใช้

PowerShell แต่ที่มนุษย์อาจเผลอคลิกหรือยอมให้เข้าถึงโดยไม่รู้ตัว การปกป้ององค์กรต้องเริ่มจากการสร้างวัฒนธรรม

ความปลอดภัย เช่น การฝึกอบรมพนักงานให้รู้ทันกลโกง เช่น การระวังสายเรียกเข้าที่แปลกหน้า หรือการตรวจสอบก่อนอนุญาตการเข้าถึงระยะไกล ร่วมกับการใช้

เทคโนโลยีป้องกันที่ทันสมัย เช่น ระบบตรวจจับพฤติกรรมผิดปกติ (

Behavioral Analysis) เพื่อหยุดยั้งภัยคุกคามนี้ก่อนจะลุกลามเป็นความเสียหายครั้งใหญ่!

BLOG TTT-WEBSITE: ร่วมปกป้องระบบของคุณ!

- สมัครรับข่าวสาร เพื่ออัพเดทเทรนด์ใหม่ๆ เกี่ยวกับ มัลแวร์

- แชร์บทความนี้ ให้เพื่อน ที่ทำงานในบริษัท

- แสดงความคิดเห็น ว่าคุณจะรับมือยังไง ใต้โพสต์นี้!