มารู้จักกับ Malware Loaders ใหม่ที่ใช้ Call Stack Spoofing, GitHub C2 และ .NET Reactor เพื่อการหลบซ่อน

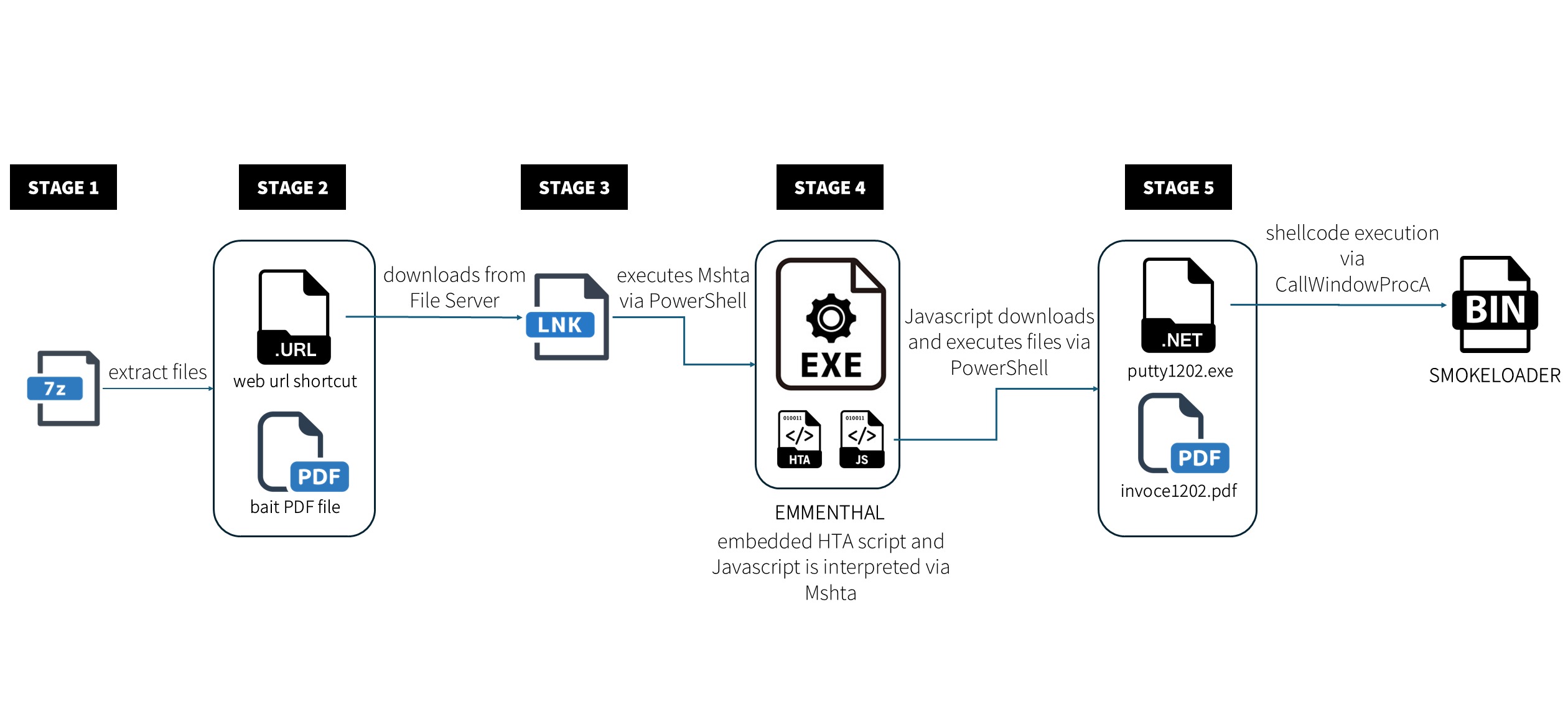

ในยุคที่ภัยคุกคามจากมัลแวร์ (malware) มีการพัฒนาอย่างต่อเนื่อง นักวิจัยด้านความปลอดภัยพบว่ามีการใช้เทคนิคใหม่ๆ ที่ซับซ้อนเพื่อหลีกเลี่ยงการตรวจจับจากระบบป้องกันการทำงานที่เป็นมาตรฐาน เช่น การใช้ Call Stack Spoofing, GitHub C2 และ .NET Reactor เพื่อเพิ่มความลับซ่อนและทำให้มัลแวร์หลบหนีจากการตรวจจับได้ดียิ่งขึ้น ในบทความนี้เราจะพาทุกท่านไปเจาะลึกเกี่ยวกับเทคนิคเหล่านี้และวิธีการที่มัลแวร์สามารถหลบเลี่ยงจากการตรวจจับในปัจจุบันได้อย่างมีประสิทธิภาพ

Call Stack Spoofing เทคนิคลวงตาที่เพิ่มความยากในการตรวจจับ

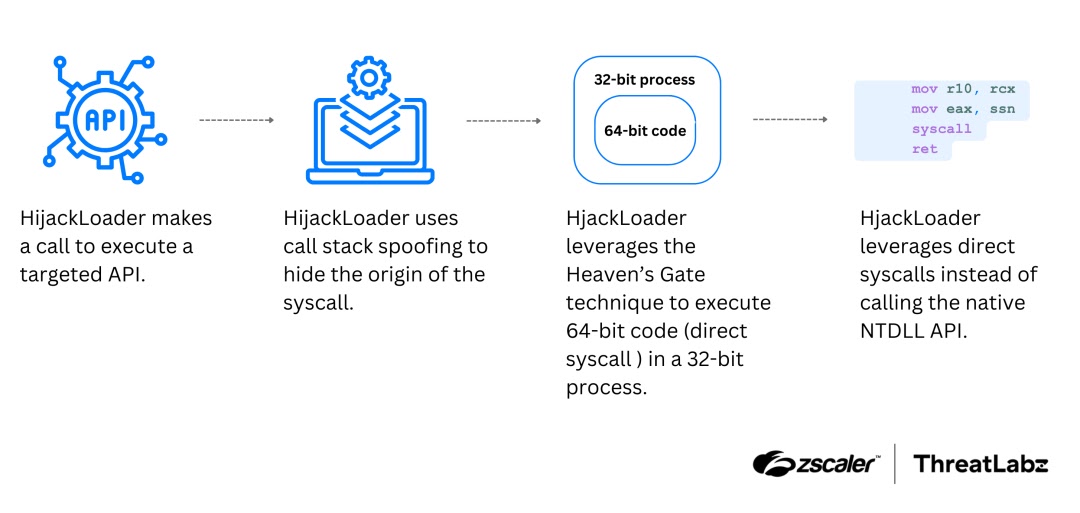

หนึ่งในเทคนิคใหม่ที่พบใน Malware Loaders คือ Call Stack Spoofing ซึ่งหมายถึงการเปลี่ยนแปลงข้อมูลใน stack ของโปรแกรมเพื่อหลีกเลี่ยงการตรวจจับจากเครื่องมือวิเคราะห์ต่างๆ โดยทั่วไปแล้ว Call Stack เป็นโครงสร้างข้อมูลที่บันทึกสถานะของฟังก์ชันต่างๆ ที่กำลังทำงานในโปรแกรม การทำ Call Stack Spoofing จึงหมายถึงการแก้ไขข้อมูลเหล่านี้ในลักษณะที่ทำให้ผู้ตรวจสอบไม่สามารถระบุที่มาหรือเส้นทางการทำงานของโปรแกรมได้อย่างถูกต้อง

การใช้ Call Stack Spoofing ช่วยให้มัลแวร์สามารถทำงานได้อย่างลื่นไหลโดยไม่มีการสังเกตจากเครื่องมือป้องกันไวรัส (antivirus) หรือระบบการตรวจจับการบุกรุก (IDS) ซึ่งมักจะใช้ข้อมูลจาก Call Stack เพื่อระบุพฤติกรรมที่น่าสงสัยหรืออันตราย

GitHub C2 การใช้ GitHub เป็น Command-and-Control Server

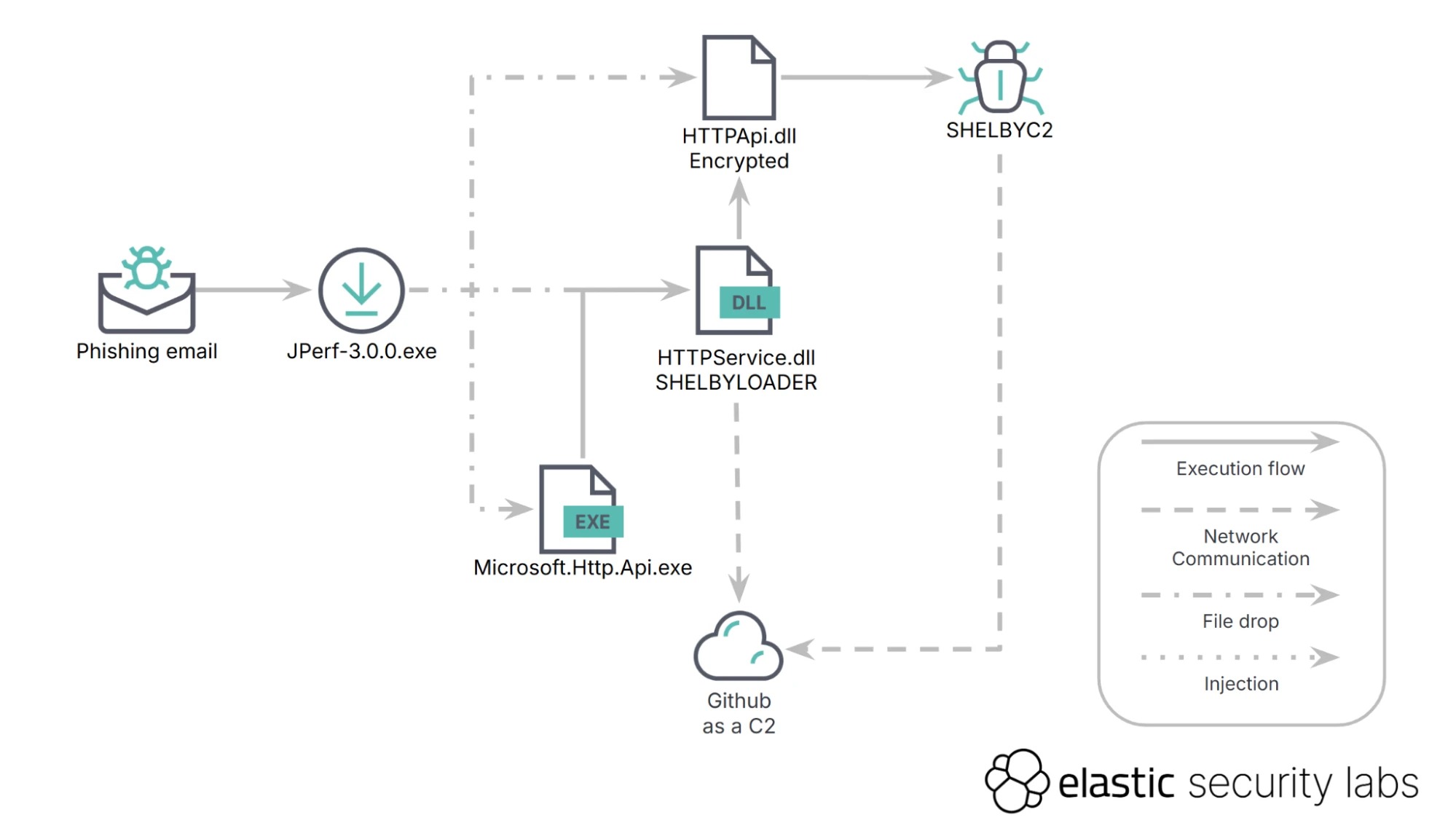

การใช้ GitHub เป็น Command-and-Control Server (C2) เป็นเทคนิคที่แปลกใหม่และค่อนข้างซับซ้อนในการทำงานของมัลแวร์ ซึ่งอาจจะทำให้ผู้โจมตีสามารถควบคุมการทำงานของมัลแวร์ได้โดยไม่ต้องพึ่งพาเซิร์ฟเวอร์ที่อยู่ในประเทศที่อาจเสี่ยงต่อการถูกตรวจจับหรือบล็อก GitHub เป็นบริการที่มีชื่อเสียงและใช้งานกันอย่างแพร่หลายในการพัฒนาโค้ด ดังนั้น การใช้ GitHub ในการสื่อสารข้อมูลกับมัลแวร์จึงทำให้การตรวจจับยากขึ้น

กระบวนการทำงานของ GitHub C2 เริ่มต้นจากการที่มัลแวร์จะเชื่อมต่อไปยังหน้าเว็บ GitHub และดึงข้อมูลที่ถูกซ่อนอยู่ใน repository หรือ file ที่ถูกอัปโหลดไว้ จากนั้นข้อมูลนี้จะถูกใช้เพื่อสั่งให้มัลแวร์ทำงานตามคำสั่งที่ผู้โจมตีได้ตั้งไว้ กระบวนการนี้จะถูกทำซ้ำไปเรื่อยๆ จนกว่าเป้าหมายจะถูกบรรลุ ซึ่งการใช้ GitHub ทำให้การติดตามและระบุตัวตนของผู้โจมตีเป็นไปได้ยากมาก

.NET Reactor เครื่องมือแปลงโค้ด .NET เพื่อความปลอดภัย

อีกหนึ่งเครื่องมือที่ใช้ในการปกป้องมัลแวร์จากการตรวจจับคือ .NET Reactor ซึ่งเป็นโปรแกรมที่ใช้ในการแปลงโค้ด .NET เพื่อป้องกันไม่ให้ถูกถอดรหัสหรือวิเคราะห์โดยเครื่องมือด้านความปลอดภัย การใช้ .NET Reactor ช่วยให้โค้ดที่ถูกแปลงไปนั้นยากต่อการเข้าใจและแก้ไข ทำให้มัลแวร์สามารถหลบซ่อนในระบบได้ยาวนานขึ้น

.NET Reactor มักถูกนำมาใช้ในกรณีที่มีการพัฒนาโปรแกรมโดยใช้ .NET Framework โดยโค้ดจะถูกแปลงให้เป็นเวอร์ชันที่ไม่สามารถอ่านหรือแก้ไขได้ง่าย เมื่อถูกใช้ในมัลแวร์ โค้ดที่ผ่านการแปลงนี้จะทำให้ยากต่อการตรวจสอบโดยผู้เชี่ยวชาญด้านความปลอดภัย ซึ่งเพิ่มความยากในการวิเคราะห์และการกำจัดมัลแวร์จากเครื่องที่ถูกโจมตี

ผลกระทบและการป้องกัน

การใช้เทคนิคเหล่านี้ทำให้มัลแวร์มีความซับซ้อนและหลบเลี่ยงการตรวจจับได้ดียิ่งขึ้น ซึ่งอาจทำให้ผู้ใช้คอมพิวเตอร์และองค์กรที่ใช้ซอฟต์แวร์ไม่ปลอดภัยเสี่ยงต่อการถูกโจมตีข้อมูลหรือโดนขโมยข้อมูลที่สำคัญ สำหรับองค์กรที่ต้องการป้องกันตัวเองจากภัยคุกคามเหล่านี้ ควรใช้เครื่องมือและแนวทางที่มีความสามารถในการตรวจจับมัลแวร์ที่มีเทคนิคซับซ้อน โดยเฉพาะการอัปเดตซอฟต์แวร์รักษาความปลอดภัยอยู่เสมอ รวมถึงการใช้ระบบการตรวจจับที่มีความสามารถในการสังเกตพฤติกรรมที่ผิดปกติบนเครือข่ายและเครื่องคอมพิวเตอร์

การใช้งาน Endpoint Detection and Response (EDR) หรือ Network Detection and Response (NDR) ช่วยให้สามารถตรวจจับกิจกรรมที่น่าสงสัยได้ทันที รวมถึงการติดตั้ง Behavioral Analysis Tools ที่จะช่วยสังเกตพฤติกรรมของโปรแกรมที่กำลังทำงานอยู่ และทำการแจ้งเตือนเมื่อมีการเปลี่ยนแปลงที่ผิดปกติ

คำแนะนำสำหรับผู้ใช้และผู้ดูแลระบบ

-

อัปเดตระบบให้ทันสมัย: มั่นใจว่าได้อัปเดตระบบปฏิบัติการและโปรแกรมรักษาความปลอดภัยอย่างสม่ำเสมอ เพื่อป้องกันไม่ให้มัลแวร์ใช้ช่องโหว่ในการเข้าถึงข้อมูล

-

ใช้ซอฟต์แวร์ป้องกันไวรัสที่ทันสมัย: เลือกใช้ซอฟต์แวร์ป้องกันไวรัสที่สามารถตรวจจับมัลแวร์ที่มีเทคนิคซับซ้อนได้

-

เฝ้าระวังการทำงานของโปรแกรม: ตรวจสอบพฤติกรรมของโปรแกรมและการเชื่อมต่อไปยังเซิร์ฟเวอร์ที่ไม่น่าเชื่อถือ เช่น GitHub C2

-

การศึกษาและอบรมผู้ใช้: เสริมความรู้ด้านความปลอดภัยให้กับพนักงานเพื่อป้องกันการคลิกลิงก์หรือไฟล์ที่เป็นอันตรายจากอีเมลหรือเว็บไซต์ที่ไม่ปลอดภัย

สรุป

การพัฒนาของ Malware Loaders ด้วยการใช้ Call Stack Spoofing, GitHub C2 และ .NET Reactor เป็นการเพิ่มความซับซ้อนในการหลบหลีกจากการตรวจจับที่เป็นมาตรฐานในปัจจุบัน ซึ่งผู้โจมตีสามารถใช้เทคนิคเหล่านี้ในการซ่อนตัวจากเครื่องมือรักษาความปลอดภัยต่างๆ การป้องกันที่ดีที่สุดคือการใช้เครื่องมือที่ทันสมัยและมีความสามารถในการตรวจจับการกระทำที่ผิดปกติ รวมถึงการป้องกันจากการเข้าถึงที่ไม่พึงประสงค์ในระบบของคุณ

หากคุณสนใจเรียนรู้เพิ่มเติมเกี่ยวกับการป้องกันและตรวจจับมัลแวร์ที่มีความซับซ้อนหรือมีคำถามเกี่ยวกับวิธีการป้องกันระบบของคุณจากภัยคุกคามดังกล่าว อย่าลืมแชร์บทความนี้ให้กับเพื่อนๆ หรือทิ้งความคิดเห็นของคุณไว้ด้านล่างเพื่อแลกเปลี่ยนข้อมูลกันครับ!