ช่องโหว่ Webcam Lenovo บน Linux: ถูกโจมตีระยะไกลกลายเป็น BadUSB!

ในยุคที่เว็บแคมกลายเป็นส่วนหนึ่งของชีวิตประจำวัน ช่องโหว่ใน

เว็บแคม Lenovo บางรุ่นที่ใช้ระบบ

Linux กำลังสร้างความกังวลใหญ่ให้กับผู้ใช้คอมพิวเตอร์และนักรักษาความปลอดภัย ทีมวิจัยจาก

Eclypsium ค้นพบว่าช่องโหว่ที่เรียก "

BadCam" สามารถถูกโจมตีจากระยะไกล เพื่อเปลี่ยนเว็บแคมธรรมดาให้กลายเป็นเครื่องมือ

BadUSB ที่แอบฉีดคำสั่งอันตรายเข้าคอมพิวเตอร์โดยไม่ต้องถอดอุปกรณ์ บทความนี้จะพาไปสำรวจรายละเอียดแบบเข้าใจง่าย พร้อมมุมมองสดใหม่ เช่น ผลกระทบต่อผู้ใช้ทั่วไปและวิธีป้องกันในชีวิตจริง เพื่อให้ผู้อ่านที่สนใจ

cybersecurity และ

เทคโนโลยี ได้ข้อมูลที่มีคุณค่าและแตกต่างจาก

ข่าวเทคโนโลยี ทั่วไป

ช่องโหว่

BadCam พบในเว็บแคม

Lenovo รุ่น

510 FHD และ

Performance FHD ซึ่งใช้

Linux เป็นฐาน โดยไม่มีการตรวจสอบ

firmware อย่างเข้มงวด ทำให้แฮกเกอร์ที่เข้าถึงเว็บแคมได้ (เช่น ผ่านเครือข่ายหรือมัลแวร์) สามารถอัพเดต

firmware ใหม่เพื่อทำให้มันกลายเป็น

BadUSB ได้ นี่คือครั้งแรกที่อุปกรณ์

USB บน

Linux ที่ไม่ใช่อุปกรณ์ชั่วร้ายตั้งแต่แรก สามารถถูกแปลงเป็นเครื่องมือโจมตีโดยไม่ต้องถอดออกจากเครื่อง

BadUSB

คืออะไร? มันเป็นเทคนิคโจมตีที่พบครั้งแรกในปี

2014 โดยนักวิจัย

Karsten Nohl และ

Jakob Lell ซึ่งอาศัยช่องโหว่ใน

firmware ของ

USB เพื่อให้อุปกรณ์ทำตัวเหมือนคีย์บอร์ดหรือเมาส์ แล้วฉีดคำสั่งอันตราย เช่น ติดตั้งมัลแวร์หรือขโมยข้อมูล โดยไม่ถูก

antivirus จับได้ เพราะอยู่ระดับ

firmware ไม่ใช่ไฟล์ปกติ

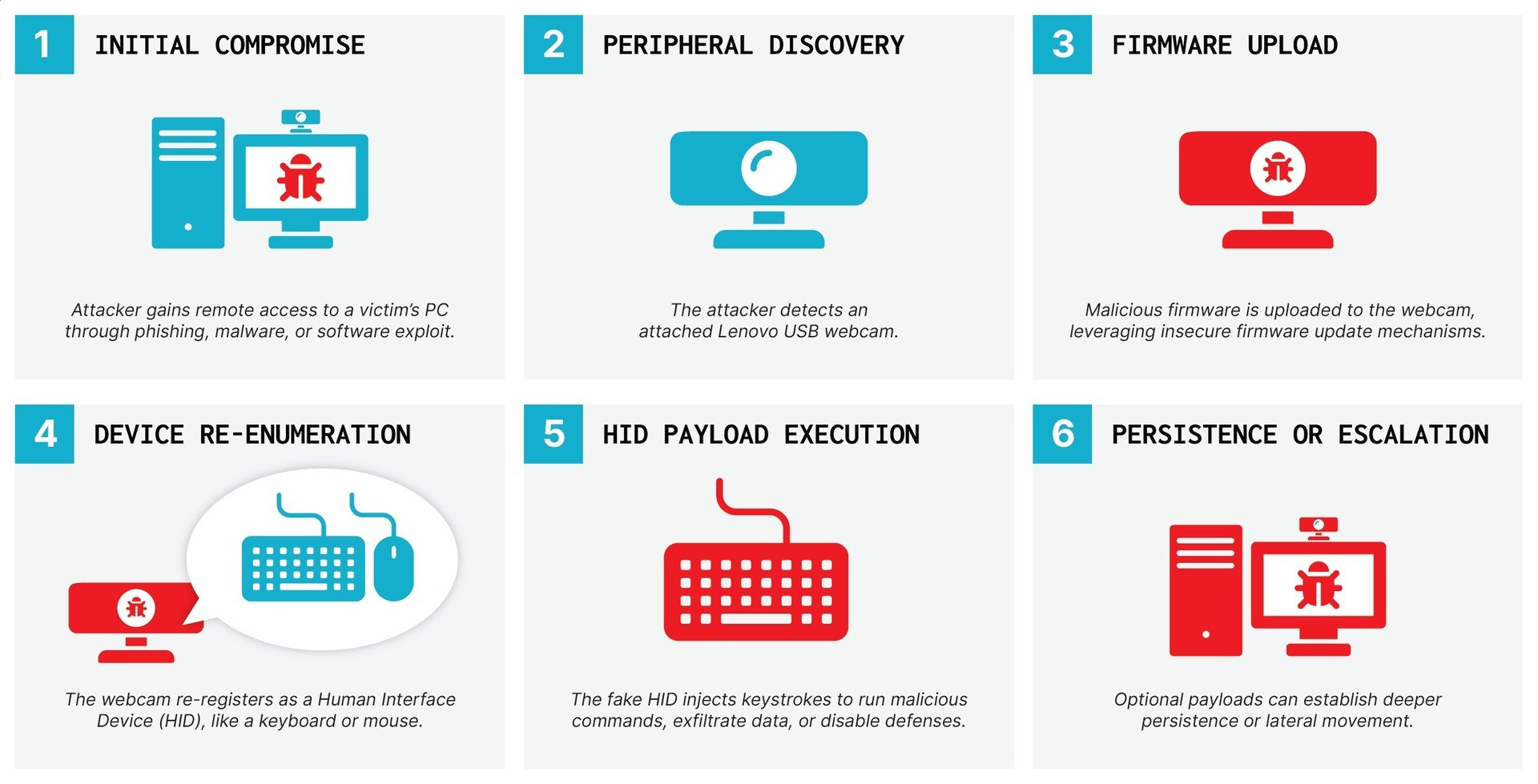

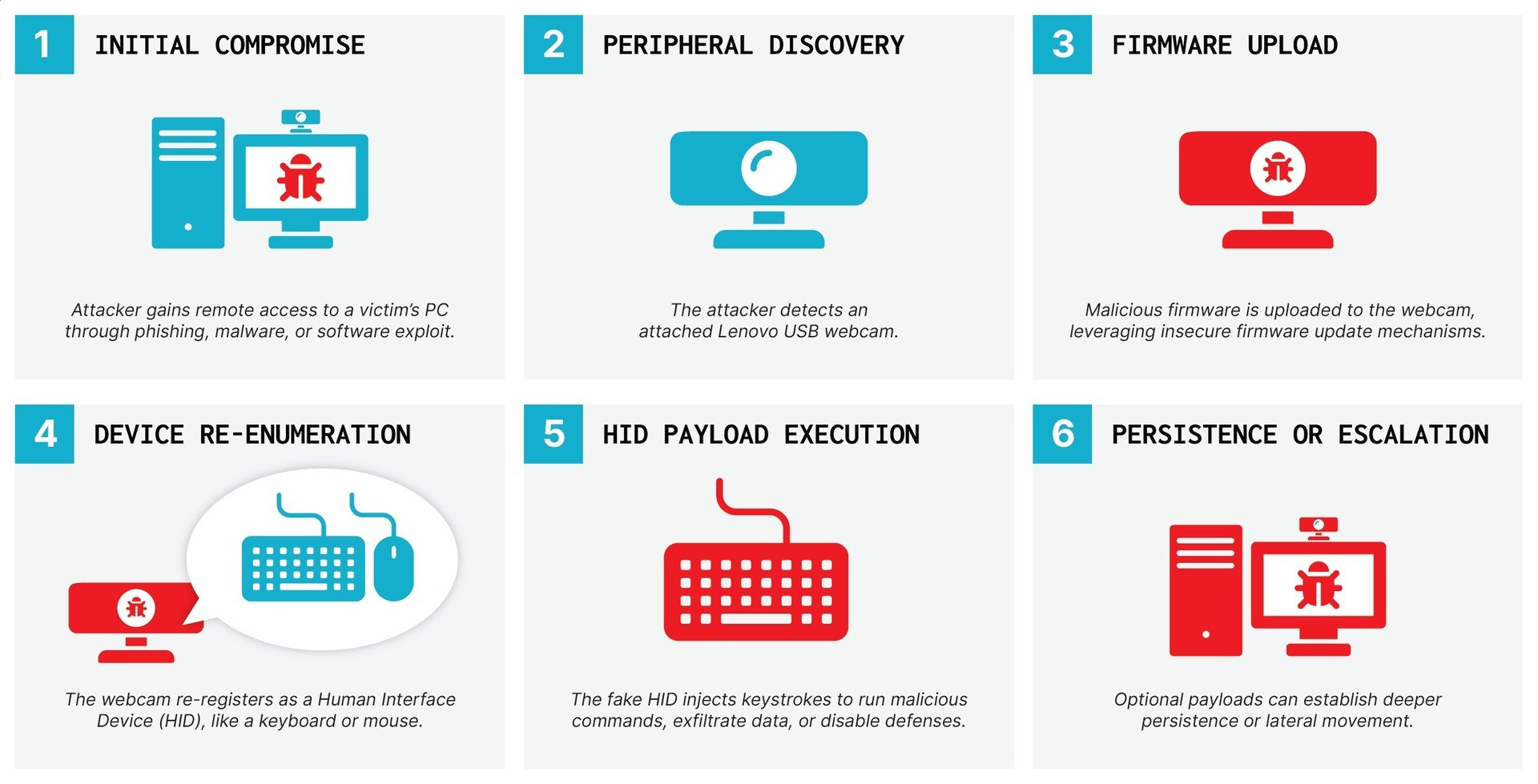

วิธีโจมตีและผลกระทบ

แฮกเกอร์สามารถส่งเว็บแคมที่ถูกดัดแปลงมาให้เหยื่อ หรือเข้าถึงเครื่องคอมพิวเตอร์เพื่อติดตั้ง

firmware ใหม่ จากนั้นสั่งการระยะไกลให้เว็บแคมทำตัวเหมือนคีย์บอร์ด แล้วพิมพ์คำสั่งอันตราย เช่น ดาวน์โหลดมัลแวร์หรือเปิด

backdoor แม้เครื่องจะถูก

wipe และติดตั้ง

OS ใหม่ เว็บแคมก็ยังติดเชื้อและโจมตีซ้ำได้

ผลกระทบรุนแรงเพราะเว็บแคมเหล่านี้เชื่อมต่อ

USB โดยตรง และคอมพิวเตอร์มักเชื่อถืออุปกรณ์ภายใน ทำให้

bypass การป้องกันทั่วไป ทีม

Eclypsium เผยที่งาน

DEF CON 33 ว่าช่องโหว่นี้เพิ่มความเสี่ยงให้กับผู้ใช้ที่ทำงานจากบ้านหรือใช้เว็บแคมในองค์กร

ชุมชน

cybersecurity บน

Reddit และ

X กำลังถกเถียงว่าช่องโหว่แบบนี้จะกระตุ้นให้ผู้ผลิตอย่าง

Lenovo ตรวจสอบ

firmware เข้มงวดขึ้น โดยบางคนชี้ว่ากลุ่มแฮกเกอร์อย่าง

FIN7 เคยใช้

BadUSB ส่ง

USB ชั่วร้ายทางไปรษณีย์

วิธีป้องกันช่องโหว่ BadCam

Lenovo ได้ออก

firmware update เวอร์ชัน

4.8.0 ร่วมกับ

SigmaStar ผู้ผลิตชิป เพื่อแก้ไข โดยเพิ่มการตรวจสอบ

firmware และเครื่องมือสำหรับผู้ใช้ ผู้ใช้ควร:

- ดาวน์โหลด update จากเว็บไซต์ Lenovo ทันที

- หลีกเลี่ยงเว็บแคมจากแหล่งไม่น่าเชื่อถือ

- ใช้ antivirus ที่สแกน firmware เช่น Eclypsium Platform

- ตั้งค่า firewall เพื่อป้องกัน remote access

สำหรับองค์กร แนะนำให้ตรวจสอบอุปกรณ์

USB อย่างสม่ำเสมอ และใช้

endpoint security ที่ตรวจจับพฤติกรรมผิดปกติ

คำถามที่พบบ่อยเกี่ยวกับ Lenovo Webcam Vulnerability

เพื่อตอบโจทย์การค้นหาด้วยเสียง เช่น "

ช่องโหว่ webcam Lenovo คืออะไร" หรือ "

BadUSB attack ป้องกันยังไง" นี่คือคำตอบสั้นๆ:

- BadCam คืออะไร? ช่องโหว่ใน เว็บแคม Lenovo บน Linux ที่ทำให้ถูกโจมตีระยะไกลเพื่อกลายเป็น BadUSB โดยไม่ต้องถอดอุปกรณ์

- รุ่นไหนได้รับผลกระทบ? Lenovo 510 FHD และ Performance FHD ซึ่งใช้ Linux และ USB Gadget

- BadUSB โจมตียังไง? แกล้งเป็นคีย์บอร์ดเพื่อฉีดคำสั่งอันตราย เช่น ติดมัลแวร์หรือขโมยข้อมูล โดยอยู่ระดับ firmware

- ป้องกันได้ไหม? อัพเดต firmware เป็นเวอร์ชัน 4.8.0 และใช้เครื่องมือจาก SigmaStar

สรุป

ช่องโหว่

BadCam ใน

เว็บแคม Lenovo บน

Linux เปิดทางให้แฮกเกอร์โจมตีระยะไกลเพื่อเปลี่ยนอุปกรณ์ให้กลายเป็น

BadUSB ซึ่งรุนแรงเพราะสามารถยืดเยื้อแม้เครื่องถูก

wipe แต่ด้วย

firmware update จาก

Lenovo ผู้ใช้สามารถป้องกันได้ทันที นี่เป็นเครื่องเตือนใจว่าอุปกรณ์

IoT อย่างเว็บแคมต้องได้รับการรักษาความปลอดภัยที่เข้มงวด

CTA BLOG TTT-WEBSITE:

- คุณคิดว่าการโจมตีแบบ BadUSB จะกลายเป็นภัยคุกคามในวงกว้างหรือไม่? มาแสดงความคิดเห็นในคอมเมนต์ได้เลย!

- แชร์บทความนี้ ให้เพื่อนร่วมงานและคนใกล้ตัว เพื่อให้พวกเขาตระหนักถึงภัยคุกคามใหม่ๆ!

- สมัครรับข่าวสารจากเรา เพื่อไม่พลาดทุก ข่าวความปลอดภัยทางไซเบอร์ และการป้องกันตัวเอง!