GPUGate Malware: ภัยร้ายใหม่ที่ใช้ Google Ads และ GitHub ปลอมโจมตีบริษัท IT

ในยุคที่บริษัทไอทีต้องพึ่งเครื่องมือออนไลน์อย่าง

GitHub ภัยคุกคามไซเบอร์ก็ยิ่งซับซ้อนขึ้นทุกวัน ล่าสุด นักวิจัยจาก

Seqrite Labs ค้นพบ

มัลแวร์ ตัวใหม่ชื่อ

GPUGate ซึ่งใช้โฆษณา

Google Ads และ

commit ปลอมบน

GitHub เพื่อหลอกให้ดาวน์โหลดซอฟต์แวร์อันตราย แคมเปญนี้เริ่มระบาดตั้งแต่เดือนธันวาคม

2024 โดยมุ่งเป้าไปที่บริษัทพัฒนาซอฟต์แวร์ในยุโรปตะวันตก โดยเฉพาะองค์กรที่ใช้เครื่องมืออย่าง

GitHub Desktop บทความนี้จะพาคุณไปรู้จักวิธีการโจมตี เทคนิคที่ใช้ และวิธีป้องกัน เพื่อให้ผู้เชี่ยวชาญด้านไอทีและคนสนใจ

ความปลอดภัยไซเบอร์ ในไทยได้ข้อมูลที่ชัดเจนและนำไปใช้ได้จริง

ภาพรวมภัยคุกคาม GPUGate

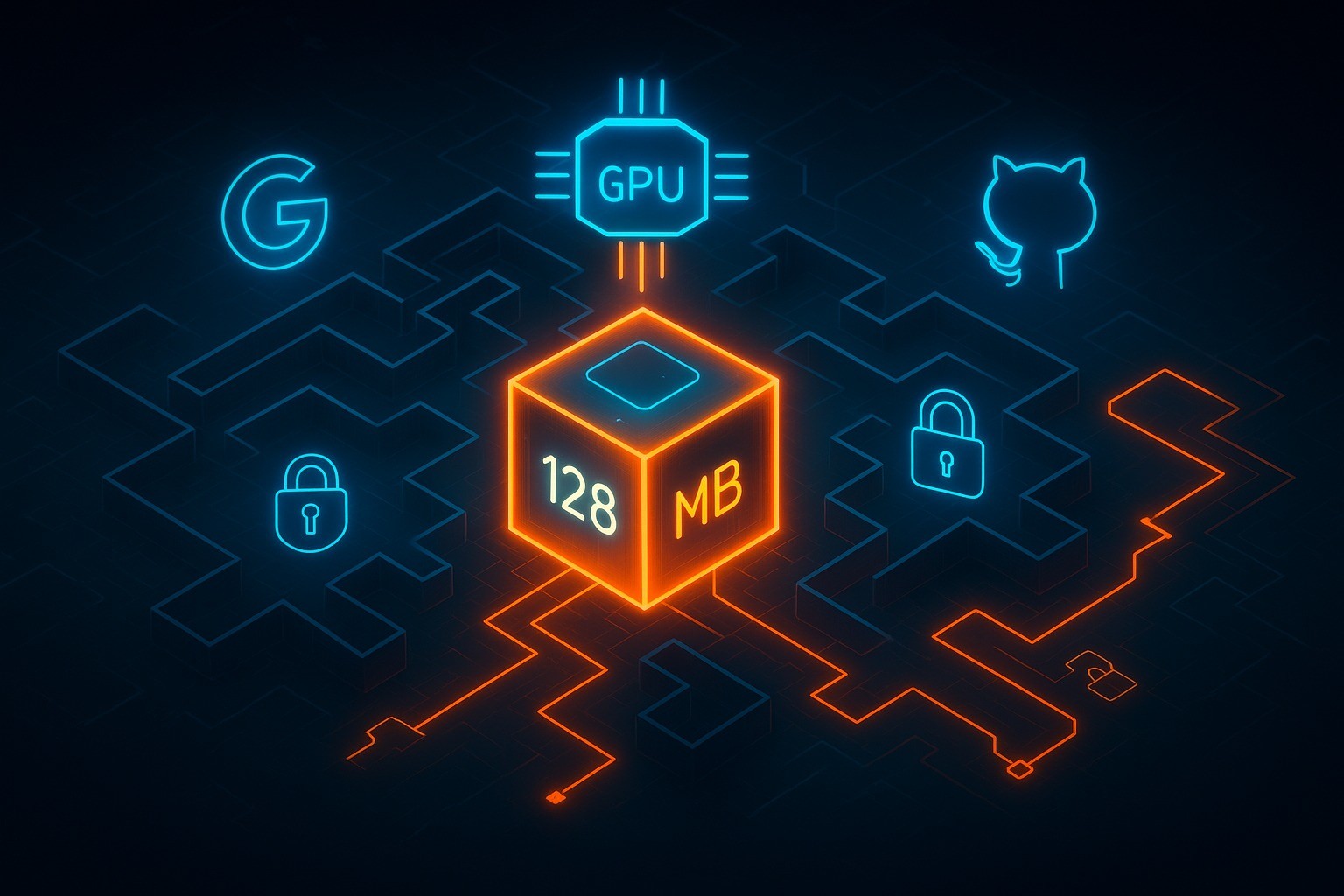

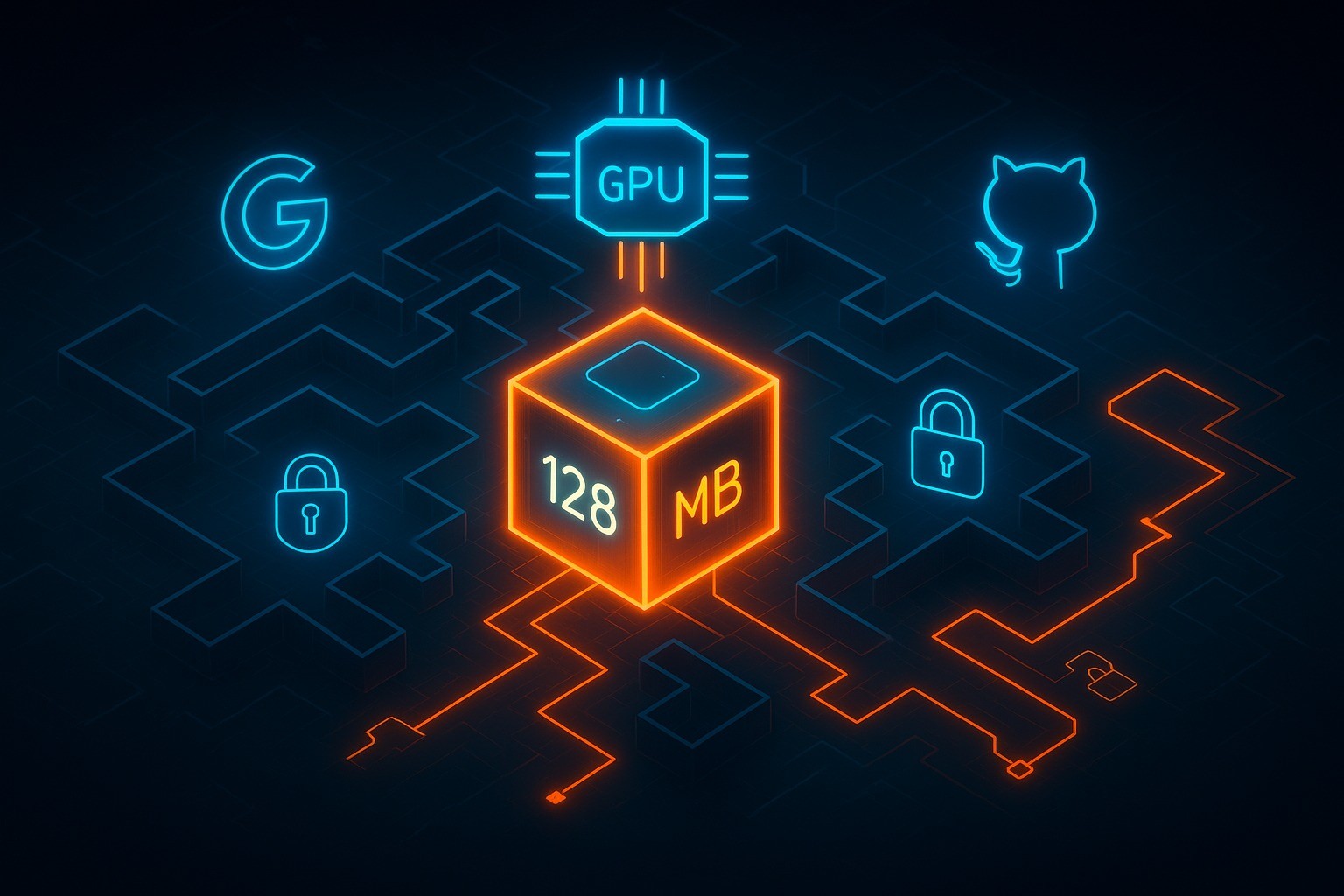

GPUGate เป็น

มัลแวร์ ที่ออกแบบมาให้หลบเลี่ยงการตรวจจับ โดยใช้

GPU (หน่วยประมวลผลกราฟิก) ในการถอดรหัส

เพย์โหลด ทำให้ยากต่อการวิเคราะห์ใน

sandbox หรือ

virtual machine ผู้โจมตีใช้

Google Ads เพื่อโปรโมทลิงก์ปลอมที่ดูเหมือนพาไปยัง

GitHub แต่จริงๆ แล้วนำไปสู่เว็บอันตรายที่โฮสต์ไฟล์

MSI ขนาดใหญ่

128 MB ซึ่งใหญ่เกินกว่าที่เครื่องมือสแกนทั่วไปจะจัดการได้

แคมเปญนี้เน้นโจมตีบริษัทไอทีในยุโรปตะวันตก โดยมีร่องรอยภาษารัสเซียในสคริปต์

PowerShell ทำให้คาดว่าผู้โจมตีอาจมาจากรัสเซีย

มัลแวร์ จะขโมยข้อมูลสำคัญ เช่น รหัสผ่านและไฟล์ระบบ พร้อมติดตั้ง

เพย์โหลด รองเพื่อให้อยู่ในระบบนานๆ สำหรับบริษัทไทยที่ใช้

GitHub หรือเครื่องมือ

open-source นี่คือภัยที่ต้องระวัง เพราะแพลตฟอร์มเหล่านี้เป็นที่นิยมทั่วโลก

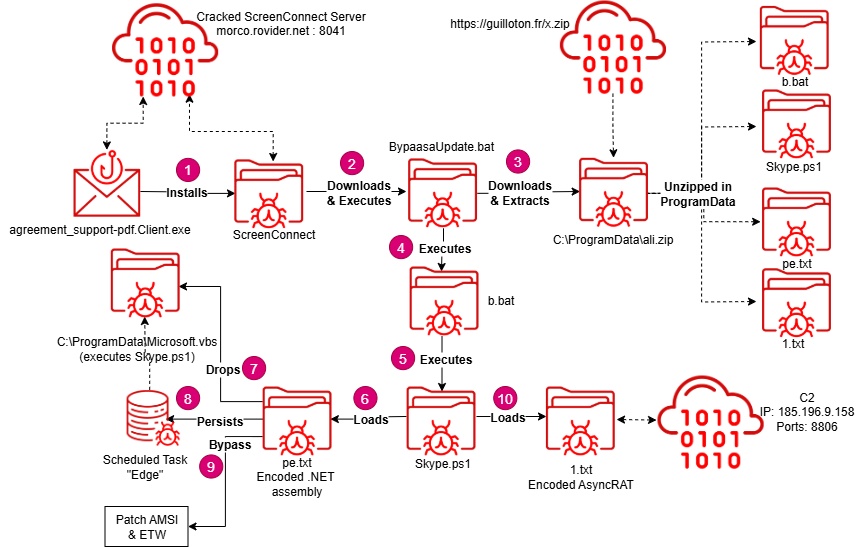

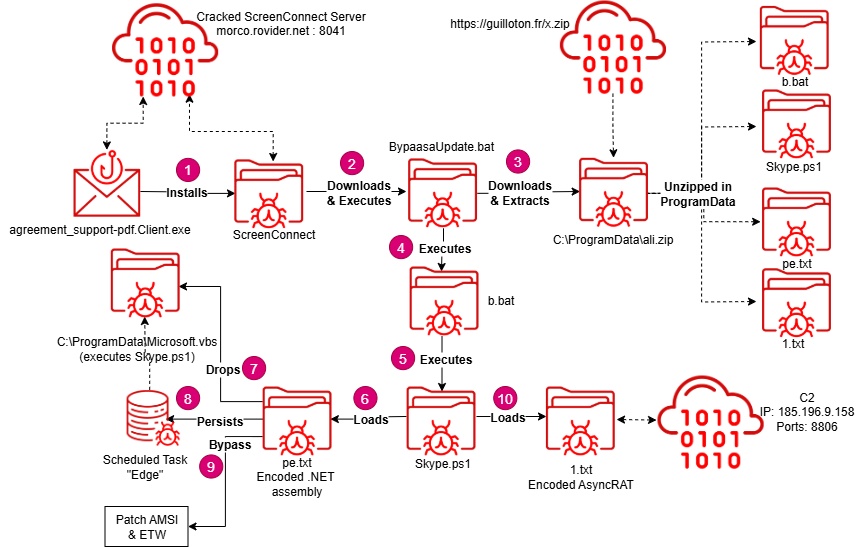

วิธีการโจมตีของ GPUGate

การโจมตีเริ่มจาก

Google Ads ที่โฆษณา "

GitHub Desktop" โดยใช้

URL ปลอม เช่น "

gitpage[.]app" ซึ่งฝัง

fake GitHub commits เพื่อหลอกให้ดูน่าเชื่อถือ เมื่อผู้ใช้คลิก จะดาวน์โหลดไฟล์

MSI ที่เริ่มกระบวนการติดเชื้อ:

- ขั้นตอนที่ 1: ไฟล์ MSI รันสคริปต์ Visual Basic (VB) เพื่อเรียก PowerShell ด้วยสิทธิ์ admin

- ขั้นตอนที่ 2: PowerShell เพิ่มข้อยกเว้นใน Microsoft Defender และตั้ง scheduled tasks เพื่อให้ มัลแวร์ ทำงานต่อเนื่อง

- ขั้นตอนที่ 3: ดาวน์โหลดไฟล์ ZIP ที่มี เพย์โหลด อันตราย

- ขั้นตอนที่ 4: มัลแวร์ ตรวจสอบ GPU ถ้าระบบไม่มี GPU หรือชื่ออุปกรณ์สั้นเกิน 10 ตัวอักษร (เช่น ใน VM) มันจะหยุดทำงานเพื่อหลบการตรวจจับ

ไฟล์

MSI ยังยัดไฟล์ขยะจำนวนมากเพื่อทำให้การสแกนยากขึ้น สุดท้าย มันขโมยข้อมูลระบบและส่งไปยังเซิร์ฟเวอร์ผู้โจมตีผ่านช่องทางเข้ารหัส

เทคนิคเด่นและผลกระทบ

- GPU Decryption: ใช้ GPU ถอดรหัส เพย์โหลด ทำให้หลบเลี่ยง sandbox ที่ไม่มี GPU จริง

- ไฟล์ขนาดใหญ่: MSI ขนาด 128 MB เกินขีดจำกัดของเครื่องมือสแกนทั่วไป

- Persistence: ตั้ง tasks และยกเว้น antivirus เพื่อให้ มัลแวร์ ฝังตัวในระบบ

- ผลกระทบ: ขโมยข้อมูลลับ เช่น รหัสผ่านและไฟล์บริษัท อาจนำไปสู่ ransomware หรือการสอดแนมข้อมูล

สำหรับบริษัทไทยที่พัฒนาซอฟต์แวร์ การโจมตีนี้เป็นภัยใกล้ตัว เพราะ

Google Ads และ

GitHub เป็นเครื่องมือที่ทุกทีมใช้ประจำ

ตารางสรุปการโจมตี GPUGate

| ขั้นตอน |

รายละเอียด |

ความเสี่ยง |

| Google Ads |

โฆษณาลิงก์ปลอมชี้ไป GitHub Desktop |

การคลิกโดยไม่ตรวจสอบ |

| Fake GitHub Commit |

URL ฝัง commit ปลอมเพื่อดูน่าเชื่อ |

ดาวน์โหลดไฟล์ MSI อันตราย |

| MSI Execution |

รัน VB script → PowerShell admin |

ยกเว้น antivirus, persistence |

| GPU Check |

ถอดรหัส เพย์โหลด ถ้ามี GPU จริง |

หลบเลี่ยง sandbox/VM |

| Payload |

ขโมยข้อมูล, ส่ง เพย์โหลด รอง |

รั่วไหลข้อมูลบริษัท |

คำถามที่พบบ่อยเกี่ยวกับ GPUGate Malware

- GPUGate Malware คืออะไร? มัลแวร์ ที่ใช้ Google Ads และ GitHub ปลอมเพื่อโจมตีบริษัทไอที โดยอาศัย GPU ถอดรหัสและหลบเลี่ยงการตรวจจับ

- มันโจมตีอย่างไร? ผ่านโฆษณา Google นำไปยังเว็บปลอม ดาวน์โหลดไฟล์ MSI ที่รัน PowerShell เพื่อติดตั้ง มัลแวร์

- ใครคือเป้าหมาย? บริษัทพัฒนาซอฟต์แวร์ในยุโรปตะวันตก แต่อาจขยายไปทั่วโลก รวมถึงประเทศไทย

- ป้องกันได้อย่างไร? ใช้ ad blocker, ตรวจสอบ URL ก่อนคลิก, อัพเดท antivirus ให้ตรวจจับ MSI และ PowerShell ได้, และหลีกเลี่ยงการดาวน์โหลดจากแหล่งที่ไม่น่าเชื่อถือ

สรุป

GPUGate Malware เป็นภัยคุกคามที่ฉลาดและอันตราย โดยใช้

Google Ads และ

GitHub ปลอมเพื่อหลอกบริษัทไอทีให้ติดกับ การใช้

GPU ในการถอดรหัสและไฟล์ขนาดใหญ่แสดงให้เห็นถึงความก้าวหน้าของ

มัลแวร์ ในปี

2025 สำหรับบริษัทไทยที่ใช้เครื่องมือ

open-source อย่าง

GitHub การโจมตีนี้เป็นสัญญาณเตือนให้เพิ่มความระวัง ทีมไอทีต้องฝึกอบรมพนักงานให้รู้เท่าทันลิงก์ที่น่าสงสัยและลงทุนในโซลูชันที่ตรวจจับ

GPU-based threats ได้ เพื่อป้องกันข้อมูลรั่วไหลและความเสียหายที่อาจตามมา

สมัครรับข่าวสาร อัพเดทภัยไซเบอร์ล่าสุด เพื่อไม่พลาดเทรนด์ใหม่ๆ

แชร์บทความนี้ให้เพื่อนในวงการ IT และบอกเราว่าคุณมีวิธีป้องกัน

มัลแวร์ แบบนี้อย่างไรในคอมเมนต์ด้านล่าง!