ระวัง! ติดตั้ง Microsoft Teams ปลอมอาจโดน Oyster Malware: การโจมตีผ่าน Malvertising และ SEO Poisoning

Hackers ใช้โฆษณาปลอมกระจาย Oyster Malware ผ่าน Microsoft Teams

กลุ่มแฮ็กเกอร์กำลังใช้เทคนิค

Malvertising (โฆษณาที่เป็นอันตราย) และ

SEO Poisoning (การปนเปื้อนผลลัพธ์การค้นหา) เพื่อหลอกล่อให้ผู้ใช้งานดาวน์โหลด

ตัวติดตั้ง Microsoft Teams ปลอม ซึ่งแท้จริงแล้วคือช่องทางในการติดตั้ง

Oyster Backdoor เข้าสู่คอมพิวเตอร์และเครือข่ายองค์กร

การโจมตีนี้มุ่งเน้นการโจมตีไปยังผู้ดูแลระบบ

IT Admin และพนักงานที่มีสิทธิ์สูง เพื่อให้ได้มาซึ่ง

Initial Access หรือการเข้าถึงเครือข่ายองค์กรในเบื้องต้น

ทำความรู้จัก Oyster: มัลแวร์ Backdoor ที่ถูกใช้ซ้ำ

Oyster (เป็นที่รู้จักในชื่ออื่น ๆ เช่น

Broomstick และ

CleanUpLoader) เป็นมัลแวร์ประเภท

Backdoor ที่ปรากฏขึ้นครั้งแรกในช่วงกลางปี 2023 และถูกเชื่อมโยงกับการโจมตีหลายแคมเปญ

Oyster มีวัตถุประสงค์หลักคือการให้ผู้โจมตี

ควบคุมอุปกรณ์จากระยะไกล ทำให้พวกเขาสามารถ:

- รันคำสั่งต่าง ๆ

- ติดตั้ง Payload เพิ่มเติม (เช่น Ransomware)

- ถ่ายโอนข้อมูลและไฟล์สำคัญ

ก่อนหน้านี้

Oyster มักถูกแพร่กระจายผ่านโฆษณาปลอมที่ปลอมเป็นเครื่องมือ IT ยอดนิยมอื่น ๆ เช่น

PuTTY และ

WinSCP และยังเคยถูกใช้โดยกลุ่ม

Ransomware ใหญ่ ๆ เช่น

Rhysida เพื่อเจาะเข้าเครือข่ายองค์กร

กลไกการโจมตี: เลียนแบบ Teams จนแทบแยกไม่ออก

จากรายงานของ

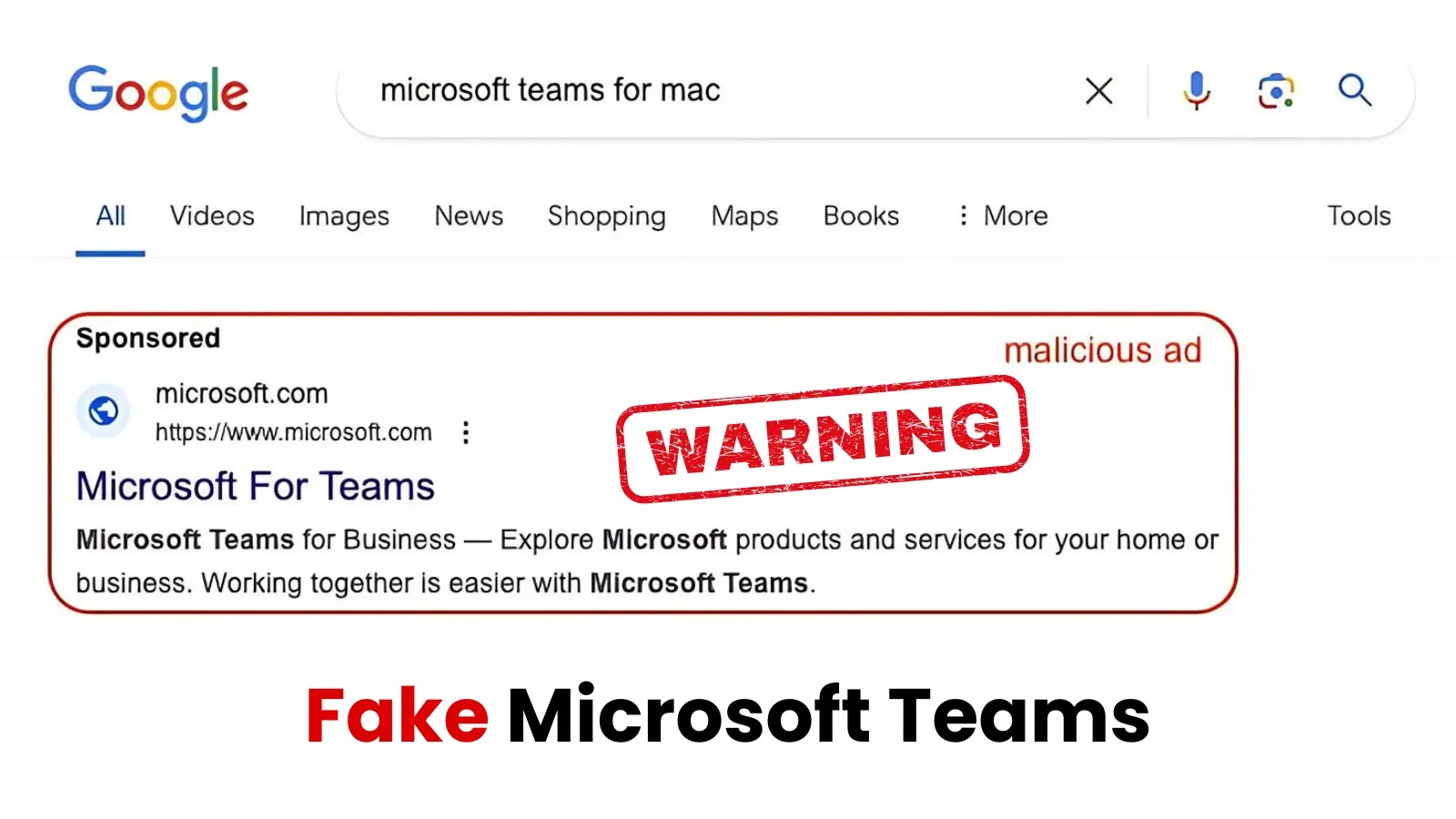

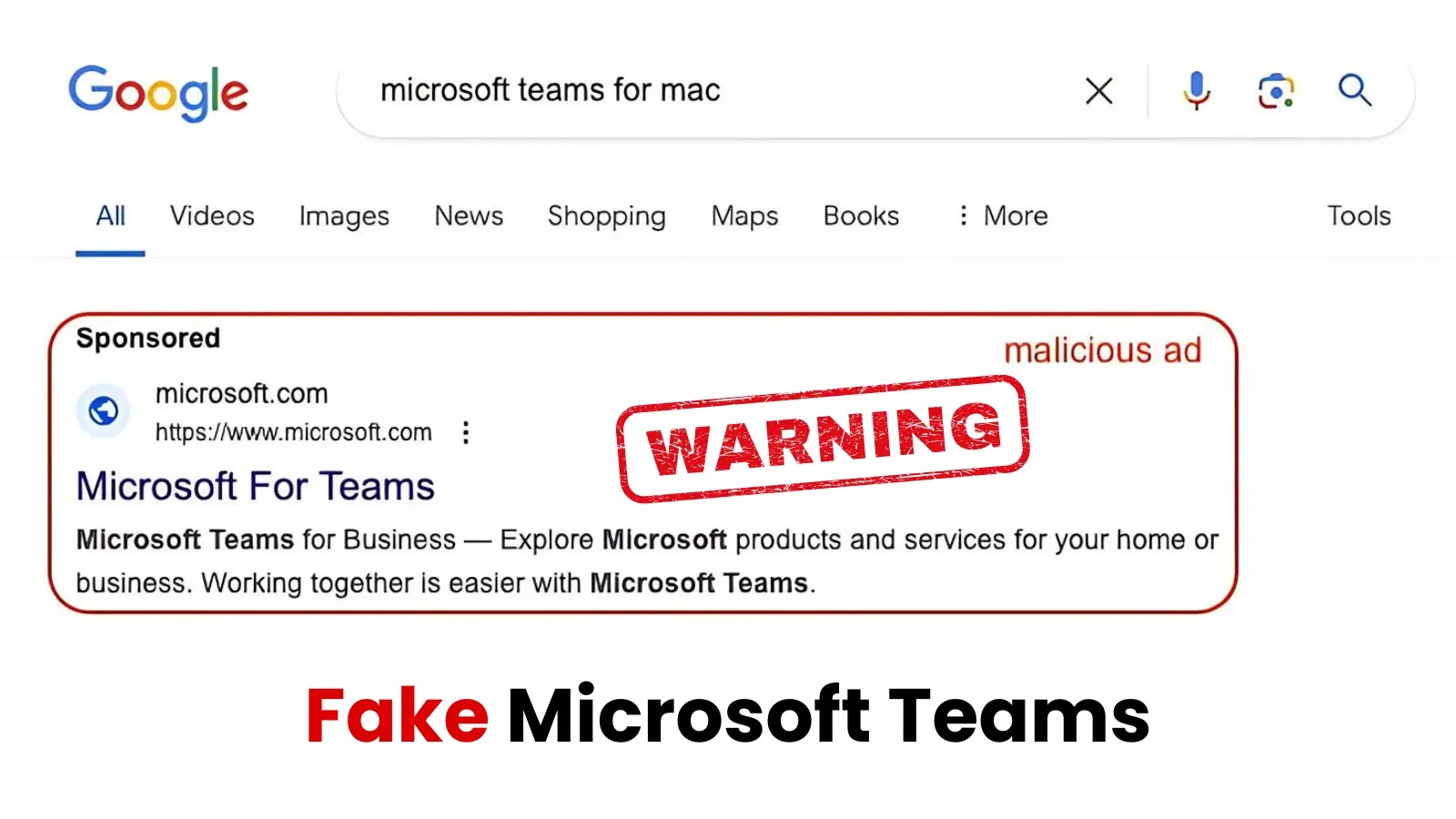

Blackpoint SOC แคมเปญล่าสุดนี้ใช้กลวิธีที่แนบเนียนมาก เมื่อผู้ใช้ค้นหาคำว่า "

Teams download" ผู้โจมตีจะใช้โฆษณาบนเครื่องมือค้นหา (Search Engine Ads) เพื่อโปรโมตเว็บไซต์ปลอม

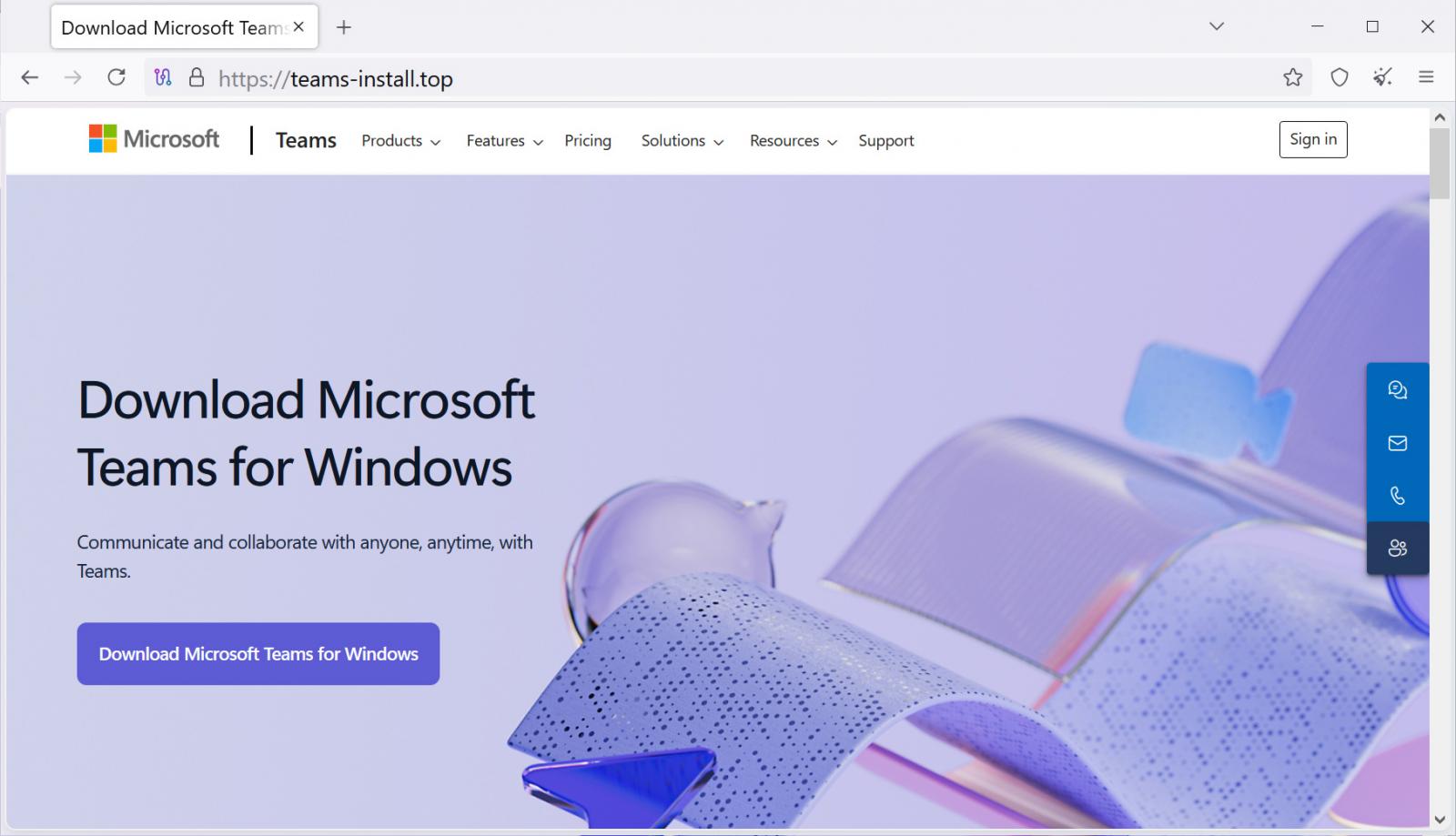

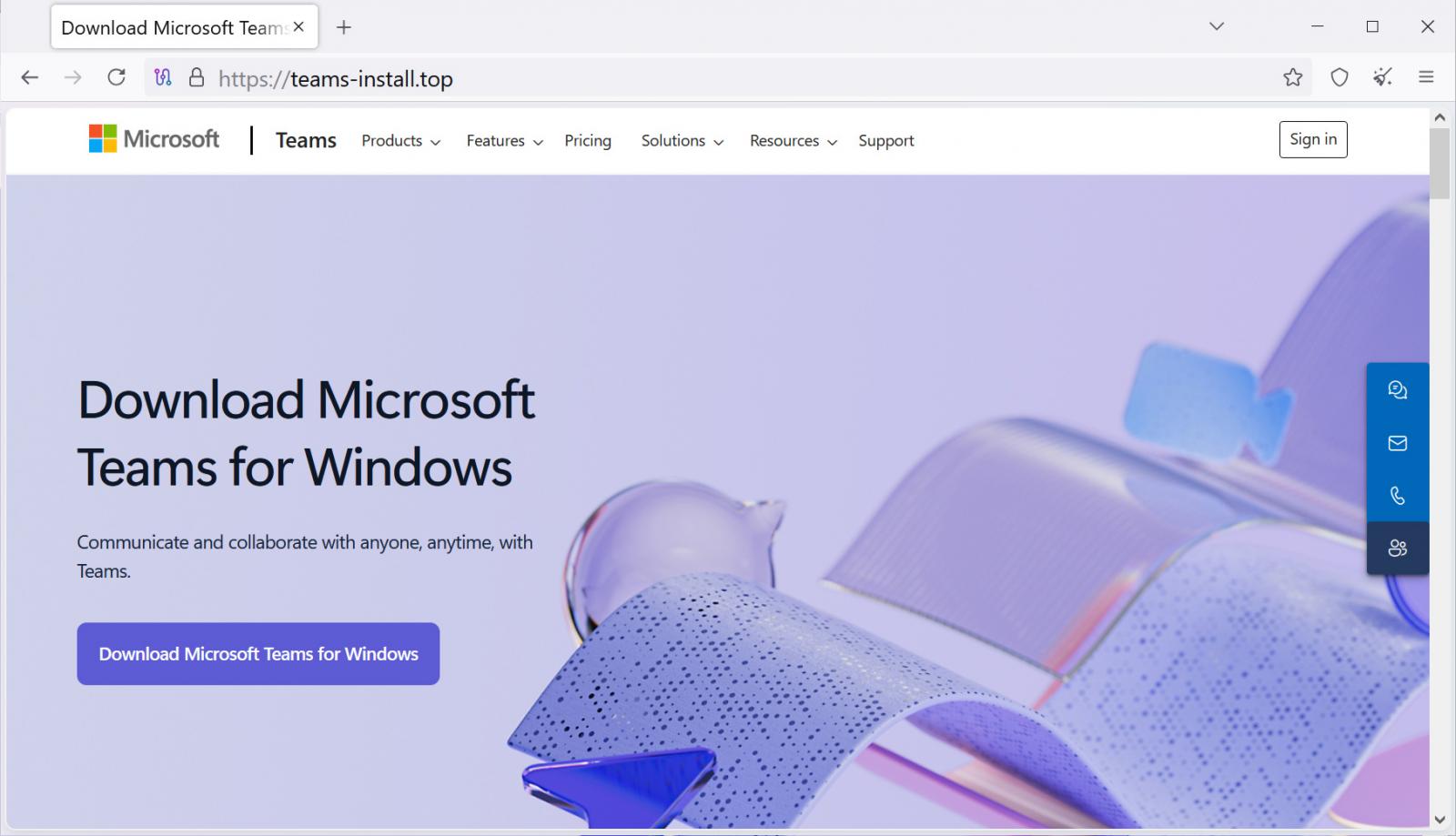

- เว็บไซต์ปลอม: เว็บไซต์ที่ถูกโปรโมต (เช่น

teams-install[.]top) ถูกออกแบบให้ เลียนแบบหน้าดาวน์โหลด Microsoft Teams อย่างเป็นทางการ

- ชื่อไฟล์: ลิงก์ดาวน์โหลดจะมอบไฟล์ชื่อ "MSTeamsSetup.exe" ซึ่ง เป็นชื่อไฟล์เดียวกับตัวติดตั้งอย่างเป็นทางการของ Microsoft

- ความน่าเชื่อถือปลอม: ตัวติดตั้งปลอมถูก Code-Signed ด้วยใบรับรองจากบริษัทที่ดูน่าเชื่อถืออย่าง "4th State Oy" หรือ "NRM NETWORK RISK MANAGEMENT INC" เพื่อหลีกเลี่ยงการถูกตรวจจับเบื้องต้น

เมื่อเหยื่อหลงเชื่อและรันไฟล์

MSTeamsSetup.exe ปลอมนี้ มัลแวร์จะดำเนินการติดตั้ง

DLL อันตรายชื่อ

CaptureService.dll ลงในโฟลเดอร์

%APPDATA%Roaming

การสร้างความคงทน (Persistence)

เพื่อป้องกันไม่ให้

Oyster Backdoor หายไปหลังจากการรีบูตเครื่อง ผู้ติดตั้งปลอมจะสร้าง

Scheduled Task ชื่อ "CaptureService" เพื่อสั่งให้

CaptureService.dll ทำงานซ้ำทุก ๆ

11 นาที สิ่งนี้ช่วยให้ผู้โจมตีสามารถเข้าถึงอุปกรณ์ที่ติดเชื้อได้ตลอดเวลา

ข้อควรระวัง: อย่าคลิกโฆษณาและผล SEO ที่น่าสงสัย

แคมเปญนี้ย้ำเตือนให้เห็นว่า การใช้เทคนิค

SEO Poisoning และ

Malvertising ยังคงเป็นช่องทางยอดนิยมในการเจาะเครือข่ายองค์กร โดยใช้

ความไว้ใจของผู้ใช้ ต่อผลการค้นหาและแบรนด์ดังอย่าง

Microsoft เป็นเครื่องมือในการเข้าถึง

ผู้เชี่ยวชาญแนะนำมาตรการสำคัญเพื่อป้องกันภัยคุกคามเหล่านี้:

- ดาวน์โหลดจากแหล่งที่เชื่อถือได้เท่านั้น: ผู้ดูแลระบบ IT และพนักงานควรดาวน์โหลดซอฟต์แวร์จาก Domain ที่ได้รับการยืนยัน และเว็บไซต์อย่างเป็นทางการของบริษัทนั้น ๆ โดยตรงเท่านั้น

- หลีกเลี่ยงโฆษณาบน Search Engine: ควรระมัดระวังการคลิก โฆษณา ที่ปรากฏขึ้นในส่วนบนสุดของผลการค้นหา แม้จะดูเหมือนเป็นแบรนด์ที่คุ้นเคย

คำถามที่พบบ่อย (FAQs)

- Q: Oyster Malware คืออะไร?

- A: คือ Backdoor ชนิดหนึ่งที่อนุญาตให้ผู้โจมตีเข้าถึงอุปกรณ์จากระยะไกลเพื่อรันคำสั่งและติดตั้งมัลแวร์เพิ่มเติม

- Q: SEO Poisoning ทำงานอย่างไร?

- A: เป็นเทคนิคที่แฮ็กเกอร์ใช้ปรับแต่งเว็บไซต์ของตนเองให้ติดอันดับต้น ๆ ในผลการค้นหาสำหรับคำหลักยอดนิยม (เช่น "Teams download") เพื่อหลอกล่อเหยื่อ

- Q: การติดตั้ง Teams ปลอมทำอย่างไร?

- A: ตัวติดตั้งปลอมมีชื่อไฟล์เหมือนของจริง (MSTeamsSetup.exe) และใช้ Code Signing เพื่อสร้างความน่าเชื่อถือ ก่อนที่จะติดตั้ง CaptureService.dll เพื่อสร้าง Backdoor

สรุปและมาตรการป้องกัน

การโจมตีผ่านตัวติดตั้ง

Microsoft Teams ปลอมด้วย

Oyster Malware แสดงให้เห็นถึงความซับซ้อนที่เพิ่มขึ้นของภัยคุกคามที่มุ่งเป้าไปที่

Human Error และความไว้ใจในแบรนด์ การลงทุนในเทคโนโลยี

Security Filter เป็นสิ่งสำคัญ แต่การฝึกอบรมพนักงานให้รู้จักสังเกต

URL และหลีกเลี่ยงการคลิกโฆษณาที่น่าสงสัยนั้น เป็นการป้องกันที่สำคัญที่สุดในการต่อสู้กับ

Malvertising และภัยคุกคามที่ฉวยโอกาสจากความเชื่อใจนี้

CTA BLOG TTT-WEBSITE: เพื่อความมั่นคงปลอดภัย!

- ปรับปรุงนโยบายด่วน!: ทีม IT Security ของคุณมีนโยบายควบคุมการดาวน์โหลดซอฟต์แวร์อย่างไร? ตรวจสอบและอัปเดตมาตรการป้องกัน Malvertising ทันที!

- แชร์บทความนี้: เตือนเพื่อนร่วมงาน และผู้ดูแลระบบของคุณ ให้ระวังตัวติดตั้ง Microsoft Teams ปลอม และภัยคุกคาม Oyster!

- สมัครรับข่าวสาร: ติดตาม Insight ล่าสุดด้าน Cybersecurity และภัยคุกคาม Backdoor ใหม่ ๆ! เพื่อรับการแจ้งเตือนจากเราก่อนใคร!