ระดมพล Malwares ใหม่! COLDRIVER, BO Team และ Bearlyfy เปิดฉาก Cyberattacks ระลอกล่าสุดในรัสเซีย

COLDRIVER กลับมาพร้อมมัลแวร์สายพันธุ์เบา BAITSWITCH และ SIMPLEFIX

กลุ่มภัยคุกคามขั้นสูงจากรัสเซีย (

APT) ที่รู้จักกันในชื่อ

COLDRIVER (หรือที่รู้จักกันในชื่ออื่น ๆ เช่น

Callisto, Star Blizzard, และ UNC4057) ได้เปิดตัวแคมเปญโจมตีระลอกใหม่ที่เน้นเทคนิค

ClickFix โดยมีเป้าหมายคือการติดตั้งมัลแวร์ "น้ำหนักเบา" สองตระกูลใหม่ที่ถูกติดตามในชื่อ

BAITSWITCH และ

SIMPLEFIX

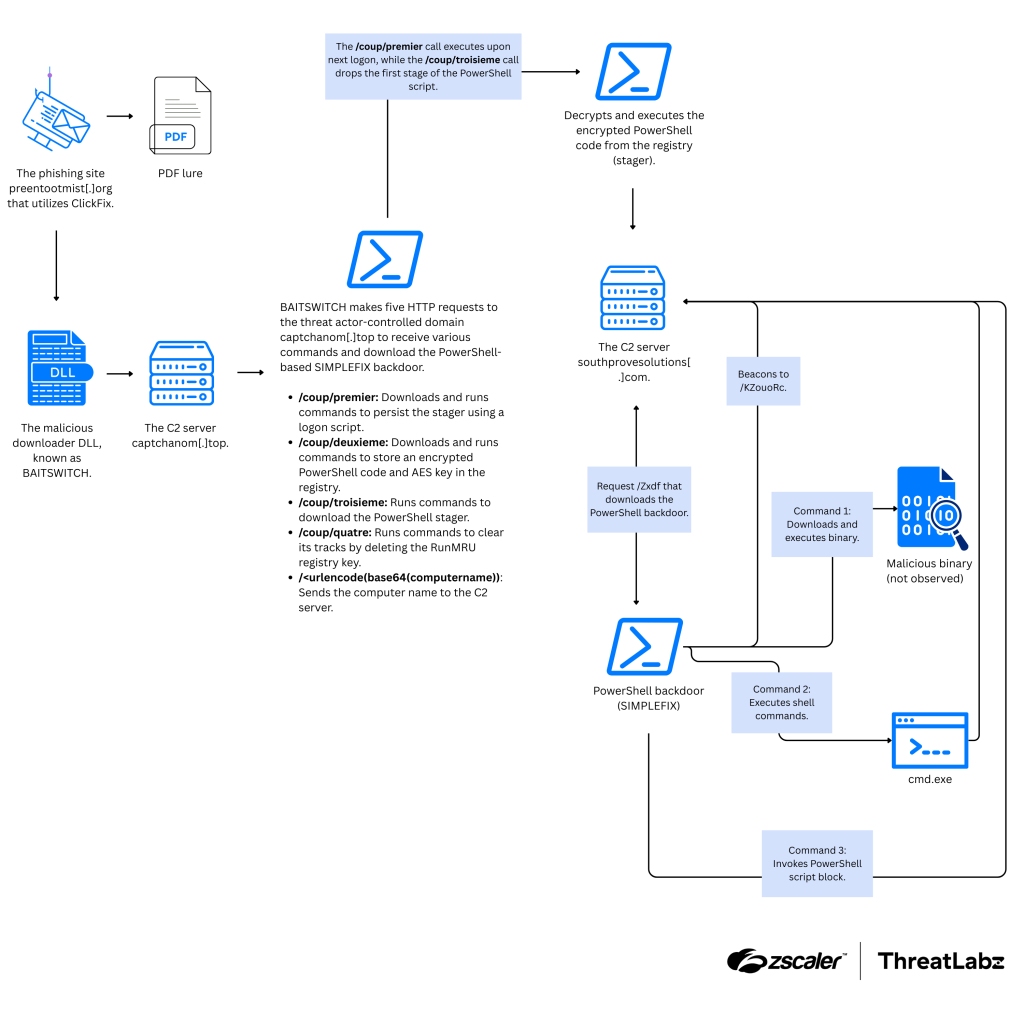

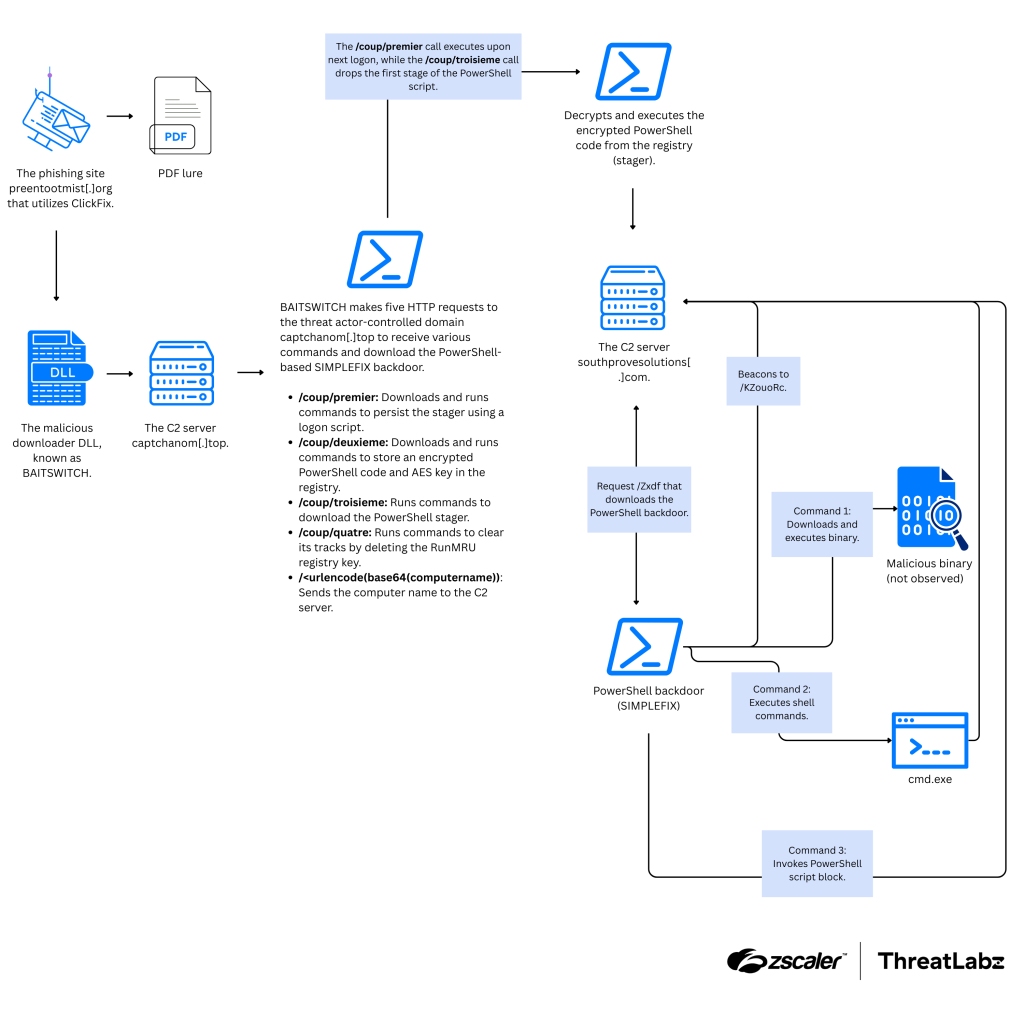

Zscaler ThreatLabz ซึ่งเป็นผู้ค้นพบแคมเปญ

ClickFix แบบหลายขั้นตอนเมื่อต้นเดือนที่ผ่านมา ได้อธิบายถึงกลไกการทำงานของมัลแวร์ชุดใหม่นี้:

- BAITSWITCH: ทำหน้าที่เป็น Downloader ขั้นต้น

- SIMPLEFIX: เป็น PowerShell Backdoor ที่ถูกติดตั้งในขั้นตอนสุดท้าย

การใช้กลยุทธ์

ClickFix ในแคมเปญล่าสุดนี้ แสดงให้เห็นว่ามันยังคงเป็น

ช่องทางในการติดเชื้อที่มีประสิทธิภาพสูง แม้จะไม่ใช่เทคนิคที่ซับซ้อนก็ตาม

กลยุทธ์ ClickFix และการทำงานของมัลแวร์

แคมเปญล่าสุดนี้ใช้กลยุทธ์ที่คล้ายคลึงกับปฏิบัติการที่

Google Threat Intelligence Group (GTIG) เคยบันทึกไว้ในเดือนพฤษภาคม 2025 นั่นคือการล่อลวงให้เหยื่อหลงเชื่อว่ากำลังทำ

การยืนยัน CAPTCHA บนเว็บไซต์ปลอม เพื่อให้เหยื่อรันคำสั่งที่เป็นอันตราย

BAITSWITCH ซึ่งถูกส่งมาในรูปแบบของ

DLL ที่ผู้ใช้ถูกหลอกให้รันผ่านกล่องโต้ตอบ

Windows Run จะทำการเชื่อมต่อไปยังเซิร์ฟเวอร์ที่ควบคุมโดยผู้โจมตีเพื่อดึง

SIMPLEFIX Backdoor ในขณะที่แสดง

เอกสารล่อ (Decoy Document) ที่โฮสต์บน Google Drive ให้เหยื่อดู

SIMPLEFIX จะดำเนินการที่สำคัญหลายอย่างเพื่อรักษาความคงทนและลบร่องรอยการโจมตี:

- ส่งข้อมูลระบบไปยังเซิร์ฟเวอร์

- รับคำสั่งเพื่อ สร้างความคงทน (Persistence)

- จัดเก็บ Payload ที่เข้ารหัสใน Windows Registry

- ล้างคำสั่งล่าสุดที่รันในกล่องโต้ตอบ Run เพื่อ ลบร่องรอย ClickFix

- ใช้สคริปต์ PowerShell เพื่อขโมยข้อมูลเกี่ยวกับประเภทไฟล์ที่กำหนดไว้ล่วงหน้า ซึ่งแสดงให้เห็นถึงความเชื่อมโยงในวัตถุประสงค์กับมัลแวร์ LOSTKEYS รุ่นก่อนหน้า

COLDRIVER เป็นที่รู้จักกันดีในการมุ่งเป้าไปที่สมาชิกของ

NGOs,

นักปกป้องสิทธิมนุษยชน, และบุคคลที่เกี่ยวข้องกับ

Civil Society ที่เชื่อมโยงกับรัสเซีย

ภัยคุกคามอื่นที่มุ่งเป้าไปที่รัสเซีย: BO Team และ Bearlyfy

ขณะที่

COLDRIVER ยังคงโจมตีภาคประชาสังคม ภัยคุกคามอื่น ๆ ก็กำลังพุ่งเป้าไปที่บริษัทในรัสเซียอย่างดุดันเช่นกัน

BO Team (Black Owl) และ BrockenDoor

Kaspersky เปิดเผยว่ากลุ่ม

BO Team (หรือที่รู้จักกันในชื่อ

Black Owl, Hoody Hyena, และ Lifting Zmiy) ได้เปิดตัวแคมเปญ

Phishing ใหม่ตั้งแต่ต้นเดือนกันยายน โดยใช้ไฟล์

RAR Archive ที่ป้องกันด้วยรหัสผ่าน เพื่อส่งมัลแวร์สองตัว:

- BrockenDoor เวอร์ชันที่เขียนใหม่ด้วย C#

- ZeronetKit ซึ่งเป็น Golang Backdoor เวอร์ชันอัปเดต

ZeronetKit มีความสามารถในการเข้าถึงระบบจากระยะไกล, การอัปโหลด/ดาวน์โหลดไฟล์, การรันคำสั่ง, และการสร้าง

TCP/IPv4 Tunnel โดย

BrockenDoor ถูกใช้เพื่อช่วยให้

ZeronetKit สามารถ

คงอยู่ถาวร บนระบบที่ติดเชื้อได้

Bearlyfy: แรนซัมแวร์ที่เปลี่ยนเป้าหมาย

กลุ่มใหม่ชื่อ

Bearlyfy ซึ่งคาดการณ์ว่าทำงานตั้งแต่เดือนมกราคม 2025 ได้ใช้

Ransomware อย่าง

LockBit 3.0 และ

Babuk ในการโจมตีบริษัทในรัสเซีย จากการเริ่มต้นด้วยบริษัทขนาดเล็กและเรียกค่าไถ่ไม่มาก

Bearlyfy ได้ยกระดับเป้าหมายไปยังบริษัทขนาดใหญ่ขึ้นตั้งแต่เดือนเมษายน 2025 โดยมีการคาดการณ์ว่ามีเหยื่อแล้วอย่างน้อย 30 ราย ณ เดือนสิงหาคม 2025

ในกรณีหนึ่ง ผู้โจมตีใช้ช่องโหว่ใน

Bitrix เพื่อเข้าถึงระบบ และใช้ช่องโหว่

Zerologon เพื่อยกระดับสิทธิ์ ส่วนอีกกรณีหนึ่ง มีการใช้ช่องทางเข้าถึงผ่านบริษัทคู่ค้าที่ไม่ระบุชื่อ

น่าสนใจว่า

Bearlyfy มีความแตกต่างจากกลุ่มอื่น ๆ โดยใช้วิธีการโจมตีที่

เตรียมการน้อยที่สุด แต่เน้นการสร้างผลกระทบทันที เช่น การเข้ารหัสและการทำลายข้อมูล แม้ว่าจะมีหลักฐานความเชื่อมโยงด้านโครงสร้างพื้นฐานกับกลุ่ม

PhantomCore (กลุ่มที่สนับสนุนยูเครน) แต่

Bearlyfy ก็ถูกประเมินว่าเป็นองค์กรที่ทำงานอย่างเป็นอิสระ

คำถามที่พบบ่อย (FAQs) และข้อควรระวัง

- Q: COLDRIVER ใช้เทคนิคอะไรในการโจมตี?

- A: ใช้เทคนิค ClickFix โดยหลอกให้เหยื่อรันไฟล์ที่เป็นอันตรายภายใต้หน้ากากของการยืนยัน CAPTCHA

- Q: มัลแวร์ BAITSWITCH และ SIMPLEFIX ต่างกันอย่างไร?

- A: BAITSWITCH เป็นตัวดาวน์โหลด ส่วน SIMPLEFIX เป็น PowerShell Backdoor ที่ช่วยให้ผู้โจมตีควบคุมระบบจากระยะไกล

- Q: ภัยคุกคามเหล่านี้มุ่งเป้าไปที่ใคร?

- A: COLDRIVER เน้น NGOs และบุคคลที่เกี่ยวข้องกับประชาสังคมในรัสเซีย BO Team และ Bearlyfy เน้น บริษัทและองค์กร ในรัสเซีย

สรุป

การเปิดตัวมัลแวร์

BAITSWITCH และ

SIMPLEFIX ของกลุ่ม

COLDRIVER ควบคู่ไปกับการปฏิบัติการของกลุ่ม

BO Team และ

Bearlyfy แสดงให้เห็นถึงภูมิทัศน์ของ

Cyberattacks ที่ซับซ้อนและมีการแข่งขันสูง โดยเฉพาะอย่างยิ่งในพื้นที่เป้าหมายของรัสเซีย

การที่กลุ่ม

APT พัฒนาเครื่องมือให้มีน้ำหนักเบาและมีความสามารถในการ

หลบเลี่ยงการตรวจจับ มากขึ้น บ่งชี้ว่าองค์กรต่าง ๆ จำเป็นต้องยกระดับการป้องกันภัยคุกคามในรูปแบบ

Phishing และ

Social Engineering ซึ่งยังคงเป็นช่องทางการเข้าถึงที่มีประสิทธิภาพอยู่เสมอ

CTA BLOG TTT-WEBSITE: เพื่อความมั่นคงปลอดภัย!

- ตรวจสอบความปลอดภัย!: ทีม IT ของคุณรับมือกับเทคนิค ClickFix และ PowerShell Backdoor ได้หรือไม่? ตรวจสอบมาตรการป้องกันภัยคุกคามล่าสุด!

- แชร์บทความนี้: แชร์ข่าวกรองภัยคุกคามนี้ ให้ทีมนักวิเคราะห์และผู้ดูแลระบบของคุณ เพื่อเตรียมรับมือกับ BAITSWITCH และ SIMPLEFIX!

- สมัครรับข่าวสาร: ติดตามการอัปเดต Threat Intelligence ล่าสุด! 'Subscribe' เพื่อรับการแจ้งเตือนเกี่ยวกับมัลแวร์ APT และเทคนิคใหม่ ๆ ก่อนใคร! - BLOG TTT-WEBSITE