Hackers ใช้ CrossC2 ขยาย Cobalt Strike: ข่าวไซเบอร์สุดน่ากลัว! Linux และ macOS ตกเป็นเป้า

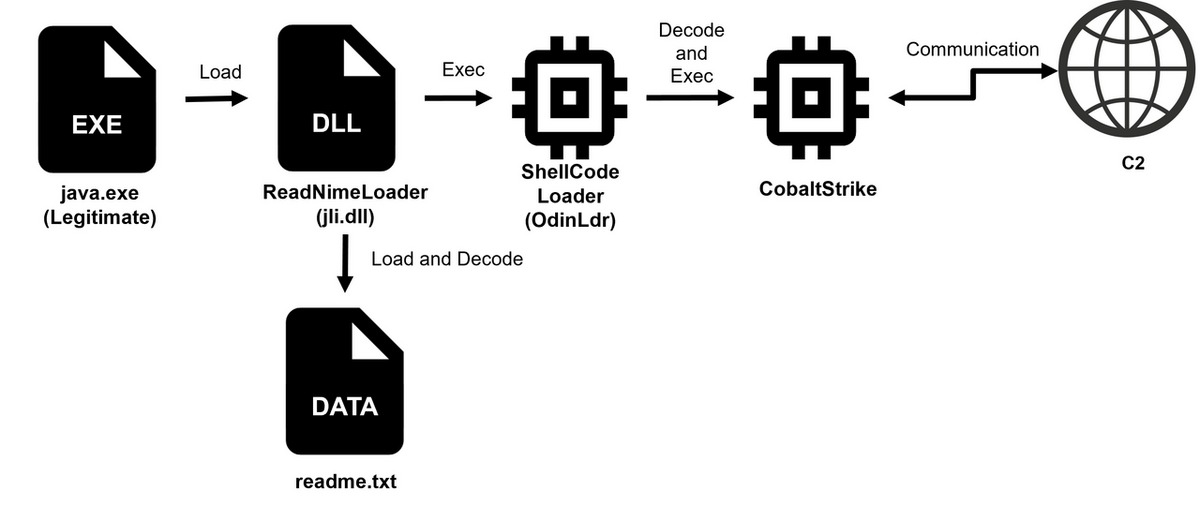

เคยสงสัยไหมว่าทำไมแฮกเกอร์ถึงเจาะระบบได้ง่ายขึ้นแม้จะใช้เครื่อง Linux หรือ macOS? ล่าสุด JPCERT/CC ของญี่ปุ่นรายงานข่าวไซเบอร์ว่ามีการโจมตีที่ใช้ CrossC2 เครื่องมือขยาย Cobalt Strike Beacon ไปยังระบบปฏิบัติการเหล่านี้ โดยตรวจพบระหว่างเดือนกันยายน-ธันวาคม 2024 ข่าวนี้จาก The Hacker News ชี้ว่ามันไม่ใช่แค่บอทธรรมดา แต่เป็นการพยายามแทรกซึม Active Directory (AD) เพื่อขโมยข้อมูล สำหรับผู้ดูแลระบบ IT และผู้สนใจความปลอดภัยไซเบอร์ ข่าวนี้เป็นสัญญาณเตือนว่าต้องอัพเกรดการป้องกันด่วน ก่อนที่จะตกเป็นเหยื่อ CrossC2 เป็นเครื่องมือโอเพ่นซอร์สที่ช่วยให้ Cobalt Strike Beacon ซึ่งปกติทำงานบน Windows ขยายไปยัง Linux และ macOS ได้ โดยในเหตุการณ์นี้ แฮกเกอร์ใช้ loader ชื่อ ReadNimeLoader เขียนด้วยภาษา Nim เพื่อหลบการตรวจจับ loader นี้ซ่อน Cobalt Strike ในไฟล์ข้อความและรันในหน่วยความจำเพื่อไม่ทิ้งร่องรอย นอกจากนี้ยังมี SystemBC backdoor เวอร์ชัน ELF สำหรับ Linux ที่ช่วยเปิดประตูให้ Cobalt Strike เข้ามา JPCERT/CC พบความคล้ายกับ ransomware BlackSuit/Black Basta ที่เคยโจมตีเมื่อมิถุนายน 2025 แสดงว่าแฮกเกอร์กำลังพัฒนาเครื่องมือให้ครอบคลุมทุกแพลตฟอร์ม

ข่าวไซเบอร์นี้ยังเผยว่าแฮกเกอร์ใช้ PsExec, Plink และ Cobalt Strike เพื่อพยายามเจาะ AD โดยเริ่มจากเครื่องที่ติดเชื้อแล้วแพร่กระจาย ต่างจากโจมตีแบบเก่าที่เน้น Windows เท่านั้น ทำให้องค์กรที่ใช้ Linux Server หรือ macOS ในงานพัฒนาต้องระวังมากขึ้น เพราะหลายระบบยังไม่มี EDR (Endpoint Detection and Response) ติดตั้ง

CrossC2 เป็นเครื่องมือโอเพ่นซอร์สที่ช่วยให้ Cobalt Strike Beacon ซึ่งปกติทำงานบน Windows ขยายไปยัง Linux และ macOS ได้ โดยในเหตุการณ์นี้ แฮกเกอร์ใช้ loader ชื่อ ReadNimeLoader เขียนด้วยภาษา Nim เพื่อหลบการตรวจจับ loader นี้ซ่อน Cobalt Strike ในไฟล์ข้อความและรันในหน่วยความจำเพื่อไม่ทิ้งร่องรอย นอกจากนี้ยังมี SystemBC backdoor เวอร์ชัน ELF สำหรับ Linux ที่ช่วยเปิดประตูให้ Cobalt Strike เข้ามา JPCERT/CC พบความคล้ายกับ ransomware BlackSuit/Black Basta ที่เคยโจมตีเมื่อมิถุนายน 2025 แสดงว่าแฮกเกอร์กำลังพัฒนาเครื่องมือให้ครอบคลุมทุกแพลตฟอร์ม

ข่าวไซเบอร์นี้ยังเผยว่าแฮกเกอร์ใช้ PsExec, Plink และ Cobalt Strike เพื่อพยายามเจาะ AD โดยเริ่มจากเครื่องที่ติดเชื้อแล้วแพร่กระจาย ต่างจากโจมตีแบบเก่าที่เน้น Windows เท่านั้น ทำให้องค์กรที่ใช้ Linux Server หรือ macOS ในงานพัฒนาต้องระวังมากขึ้น เพราะหลายระบบยังไม่มี EDR (Endpoint Detection and Response) ติดตั้ง

จุดเด่นและความเสี่ยงของ CrossC2 ใน Cobalt Strike

CrossC2 ทำให้ Cobalt Strike ขยายขีดความสามารถ นี่คือไฮไลต์ที่ผู้สนใจความปลอดภัยไซเบอร์ต้องรู้:- ขยายแพลตฟอร์ม: จาก Windows ไป Linux/macOS ช่วยแฮกเกอร์เจาะระบบ hybrid ได้ง่ายขึ้น

- หลบการตรวจจับ: ใช้ loader ในหน่วยความจำและ anti-analysis เพื่อซ่อนจาก antivirus

- เครื่องมืออื่นๆ: ผสมกับ SystemBC และ PsExec เพื่อแพร่กระจายและควบคุมเครือข่าย

- ผลกระทบ: ทำให้ธุรกิจเสียเงินและข้อมูล โดยเฉพาะองค์กรที่ใช้ AD สำหรับจัดการผู้ใช้

- การป้องกัน: ติดตั้ง EDR บนทุก OS อัพเดทแพตช์ และใช้ multi-factor authentication (MFA)

เปรียบเทียบ Cobalt Strike ก่อนและหลังใช้ CrossC2

| คุณสมบัติ | Cobalt Strike ปกติ (Windows) | หลังใช้ CrossC2 (Linux/macOS) |

| แพลตฟอร์ม | Windows เท่านั้น | ขยายไป Linux/macOS |

| การตรวจจับ | ง่ายเพราะ signature ชัด | ยากเพราะรันในหน่วยความจำ |

| การแพร่กระจาย | ผ่าน network Windows | ใช้ loader และ backdoor ELF |

| ความเสี่ยง | เฉพาะเครื่อง Windows | กระทบระบบ hybrid ทุก OS |

คำถามที่พบบ่อยเกี่ยวกับ CrossC2 ใน Cobalt Strike

นี่คือคำตอบสำหรับคำถามที่คนถามกันเยอะเกี่ยวกับข่าวไซเบอร์นี้:

- CrossC2 คืออะไร? คือเครื่องมือขยาย Cobalt Strike Beacon ไปยัง Linux และ macOS เพื่อโจมตีระบบ cross-platform

- แฮกเกอร์ใช้ยังไง? ใช้ ReadNimeLoader ซ่อน Beacon ในหน่วยความจำ และ SystemBC เพื่อเปิด backdoor

- กระทบอะไร? ทำให้ข้อมูลรั่วและเสียเงิน โดยเฉพาะระบบ AD ที่เชื่อมหลายเครื่อง

- ป้องกันยังไง? ติด EDR บนทุก OS อัพเดทซอฟต์แวร์ และใช้ MFA สำหรับการเข้าถึง