แฮกเกอร์เกาหลีเหนือรวม BeaverTail และ OtterCookie เป็น JS Malware ขั้นสูง: ภัยไซเบอร์ใหม่ที่นักพัฒนาต้องระวังในปี 2025

แฮกเกอร์เกาหลีเหนือ: ภัยเงียบที่กำลังพัฒนาอาวุธไซเบอร์

ในยุคที่การหางานออนไลน์กลายเป็นเรื่องปกติ

แฮกเกอร์จากเกาหลีเหนือ ที่รู้จักในชื่อ

Famous Chollima หรือ

UNC5342 กำลังใช้กลลวง

"Contagious Interview" เพื่อหลอก

นักพัฒนาซอฟต์แวร์ ให้ติดตั้ง

JS Malware ที่ซับซ้อนมากขึ้น โดยรวม

BeaverTail และ

OtterCookie เข้าด้วยกันเพื่อ

ขโมยข้อมูล ขโมยคริปโต และติดตั้งแบ็กดอร์อย่าง

InvisibleFerret การโจมตีนี้เริ่มมาตั้งแต่ปลายปี

2022 แต่ในปี

2025 มันพัฒนาไปไกล ด้วยเทคนิค

EtherHiding ที่ใช้

blockchain เป็น

เซิร์ฟเวอร์ C2 ทำให้ยากต่อการตรวจจับและปิดกั้น ตามรายงานจาก

Cisco Talos และ

Google Threat Intelligence Group การโจมตีล่าสุดพบในองค์กร

ศรีลังกา ที่ถูกหลอกให้โหลดแอป

Node.js ปลอมจาก

Bitbucket ซึ่งติด

npm package ชื่อ

"node-nvm-ssh" ที่มีดาวน์โหลดกว่า

300 ครั้ง ก่อนถูกถอดออก สิ่งนี้ไม่ใช่แค่การขโมยข้อมูล แต่เป็นการ

สอดแนมระยะยาว ที่อาจนำไปสู่

ransomware หรือ

espionage

ทำไม JS Malware จาก BeaverTail-OtterCookie Combo ถึงอันตรายในปี 2025?

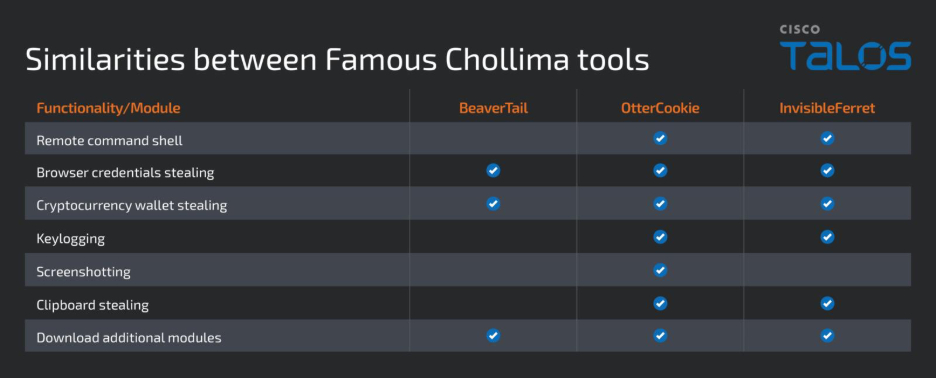

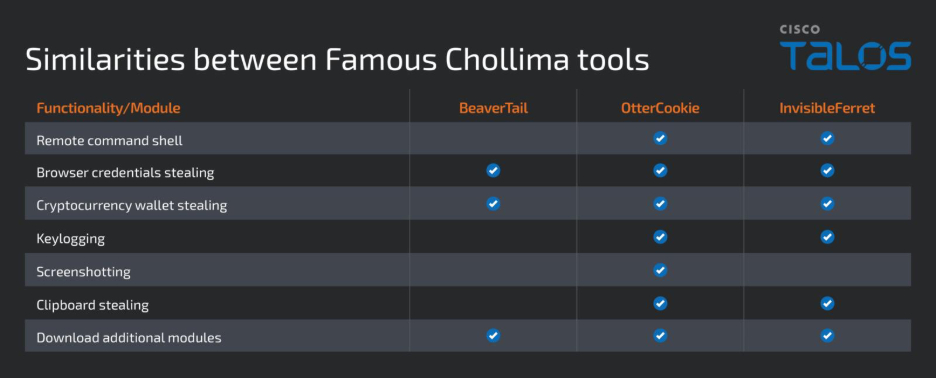

BeaverTail และ

OtterCookie เดิมเป็น

malware แยกกัน BeaverTail เป็น

downloader ที่ขโมยข้อมูลเบราว์เซอร์และ

คริปโตวอลเล็ต ขณะที่

OtterCookie เป็น

loader ที่ดึงคำสั่งจาก

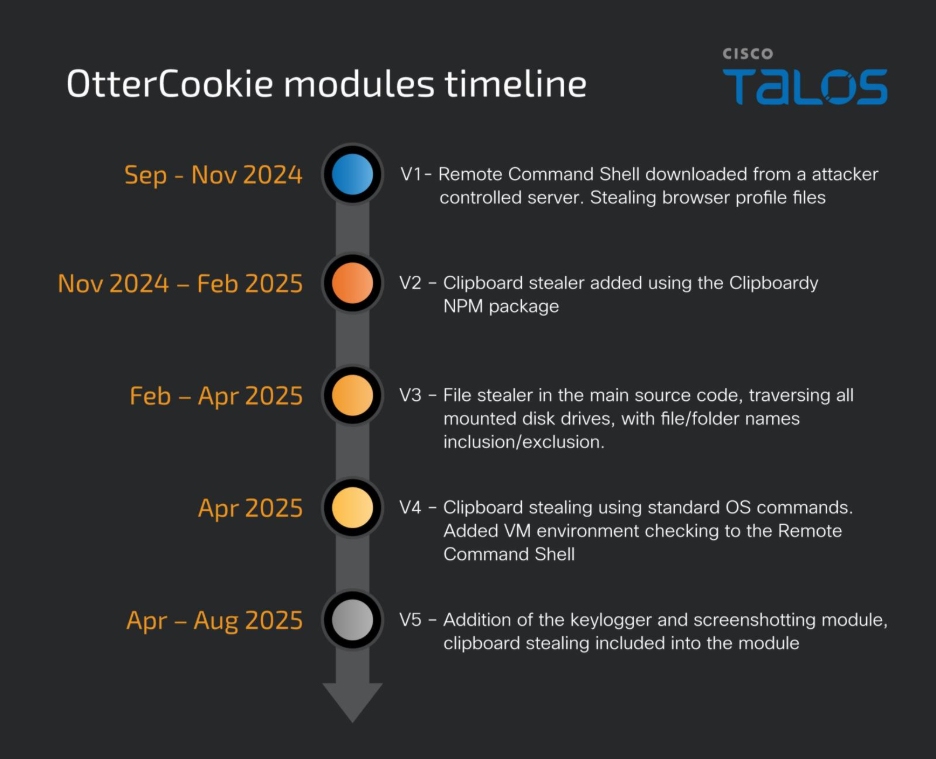

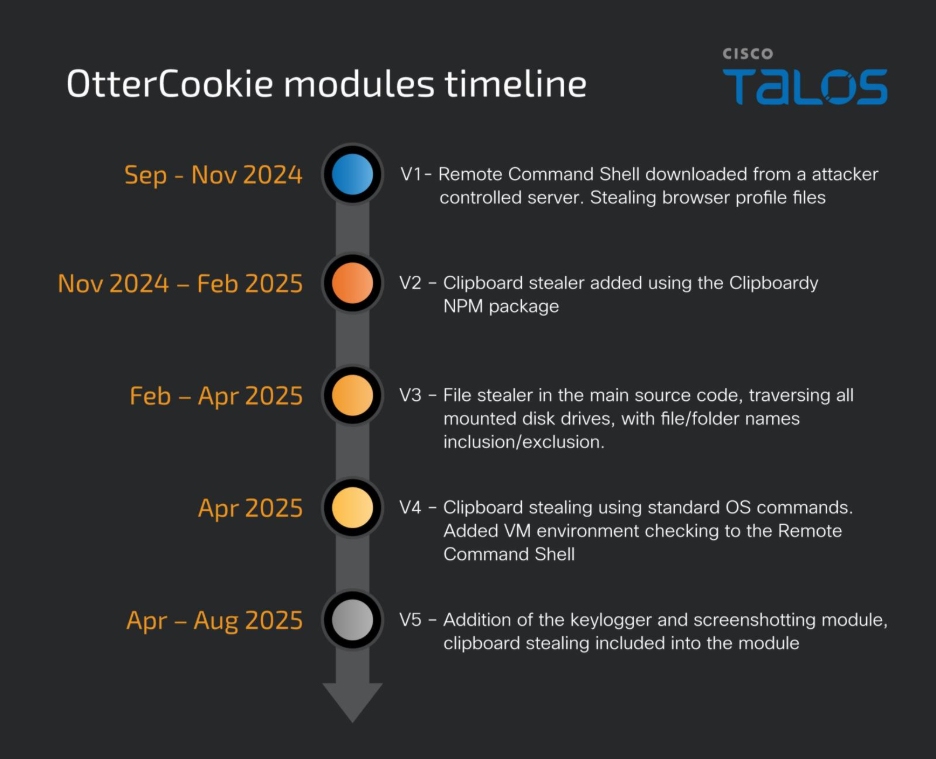

C2 แต่ในเวอร์ชันล่าสุด (

OtterCookie v5) พวกมันรวมกันเป็น

JS Malware เดียวที่ทำงานบน

JavaScript โดยไม่ต้องพึ่ง

Python เต็มรูปแบบ ทำให้

ติดตั้งง่าย และ

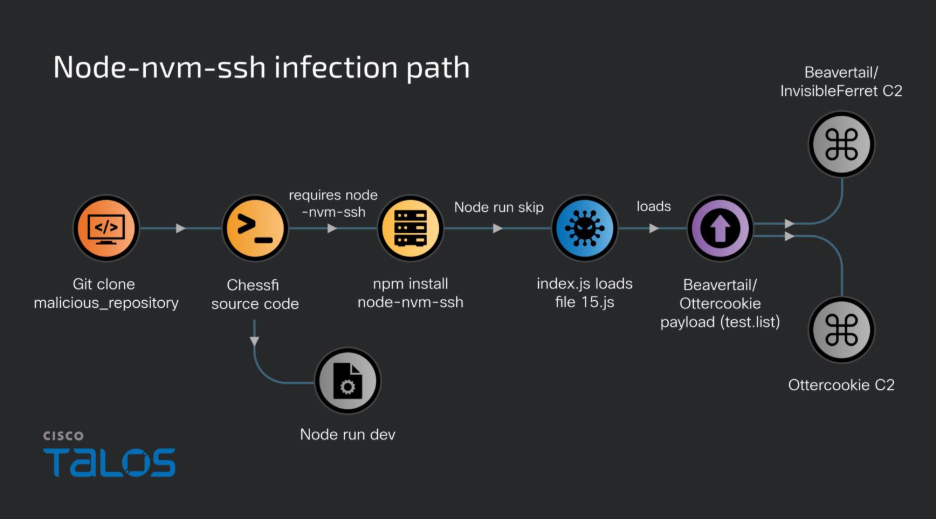

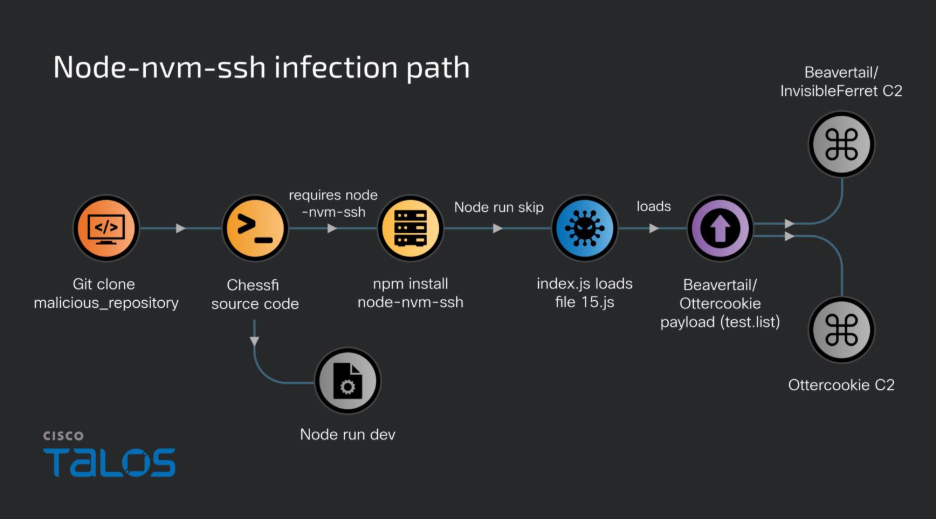

หลบเลี่ยง antivirus ได้ดีขึ้น การโจมตีเริ่มจาก

social engineering เช่น ส่ง

ข้อเสนองานปลอม ทาง

LinkedIn แล้วย้ายไป

Telegram เพื่อหลอกให้ดาวน์โหลดโค้ดปลอม เช่น แอป

Chessfi ที่มีฟีเจอร์

web3 แต่จริง ๆ แล้วเป็น

Trojan ที่ใช้

postinstall hook ใน

package.json เพื่อรันสคริปต์

malicious ตามรายงานจาก

Cyberscoop การรวมนี้เพิ่ม

module ใหม่ เช่น

keylogging ที่จับ

keystrokes ทุก 4 วินาทีและ

screenshot desktop แล้วส่งไป

C2 ผ่าน

port 1478 โดยใช้

npm package ถูกกฎหมาย อย่าง

"node-global-key-listener" และ

"screenshot-desktop" เพื่ออำพราง นอกจากนี้ ยังมี

clipboard monitoring เพื่อ

ขโมยรหัสผ่าน หรือ

seed phrase จาก

คริปโต ทำให้เหยื่อสูญเสียเงินมหาศาล

เทคนิคหลบเลี่ยงและ EtherHiding: นวัตกรรมใหม่จาก North Korean Hackers

หนึ่งในจุดเด่นของภัยนี้คือ

EtherHiding เทคนิคที่ใช้

blockchain เช่น

BNB Smart Chain หรือ

Ethereum เป็นที่เก็บ

payload โดย

embed code ใน

smart contract ทำให้

C2 แข็งแกร่ง ทนต่อการปิดเซิร์ฟเวอร์ และอัปเดตได้ง่ายด้วย

ค่า gas fee แค่

1.37 ดอลลาร์ ตามข้อมูลจาก

Google นี่เป็น

ครั้งแรกที่ nation-state actor ใช้ EtherHiding ซึ่งเดิมฮิตในกลุ่ม

cybercrime ในการโจมตี

Contagious Interview ผู้โจมตีจะดึง

JADESNOW (downloader) จาก

transaction history บน

Ethereum แล้วติดตั้ง

InvisibleFerret เพื่อควบคุมเครื่องจากระยะไกล ขโมยจาก

MetaMask Phantom wallet หรือ

password manager อย่าง

1Password เทคนิคนี้ทำให้

ตรวจจับยาก เพราะ

blockchain เป็น

decentralized ไม่มีเซิร์ฟเวอร์กลางให้

block นอกจากนี้

malware ยังตรวจสอบ

VM environment เพื่อหลบ

sandbox และใช้

obfuscation อย่าง

Obfuscator.io เพื่อซ่อน

code ทำให้

antivirus ทั่วไปมองข้ามไปได้ง่าย ในปี

2025 นี้ การโจมตีขยายไปยัง

npm package กว่า

338 ชิ้น ที่ถูก

flag โดย

Socket ซึ่งเชื่อมโยงกับ

campaign เดียวกัน

คุณสมบัติหลักของ OtterCookie ใน JS Malware ใหม่

- Remote shell module: ส่ง system info และ clipboard ไป C2 ผ่าน port 1418 แล้วรับคำสั่งเพิ่ม

- File uploading module: ค้นไฟล์ตาม extension เช่น .wallet หรือ .backup แล้วอัปโหลด

- Cryptocurrency extensions stealer: ขโมยจาก Chrome/Brave extension ที่ overlap กับ BeaverTail

- Keylogging & screenshot module: จับ keystrokes และ screenshot ทุก 4 วินาที ส่งไป C2

- Persistent access: ติดตั้ง AnyDesk หรือ Qt-based variant เพื่อเข้าถึงระยะไกล

นอกจากนี้ ยังพบ

malicious VS Code extension ชื่อ

"Mercer Onboarding Helper" ที่

embed code OtterCookie เพื่อโจมตี

นักพัฒนา โดยตรง ซึ่งอาจเป็นการ

ทดลองใหม่ จากกลุ่มนี้

วิธีป้องกัน JS Malware จาก North Korean Hackers

สำหรับ

นักพัฒนา และ

องค์กร การป้องกันเริ่มจาก

ระวัง job offer ปลอม โดย

ตรวจสอบบริษัทจริง ก่อนดาวน์โหลดโค้ด ใช้

application whitelisting เพื่อ

บล็อก npm package น่าสงสัย และ

audit dependencies อย่างสม่ำเสมอ ตามคำแนะนำจาก

Cisco Talos ให้ใช้

endpoint protection อย่าง

Secure Endpoint เพื่อตรวจ

JavaScript และ

Python script และ

Secure Firewall เพื่อ

บล็อก C2 traffic บน

port แปลก ๆ เช่น

1224 1244 กิจกรรม

network analytics อย่าง

Stealthwatch สามารถแจ้งเตือนการเชื่อมต่อผิดปกติ สำหรับ

ผู้ใช้ทั่วไป ติดตั้ง

antivirus ที่อัปเดตและหลีกเลี่ยงการคลิก

link จาก stranger บน

LinkedIn หรือ

Telegram การใช้

multi-factor authentication สำหรับ

crypto wallet ก็ช่วยลดความเสี่ยงได้มาก

คำถามที่พบบ่อยเกี่ยวกับ North Korean Hackers และ JS Malware

- BeaverTail และ OtterCookie คืออะไร? BeaverTail เป็น downloader ที่ขโมยข้อมูลเบราว์เซอร์และ คริปโต ขณะที่ OtterCookie เป็น loader ที่พัฒนามาเพื่อ keylogging และ exfiltrate data แต่ตอนนี้รวมกันเป็น JS Malware เดียว

- Contagious Interview campaign ทำงานอย่างไร? เป็น scam หางานปลอม ที่หลอก นักพัฒนา ให้โหลด malware ผ่าน coding test โดยใช้ npm package หรือ Node.js app ปลอม

- EtherHiding คืออะไรและอันตรายยังไง? เป็นเทคนิคใช้ blockchain เป็น C2 server ทำให้ ทนต่อ takedown และ อัปเดต payload ได้ง่าย เป็น ครั้งแรกที่ nation-state ใช้

- วิธีป้องกันการโจมตีแบบนี้? ตรวจสอบ dependencies ก่อน install ใช้ firewall บล็อก port แปลก และ audit code อย่างสม่ำเสมอ

สรุป: ภัยจาก JS Malware ของแฮกเกอร์เกาหลีเหนือที่ต้องจับตา

การรวม

BeaverTail และ

OtterCookie เข้าด้วยกันเป็น

JS Malware ขั้นสูง ในปี

2025 แสดงให้เห็นว่า

แฮกเกอร์เกาหลีเหนือ อย่าง

Famous Chollima กำลังพัฒนาเครื่องมือให้

ซับซ้อนยิ่งขึ้น โดยใช้

EtherHiding และ

social engineering เพื่อ

ขโมยข้อมูล และ

คริปโต จาก

นักพัฒนา และ

องค์กร ภัยนี้ไม่ใช่แค่เรื่องไกลตัว แต่เป็น

ความเสี่ยงจริง ที่ทุกคนควรป้องกันด้วยการ

ตรวจสอบอย่างละเอียด และใช้

เครื่องมือรักษาความปลอดภัย หากไม่ระวัง อาจนำไปสู่

ความเสียหายมหาศาล ทั้งข้อมูลส่วนตัวและการเงิน

CTA BLOG TTT-WEBSITE:

หากคุณสนใจ

ความปลอดภัยไซเบอร์ สมัครรับข่าวสาร เพื่ออัพเดทภัยใหม่ ๆ ก่อนใคร!

แชร์บทความนี้ ให้เพื่อน ๆ ที่เป็น

นักพัฒนา หรือ

แสดงความคิดเห็น ด้านล่างว่าคุณคิดยังไงกับ

EtherHiding เพื่อแลกเปลี่ยนกัน