เครือข่ายมืดเบื้องหลัง ToyMaker และ LAGTOY เมื่อภัยคุกคามทางไซเบอร์กลายเป็นธุรกิจ

ในยุคที่ข้อมูลมีมูลค่าสูงกว่าทองคำ แฮกเกอร์ไม่เพียงแต่ขโมยข้อมูลเพื่อโชว์ฝีมือ แต่กลับหันมาใช้กลยุทธ์ที่ซับซ้อนและทรงอิทธิพลมากขึ้น หนึ่งในเหตุการณ์ที่สร้างความตื่นตัวให้กับวงการความมั่นคงทางไซเบอร์ทั่วโลก คือ การเปิดเผยเครือข่ายที่เกี่ยวข้องกับแรนซัมแวร์ CACTUS ผ่านระบบขายสิทธิ์เข้าถึงองค์กรที่พัฒนาโดยกลุ่มแฮกเกอร์ที่เรียกตัวเองว่า ToyMaker ผ่านเครื่องมือที่ชื่อว่า LAGTOY

เหตุการณ์ครั้งนี้ไม่ใช่แค่เรื่องของไวรัสหรือมัลแวร์ทั่วไป แต่มันคือระบบ “เชื่อมโยงธุรกิจใต้ดิน” ที่มีการวางแผนและจัดการแบบองค์กรขนาดใหญ่ เพื่อให้แก๊งแรนซัมแวร์สามารถ “เช่า” หรือ “ซื้อ” ทางเข้าระบบขององค์กรเป้าหมายได้โดยไม่ต้องลงมือแฮกเอง

ToyMaker คือใคร และพวกเขาทำอะไร?

ToyMaker ไม่ได้เป็นกลุ่มแฮกเกอร์หน้าใหม่ แต่มีชื่อเสียงในเครือข่ายใต้ดินมานาน โดยที่ผ่านมาเน้นขายบริการด้าน Initial Access หรือการเจาะระบบขององค์กรต่าง ๆ แล้วขายสิทธิ์เข้าถึงให้กับกลุ่มแรนซัมแวร์ โดยไม่ต้องลงมือเรียกค่าไถ่ด้วยตัวเอง

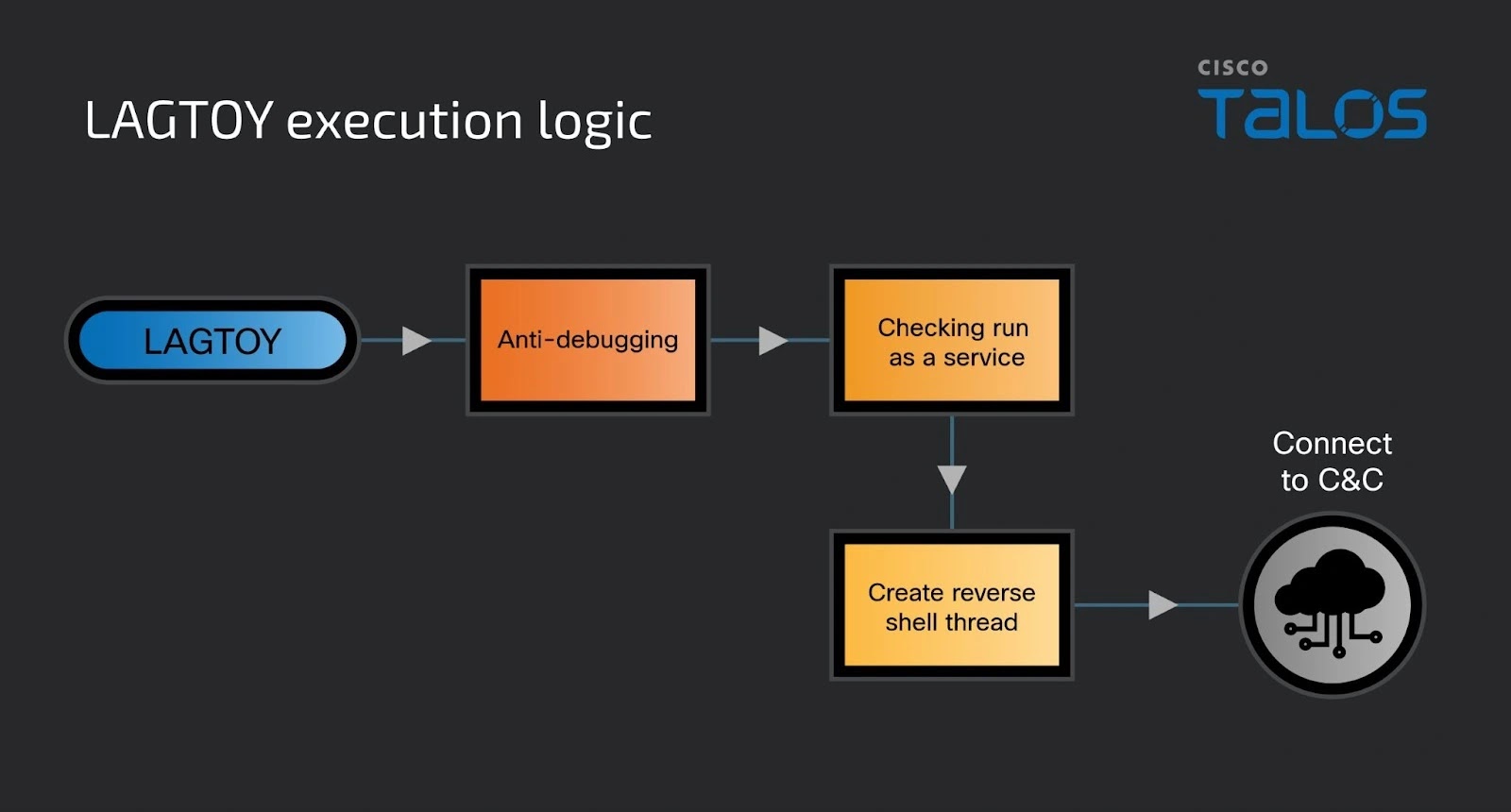

สิ่งที่ทำให้ ToyMaker น่ากลัวกว่ากลุ่มอื่นคือ พวกเขาไม่เพียงแค่ขาย "ช่องโหว่" เท่านั้น แต่ยังพัฒนาเครื่องมือเฉพาะอย่าง LAGTOY ซึ่งเป็นระบบอัตโนมัติที่ช่วยให้ผู้ซื้อสามารถ “สแกน เลือก และเข้าถึง” เป้าหมายที่ต้องการได้อย่างง่ายดาย ราวกับเลือกสินค้าจากร้านค้าออนไลน์

LAGTOY เครื่องมือแห่งการเจาะระบบอัตโนมัติ

ชื่อ LAGTOY อาจฟังดูเหมือนของเล่น แต่ความสามารถของมันไม่ธรรมดา เครื่องมือนี้ถูกออกแบบมาให้ผู้ไม่เชี่ยวชาญทางเทคนิคก็สามารถใช้ได้ โดยเน้นฟังก์ชันหลัก 3 ด้าน ได้แก่

-

การสแกนระบบที่มีช่องโหว่ เช่น RDP, VPN หรือ Email Gateway

-

การวิเคราะห์สิทธิ์ในการเข้าถึง เพื่อระบุระดับของข้อมูลที่สามารถขโมยได้

-

การจัดทำรายงานพร้อมขาย ให้กับแก๊งแรนซัมแวร์ที่สนใจ

ด้วยระบบอัตโนมัตินี้ ผู้ใช้ LAGTOY สามารถคัดกรองเป้าหมายตามประเทศ ขนาดองค์กร หรือช่องทางการเข้าถึงที่ต้องการได้อย่างสะดวก ทำให้ธุรกิจการขายช่องโหว่เติบโตในลักษณะที่น่ากังวลยิ่งขึ้น

แรนซัมแวร์ CACTUS กับกลยุทธ์ “Double Extortion”

เมื่อ ToyMaker ขายสิทธิ์เข้าถึงระบบให้องค์กรใดองค์กรหนึ่ง ผู้ซื้อซึ่งมักเป็นกลุ่มที่ใช้แรนซัมแวร์ CACTUS จะเริ่มโจมตีทันที จุดเด่นของ CACTUS คือกลยุทธ์ที่เรียกว่า Double Extortion หรือ “ขู่กรรโชกสองชั้น” คือ

-

เข้ารหัสข้อมูล ทำให้ระบบขององค์กรหยุดชะงัก

-

ขู่เปิดเผยข้อมูลที่ถูกขโมย หากไม่ยอมจ่ายค่าไถ่

กลยุทธ์นี้ได้ผลมากในองค์กรที่มีข้อมูลสำคัญ เช่น สถาบันการเงิน โรงพยาบาล หรือบริษัทด้านเทคโนโลยี ซึ่งเกรงว่าจะถูกเปิดโปงหรือฟ้องร้องหากข้อมูลรั่วไหล

ทำไมการเชื่อมต่อของ ToyMaker และ CACTUS ถึงน่ากลัวกว่าที่คิด?

ต่างจากการโจมตีทั่วไปที่ต้องอาศัยเวลาและทักษะสูง การมีเครื่องมืออย่าง LAGTOY ทำให้การเริ่มโจมตีง่ายขึ้นมาก แก๊งแรนซัมแวร์สามารถ "ซื้อสิทธิ์เข้าระบบ" แล้วเริ่มโจมตีได้ในเวลาไม่กี่ชั่วโมง ซึ่ง

-

ลดความเสี่ยงในการถูกจับ

-

เพิ่มประสิทธิภาพในการขยายเครือข่ายเหยื่อ

-

ทำให้คนจำนวนมากสามารถเข้าสู่วงการนี้ได้ง่ายขึ้น

เครือข่ายแบบนี้คล้ายกับ "ซัพพลายเชน" ของอาชญากรรมไซเบอร์ ที่มีผู้พัฒนาเครื่องมือ ผู้ขายช่องโหว่ และผู้เรียกค่าไถ่ แยกบทบาทกันอย่างชัดเจน

ความเสี่ยงขององค์กรทั่วโลก

องค์กรทั่วโลกต้องเผชิญกับความเสี่ยงใหม่ที่ไม่ได้มาจากแฮกเกอร์เดี่ยว ๆ แต่จาก ระบบอุตสาหกรรมของอาชญากรรมไซเบอร์ ซึ่งดำเนินการอย่างมีแบบแผน มีเครื่องมือสนับสนุน และมีตลาดซื้อขายเฉพาะทาง

หากองค์กรใดไม่เร่งปรับปรุงระบบความปลอดภัย อัปเดตซอฟต์แวร์อย่างสม่ำเสมอ และตรวจสอบกิจกรรมที่ผิดปกติในระบบ อาจตกเป็นเหยื่อได้โดยไม่รู้ตัว

วิธีป้องกันองค์กรจากภัยรูปแบบนี้

เพื่อป้องกันไม่ให้ตกเป็นเป้าของกลุ่มอย่าง ToyMaker และ CACTUS องค์กรควร

-

ติดตั้งระบบ EDR และ SIEM เพื่อเฝ้าระวังภัยคุกคามแบบเรียลไทม์

-

บังคับใช้นโยบาย Multi-Factor Authentication (MFA)

-

สำรองข้อมูลแบบ Offline Backup และแยกเก็บอย่างปลอดภัย

-

ฝึกอบรมพนักงานให้รู้เท่าทันฟิชชิ่งและ Social Engineering

บทสรุป

การเชื่อมโยงของ ToyMaker, LAGTOY และ CACTUS แสดงให้เห็นว่า โลกไซเบอร์กำลังเข้าสู่ยุคใหม่ที่ “การโจมตีแบบแรนซัมแวร์” ไม่ใช่เรื่องของกลุ่มแฮกเกอร์เดี่ยว ๆ อีกต่อไป แต่เป็นระบบเศรษฐกิจใต้ดินที่เติบโตอย่างรวดเร็ว

การป้องกันตนเองจากภัยคุกคามในยุคนี้ ต้องอาศัยมากกว่าซอฟต์แวร์ – ต้องอาศัย “ความเข้าใจเชิงลึก” และการทำงานเชิงรุกในทุกระดับขององค์กร

คุณคิดว่าองค์กรไทยมีความพร้อมแค่ไหนในการรับมือกับภัยรูปแบบนี้?แสดงความคิดเห็นของคุณได้ที่ใต้บทความ หรือแชร์บทความนี้ให้ทีม IT ของคุณ เพื่อร่วมสร้างความปลอดภัยให้กับโลกไซเบอร์ของเราทุกคน